Vulnerability Management

Met single sign-on hoeven gebruikers slechts één set referenties in te voeren om toegang te krijgen tot hun webapps in de cloud en achter de firewall - via desktops, smartphones en tablets. Deze fundamentele maatregel voor identiteits- en toegangsbeheer (IAM) is een eerste stap in het opbouwen van vertrouwde ervaringen voor uw personeel, klanten en partners.

Wat is Vulnerability Management

Elk hedendaags elektronisch apparaat, of het nu in een netwerk zit of op zichzelf staat, wordt geleverd met een kleine computer. Op een computer draait een programma. Als we het over een apparaat hebben, wordt dit programma firmware genoemd. Het is je misschien al opgevallen dat software updates krijgt. Dit kan zijn om veiligheidsredenen, stabiliteit of om nieuwe functies toe te voegen. Van apparaten die niet verbonden zijn met een netwerk, wordt niet verwacht dat ze een bedreiging vormen voor de veiligheid binnen de organisatie. Helaas zijn de meeste apparaten tegenwoordig wel verbonden. Eenmaal verbonden, kunnen veel apparaten elkaar zien en met elkaar communiceren.

Een hacker is een misplaatst IT-meisje of -mannetje dat misbruik maakt van zwakke plekken in alles wat er binnen een netwerk te vinden is. (Uitgaande van black-hat hackers, geen ethische hackers.) De meeste hackers vinden niet echt nieuwe bugs in software, maar ze zoeken naar bekende – zogenaamde – kwetsbaarheden. Wanneer er een nieuwe bug wordt gevonden in software die te maken heeft met beveiliging, wordt deze gelabeld met een CVE-nummer (Common Vulnerabilities and Exposures). Hopelijk schrijft de maker van de software snel een fix en publiceert deze als update/patch. Zodra een CVE is gepubliceerd (met of zonder patch), dragen hackers bij op fora om een exploit te schrijven, zodat het voor elke hacker eenvoudig is om ongepatchte systemen aan te vallen. Voor bijna elke geëxploiteerde CVE is er al een patch beschikbaar. Het probleem is: weten welke van je netwerkapparaten deze kwetsbaarheden hebben en welke daarvan voor mij geïmporteerd zijn. In de volgende stap zou je willen weten waar je de fixes/updates kunt vinden.

Welke tools biedt Kappa Data aan?

Vulnerability Management Strategie implementeren

Inventariseer alle Assets

De eerste stap in elke strategie voor kwetsbaarhedenbeheer is het maken van een uitgebreide inventaris van al uw IT-middelen. Dit omvat hardware, software en netwerkapparaten. Inzicht in wat u in uw omgeving hebt is cruciaal voor een effectief beheer van kwetsbaarheden.

Stappen om een inventaris van bedrijfsmiddelen te maken:

- Geautomatiseerde ontdekkingstools: Gebruik geautomatiseerde tools om uw netwerk te scannen en alle aangesloten apparaten en software te identificeren.

- Handmatige audits: Vul geautomatiseerde discovery aan met handmatige audits om er zeker van te zijn dat er geen assets over het hoofd worden gezien.

- Classificatie en categorisatie: Classificeer bedrijfsmiddelen op basis van hun kriticiteit, type en locatie. Dit helpt bij het prioriteren van inspanningen op het gebied van kwetsbaarhedenbeheer.

Regelmatige updates: Werk de inventaris voortdurend bij om veranderingen in de IT-omgeving weer te geven, zoals nieuwe apparaten of software-installaties.

Kwetsbaarheden beoordelen

Als je eenmaal een uitgebreide inventaris hebt, is de volgende stap het beoordelen van de kwetsbaarheden die bij elk bedrijfsmiddel horen. Dit omvat het identificeren van bekende kwetsbaarheden en het evalueren van hun potentiële impact op uw organisatie.

Stappen om kwetsbaarheden te beoordelen:

- Scannen op kwetsbaarheden: Gebruik kwetsbaarheden scantools zoals Armis ViPR om bekende kwetsbaarheden in uw bedrijfsmiddelen te identificeren. Deze tools vergelijken de software- en firmwareversies met een database van bekende CVE’s.

- Patchbeheersystemen: Integreer met patch management systemen om real-time updates te krijgen over beschikbare patches voor geïdentificeerde kwetsbaarheden.

- Risicobeoordeling: Evalueer de potentiële impact van elke kwetsbaarheid. Houd rekening met factoren zoals de exploiteerbaarheid, de kriticiteit van het bedrijfsmiddel en de potentiële schade in geval van een inbreuk.

Prioritiseren van kwetsbaarheden

Niet alle kwetsbaarheden vormen hetzelfde risiconiveau. Het prioriteren van kwetsbaarheden op basis van hun ernst en potentiële impact is cruciaal voor effectieve herstelmaatregelen.

Criteria voor het stellen van prioriteiten:

- Uitbuitbaarheid: Hoe gemakkelijk kan de kwetsbaarheid uitgebuit worden? Kwetsbaarheden die actief worden misbruikt moeten prioriteit krijgen.

- Kritieke bedrijfsmiddelen: Het belang van het aangetaste bedrijfsmiddel. Bijvoorbeeld, kwetsbaarheden in kritieke servers of databases moeten eerst worden aangepakt.

- Bedrijfsimpact: De potentiële gevolgen voor het bedrijf als de kwetsbaarheid wordt misbruikt. Dit omvat financieel verlies, gevolgen van datalekken en reputatieschade.

- Naleving van regelgeving: Kwetsbaarheden die van invloed zijn op de naleving van voorschriften zoals GDPR, HIPAA of PCI-DSS moeten hoge prioriteit krijgen.

Pas updates en patches toe

Zodra de kwetsbaarheden zijn geprioriteerd, is de volgende stap om de nodige updates en patches toe te passen. Deze stap vereist zorgvuldige planning om ervoor te zorgen dat updates de bedrijfsactiviteiten niet verstoren.

Stappen om updates toe te passen:

- Patch testen: Voordat u patches toepast, test u ze in een gecontroleerde omgeving om ervoor te zorgen dat ze geen problemen veroorzaken met bestaande systemen.

- Gepland onderhoud: Plan het uitrollen van patches tijdens onderhoudsvensters om de impact op de bedrijfsactiviteiten te minimaliseren.

- Geautomatiseerde implementatie: Gebruik geautomatiseerde patchbeheertools om patches efficiënt en consistent uit te rollen op alle betrokken systemen.

- Rollback plannen: Zorg voor rollback plannen voor het geval een patch onverwachte problemen veroorzaakt. Dit zorgt ervoor dat u snel kunt terugkeren naar de vorige staat zonder aanzienlijke downtime.

Monitoren en rapporteren

Voortdurende bewaking en rapportage zijn essentieel om de doeltreffendheid van uw strategie voor kwetsbaarhedenbeheer te garanderen. Dit omvat het bijhouden van de status van kwetsbaarheden, het beoordelen van het succes van herstelinspanningen en het op de hoogte houden van belanghebbenden.

Stappen voor effectieve bewaking en rapportage:

- Voortdurend scannen: Scan uw netwerk regelmatig op nieuwe kwetsbaarheden en beoordeel bestaande kwetsbaarheden opnieuw. Automatiseringstools kunnen helpen om de status van kwetsbaarheden up-to-date te houden.

- Incidenten bijhouden: Houd een logboek bij van alle geïdentificeerde kwetsbaarheden, hun status en de acties die zijn ondernomen om ze te verhelpen. Dit helpt bij het bijhouden van de voortgang en het afleggen van verantwoording.

- Prestatiecijfers: Stel key performance indicators (KPI’s) op om de effectiviteit van uw vulnerability management strategie te meten. Voorbeelden hiervan zijn het aantal ontdekte kwetsbaarheden, de gemiddelde tijd tot de patch en het aantal voorkomen incidenten.

- Rapportage aan belanghebbenden: Breng regelmatig verslag uit aan belanghebbenden, waaronder het IT-management, beveiligingsteams en de directie. Deze rapporten moeten de huidige beveiligingsstatus, de voortgang bij het verhelpen van kwetsbaarheden en eventuele belangrijke risico’s belichten.

Continue Verbetering

Kwetsbaarheidsbeheer is geen eenmalige inspanning, maar een continu proces. Het continu verbeteren van je strategie zorgt ervoor dat je opkomende bedreigingen voor blijft en een robuuste beveiliging handhaaft.

Stappen voor continue verbetering:

- Regelmatige beoordelingen: Herzie en actualiseer regelmatig uw beleid en procedures voor kwetsbaarhedenbeheer om wijzigingen in uw IT-omgeving en het bedreigingslandschap weer te geven.

- Training en bewustwording: Zorg ervoor dat uw IT- en beveiligingsteams goed op de hoogte zijn van de nieuwste tools, technieken en best practices op het gebied van kwetsbaarhedenbeheer.

- Samenwerking met leveranciers: Werk nauw samen met uw software- en hardwareleveranciers om op de hoogte te blijven van nieuwe kwetsbaarheden en patches.

- Feedbackmechanismen: Implementeer feedbackmechanismen om inzichten te verzamelen van uw IT- en beveiligingsteams over de doeltreffendheid van uw strategie voor het beheer van kwetsbaarheden en gebieden die voor verbetering vatbaar zijn.

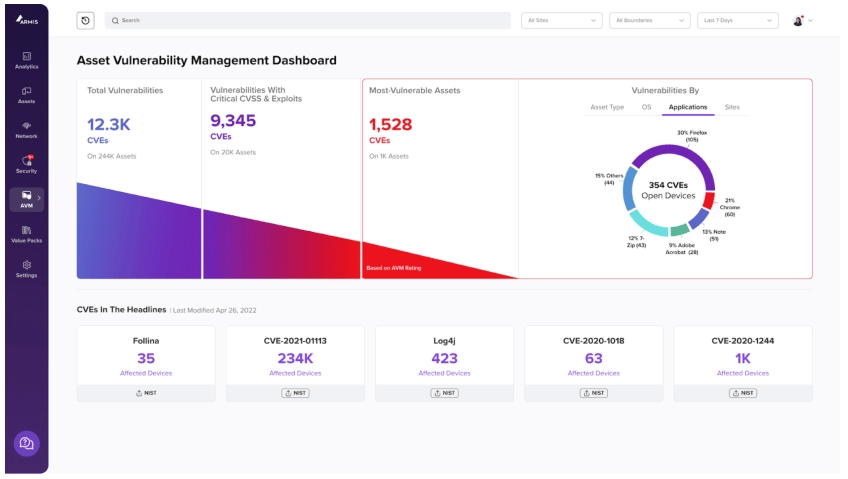

Automatisering inzetten met Armis ViPR

Om uw inspanningen voor het beheer van kwetsbaarheden te stroomlijnen en te verbeteren, kan het gebruik van automatiseringstools zoals Armis ViPR zeer effectief zijn. Armis ViPR biedt uitgebreide mogelijkheden voor het ontdekken, beoordelen, prioriteren en verhelpen van kwetsbaarheden, waardoor de handmatige inspanningen aanzienlijk worden verminderd.

Voordelen van het gebruik van Armis ViPR:

- Uitgebreide ontdekking: Identificeert automatisch alle bedrijfsmiddelen in uw netwerk en biedt een volledige inventarisatie.

- Beoordeling in realtime: Scant doorlopend op kwetsbaarheden en biedt realtime updates.

- AI-gestuurde prioritering: Gebruikt AI om kwetsbaarheden te prioriteren op basis van risicofactoren en bedrijfsimpact.

- Geautomatiseerde herstelmaatregelen: Vergemakkelijkt de geautomatiseerde inzet van patches, waardoor tijdige en nauwkeurige updates worden gegarandeerd.

- Intuïtieve interface: Heeft een gebruiksvriendelijke interface die het beheer van kwetsbaarheden vereenvoudigt, zelfs voor niet-technische gebruikers.

Contacteer ons voor een demo

Bent u benieuwd hoe Kappa Data u kan helpen met het zoeken van assets in het netwerk en hoe u kwetsbaarheden makkelijk kan herkennen en verhelpen? ? Neem contact met ons op voor een demo via onderstaande knop.

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenHoe werkt Armis ViPR?

Armis ViPR werkt door het netwerk continu te scannen om alle verbonden apparaten te identificeren en hun beveiligingsstatus te beoordelen. Het gebruikt geavanceerde analyses om kwetsbaarheden te detecteren en biedt bruikbare inzichten voor herstelmaatregelen. ViPR integreert met bestaande beveiligingstools om patchimplementatie te automatiseren en ervoor te zorgen dat apparaten up-to-date blijven met de nieuwste beveiligingspatches.

Hoe integreert Armis ViPR met bestaande beveiligingstools?

Armis ViPR integreert met bestaande beveiligingstools via API’s en connectors, waardoor het naadloos kan samenwerken met SIEM-systemen, endpoint-beveiligingsplatforms en netwerkbeveiligingstools. Deze integratie stelt organisaties in staat om hun huidige beveiligingsinvesteringen te benutten en tegelijkertijd hun mogelijkheden voor kwetsbaarheidsbeheer te verbeteren.

Hoe beheert Armis ViPR het patchbeheerproces?

Armis ViPR beheert het patchbeheerproces door continu te monitoren op beschikbare patches en deze automatisch toe te passen op kwetsbare apparaten. Het prioriteert patches op basis van de ernst van kwetsbaarheden en de belangrijkheid van apparaten, zodat de meest cruciale updates als eerste worden uitgevoerd.

Hoe helpt Armis organisaties te voldoen aan de vereisten voor assetbeheer van de NIS2-richtlijn?

Armis helpt organisaties te voldoen aan de vereisten voor assetbeheer van de NIS2-richtlijn door uitgebreide zichtbaarheid te bieden van alle verbonden apparaten en ervoor te zorgen dat ze worden opgenomen in de asset-inventaris van de organisatie. De NIS2-richtlijn verplicht exploitanten van kritieke infrastructuur om een nauwkeurige inventaris van hun assets bij te houden en hun beveiliging te beheren. Armis faciliteert dit door geautomatiseerde assetdetectie en continue monitoring.

Hoe verbetert Armis ViPR de beveiliging van IoT- en OT-apparaten?

Armis ViPR verbetert de beveiliging van IoT- en OT-apparaten door continue zichtbaarheid te bieden op apparaatkwetsbaarheden en het patchbeheerproces te automatiseren. Het zorgt ervoor dat deze apparaten regelmatig worden bijgewerkt met de nieuwste beveiligingspatches, waardoor het risico op uitbuiting wordt verminderd en ze op lange termijn veilig blijven.

Hoe helpt Armis bij het identificeren van IoT- en OT-apparaten op een netwerk?

Armis helpt bij het identificeren van IoT- en OT-apparaten op een netwerk door uitgebreide zichtbaarheid te bieden via zijn agentloze platform. Het gebruikt passieve monitoring om apparaten te detecteren en te classificeren op basis van hun gedrag, communicatiepatronen en andere kenmerken. Dit stelt organisaties in staat om alle apparaten te ontdekken, inclusief die welke moeilijk te beheren zijn, zonder de netwerkactiviteiten te verstoren.

Hoe verbetert Armis de zichtbaarheid en het beheer van assets?

Armis verbetert de zichtbaarheid en het beheer van assets door automatisch alle verbonden apparaten in realtime te ontdekken en te identificeren, inclusief niet-beheerde en IoT-apparaten. Het biedt gedetailleerde informatie over elk asset, zoals het type, de locatie, het gedrag en de beveiligingsstatus, waardoor organisaties hun volledige asset-inventaris effectief kunnen beheren en beveiligen.

Hoe helpt Armis bij kwetsbaarheidsbeheer zoals vereist door NIS2?

Armis helpt bij kwetsbaarheidsbeheer door alle verbonden apparaten continu te monitoren op bekende kwetsbaarheden en realtime meldingen te geven wanneer een apparaat risico loopt. Deze proactieve aanpak stelt organisaties in staat om kwetsbaarheden te prioriteren en te verhelpen voordat ze kunnen worden misbruikt, in lijn met de NIS2-richtlijn die effectieve risicobeheer en mitigatie vereist.

Hoe kan Armis de beveiliging verbeteren voor IoT- en OT-apparaten die moeilijk te beheren zijn?

Armis verbetert de beveiliging voor IoT- en OT-apparaten die moeilijk te beheren zijn door zijn agentloze aanpak te gebruiken om het gedrag van apparaten en netwerkverkeer te monitoren zonder directe controle over de apparaten. Deze passieve monitoring zorgt ervoor dat zelfs niet-beheerde apparaten continu worden geëvalueerd op beveiligingsrisico’s, en elke ongebruikelijke of verdachte activiteit wordt snel gedetecteerd en aangepakt.