Jumpcloud Identity Management & device management

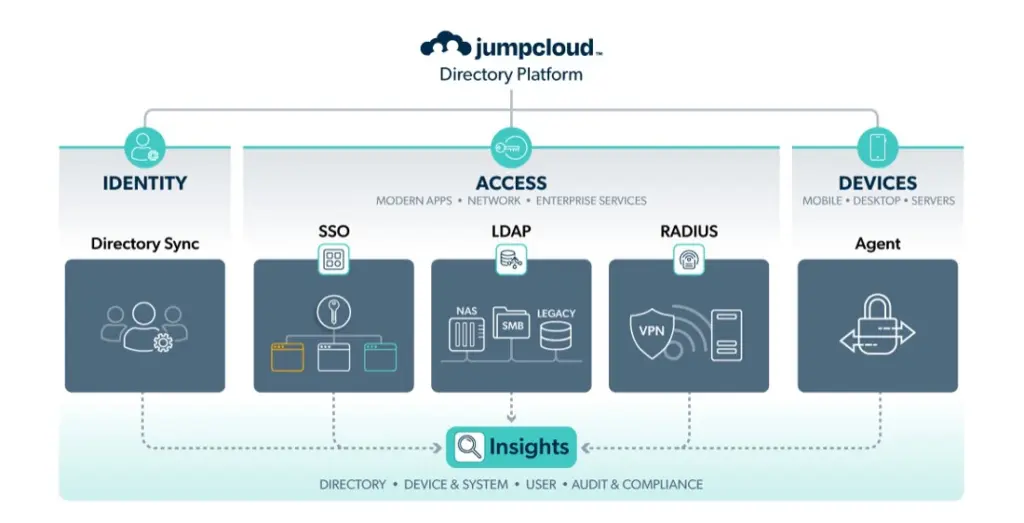

JumpCloud biedt één centraal cloudplatform dat het beheer van gebruikersidentiteiten en verschillende apparaten die binnen een organisatie worden gebruikt, verzamelt en vereenvoudigt. JumpCloud zorgt ervoor dat gebruikers vanaf beschermde apparaten toegang hebben tot de IT-middelen, ongeacht waar en vanaf wat ze werken. JumpCloud biedt één centraal Cloud-platform dat het beheer van gebruikersidentiteiten en verschillende apparaten die binnen een organisatie worden gebruikt, verzamelt en vereenvoudigt. JumpCloud zorgt ervoor dat gebruikers toegang hebben tot IT-middelen vanaf beschermde apparaten, ongeacht waar en vanaf wat ze werken.

Gebruikersidentiteit afkomstig van verschillende bronnen

Wat als de identiteit van je gebruikers moet worden beheerd in verschillende identiteitsbronnen, zoals een lokale AD-server, Microsoft Entra ID of een andere bron, dan zijn beheerders meer tijd kwijt aan het on- of offboarden van medewerkers. Vooral wanneer een entiteit een andere entiteit overneemt, wordt het moeilijker om een algemeen overzicht te krijgen van alle gebruikersidentiteiten.

JumpCloud biedt daarom met haar Core Cloud Identity platform een centraal overzicht van alle gebruikers die verbonden moeten zijn met uw netwerk. Met meer dan 900 API’s naar applicaties en bronnen, kunt u uw centrale directory vullen en het leven van uw beheerders gemakkelijk maken met gecentraliseerd beheer van gebruikers.

Jumpcloud Core Directory voor centraal management

Naast de verschillende Identity resources, kan de verscheidenheid aan apparaten in een netwerk een uitdaging zijn om te beheren. Als de omgeving voornamelijk is ingericht met Windows-machines, hebben Linux-servers en MAC OS-apparaten een ander beveiligingsbeleid nodig.

Daarom kan het gebruik van JumpCloud Core Directory goed van pas komen. Naast de identiteitsgroepen worden apparaten gegroepeerd in apparaatgroepen. Zoals te zien is in bovenstaande afbeelding, kan voorwaardelijke toegang worden gebruikt voor het implementeren van zero trust principes.

JumpCloud bijkomende functies

Mobile Device Management

Met JumpCloud Mobile Device Management kunt u gebruikerstoegang, instellingen, beleidsregels en GPO-achtige functies beheren voor werkstations, servers en smartphones.

Met JumpCloud Mobile Device Management kunt u gebruikerstoegang, instellingen, beleidsregels en GPO-achtige functies beheren voor werkstations, servers en smartphones. Meer specifieke informatie over JumpCloud Mobile Device Management vindt u op de pagina JumpCloud Mobile Device Management.

Geautomatiseerde User Onboarding and offboarding

Volledige, efficiënte en geautomatiseerde onboarding en offboarding, met robuuste mogelijkheden voor geavanceerd levenscyclusbeheer en open integraties.

Beheer en automatiseer eenvoudig identiteitslevenscyclusprocessen met JumpCloud. Het open directory-platform van JumpCloud centraliseert identiteiten uit elke bron en maakt holistisch identiteits-, toegangs- en apparaatbeheer mogelijk onder één platform, waardoor de toegang tot alle bronnen wordt verenigd.

Meer informatie is te vinden op de pagina Automate User Onboarding and Offboarding .

Password Management

Maak, bewaar en bescherm gebruikersgegevens lokaal op apparaten en beheer wachtwoorden centraal met de unieke gedecentraliseerde architectuur van JumpCloud.

Zwakke, gedeelde of gecompromitteerde wachtwoorden spelen een belangrijke rol bij de meeste inbreuken op gegevens. Wanneer eindgebruikers in staat worden gesteld complexe wachtwoorden aan te maken en op te slaan op een manier die hun dagelijkse ervaring verbetert, spelen ze een actieve rol in het beschermen van uw organisatie tegen kwaadwillenden.

Meer informatie vindt u op onze pagina Jumpcloud Password Management .

Conditional Access

Security policies that adjust the requirements for access based on dynamic and situational properties.

Policies that govern how and to what degree end users can access IT resources are essential to maintain a strong security posture; however, policies built on static rulesets can be exploited or worked around. JumpCloud conditional access policies allow you to control access to resources dynamically, for example, when users aren’t on a trusted network and/or trusted device, or require additional authentication factors at login.

More information can be found on our page Conditional Access with JumpCloud .

JumpCloud Cloud Radius

Centralized authentication to Wi-Fi networks and VPNs with no hardware requirements.

Using the RADIUS protocol traditionally involves building, maintaining, and monitoring physical servers, which adds additional costs on top of expensive hardware and licensing. However, with JumpCloud Cloud RADIUS, support RADIUS throughout your organization to securely authenticate users to Wi-Fi, VPNs, switches, and other network devices with minimal in-house management.

More information can be found on the page JumpCloud Cloud Radius .

JumpCloud Single Sign on

Beveiligde toegang tot alle bedrijfsmiddelen, overal vandaan, via één uniforme identiteit.

Hoe meer sets met referenties medewerkers moeten beheren en onthouden voor verschillende bronnen, hoe meer risico uw organisatie loopt. Met JumpCloud kunt u SSO en multifactorauthenticatie (MFA) implementeren en afdwingen voor alle SAML- en OIDC-gebaseerde applicaties om de toegangsbeveiliging te garanderen en tegelijkertijd het aanmeldproces te vereenvoudigen.

Meer informatie vindt u op de pagina JumpCloud Single Signon .

Unified Endpoint Management

Beheer al je besturingssystemen, waaronder macOS, Windows, Linux, iOS, iPadOS en Android.

JumpCloud Unified Endpoint Management (UEM) beheert naadloos al uw desktop- en mobiele apparaten, waaronder macOS, Windows, Linux, iOS/iPadOS en Android-apparaten. Integreer beveiliging, identiteit, verificatie en externe toegang en controle in één console voor uitgebreid overzicht en beheer. Verlaag de totale eigendomskosten van uw stack met een vereenvoudigde, cloudgebaseerde benadering van UEM.

Meer informatie is te vinden op de pagina JumpCloud Unified Endpoint Management.

Automated Patch Management

Vereenvoudigd, gepland en geautomatiseerd patchbeheer en versiecontrole voor Windows, macOS, Ubuntu Linux, browsers en applicaties.

Patchbeheer is een doorlopende taak met hoge prioriteit die duidelijke en eenvoudige workflows voor beheerders verdient. Met JumpCloud is patchbeheer eenvoudiger dan ooit – gebruik het om uw patchproces te vereenvoudigen, uw systemen te beveiligen en te voldoen aan de voortdurende compliancenormen.

Meer informatie vindt u op onze pagina Automated Patch Management.

Cross-OS Device Management

Apparaatbeheer voor Windows, Mac en Linux om eindpunt- en serverinfrastructuur te configureren, beveiligen en ondersteunen.

Uw vermogen om ervoor te zorgen dat eindgebruikers Work Happen™ kunnen maken, mag niet worden beperkt door leveranciers, beleidsregels of protocollen. JumpCloud’s open directory platform en cross-OS mogelijkheden voor apparaatbeheer maken het mogelijk om elke machine in uw machinepark centraal en veilig te beheren, vanaf elke locatie, onder een gemeenschappelijke set beleidsregels en standaarden.

Meer informatie vindt u op onze pagina Cross-OS Device Management

Remote Assist

Breng veilige, directe verbindingen tot stand voor het oplossen van problemen met apparaten vanaf elke plek ter wereld om actieve technische problemen op te lossen.

JumpCloud Remote Access biedt een combinatie van Remote Assist en Background Tools om veilige sessies op afstand te maken en problemen met Windows-, Mac- en Linux-apparaten op te lossen vanaf één console.

Meer informatie over Remote Access voor uw netwerkbeheerders vindt u op : Remote access

Single Sign-on

Beveiligde toegang tot alle bedrijfsmiddelen, overal vandaan, via één uniforme identiteit.

Hoe meer sets met referenties medewerkers moeten beheren en onthouden voor verschillende bronnen, hoe meer risico uw organisatie loopt. Met JumpCloud kunt u SSO en multifactorauthenticatie (MFA) implementeren en afdwingen voor alle SAML- en OIDC-gebaseerde applicaties om de toegangsbeveiliging te garanderen en tegelijkertijd het aanmeldproces te vereenvoudigen.

Single sign-on is het idee dat een gebruiker maar één keer hoeft in te loggen om toegang te krijgen tot al zijn IT-resources; hij hoeft niet steeds opnieuw zijn gebruikersnaam en wachtwoord in te typen of meerdere, verschillende gebruikersnaam- en wachtwoordparen te gebruiken om toegang te krijgen tot alles wat hij nodig heeft om succesvol te zijn op zijn werk.

Traditionele SSO-oplossingen zoals we die vandaag de dag kennen, waren bedoeld om de kloof tussen gebruikers en webapplicaties te overbruggen in de tijd dat Microsoft Active Directory (of een vergelijkbare variant zoals OpenLDAP, Red Hat’s Directory 389 of andere) de meest gebruikte centrale identiteitsprovider (IdP) was en fysieke domeincontrollers in elk kantoor te vinden waren om het te ondersteunen.

Deze op LDAP gebaseerde directories boden echter de eerste echte methode om een “single sign of experience” te leveren. In het geval van Active Directory (AD), verreweg het populairst, kon een gebruiker inloggen op zijn Windows-apparaat terwijl het verbonden was met het netwerk, en die aanmeldgegevens zouden worden geverifieerd via de domeincontroller. Een succesvolle aanmelding resulteerde in de mogelijkheid voor de gebruiker om te wisselen tussen Windows apparaten binnen het domein zonder meerdere keren te hoeven aanmelden, afhankelijk van de machtigingen die aan die gebruiker waren toegekend. Hierdoor hoefden gebruikers niet langer verschillende wachtwoorden te onthouden om toegang te krijgen tot meerdere on-prem, Windows-gebaseerde bronnen.

Omdat AD echter op locatie werd gehost, binnen de grenzen van het netwerk van een organisatie, kon het de autorisatie van bronnen buiten het domein niet vergemakkelijken. Als zodanig stelde het groeiende aantal webgebaseerde applicaties dat in populariteit toenam in de jaren 2000 IT-beheerders voor de uitdaging om toegang tot deze applicaties op een vergelijkbare, veilige manier te beheren en te leveren. Dus de definitie van SSO veranderde na verloop van tijd omdat AD en on-prem infrastructuur de toegang tot webapplicaties en andere niet-Windows gebaseerde bronnen, waar veel gebruikers snel en veilig toegang toe nodig hadden, niet meer ondersteunden.

Deze op LDAP gebaseerde directories boden echter de eerste echte methode om een “single sign of experience” te leveren. In het geval van Active Directory (AD), verreweg het populairst, kon een gebruiker inloggen op zijn Windows-apparaat terwijl het verbonden was met het netwerk, en die aanmeldgegevens zouden worden geverifieerd via de domeincontroller. Een succesvolle aanmelding resulteerde in de mogelijkheid voor de gebruiker om te wisselen tussen Windows apparaten binnen het domein zonder meerdere keren te hoeven aanmelden, afhankelijk van de machtigingen die aan die gebruiker waren toegekend. Hierdoor hoefden gebruikers niet langer verschillende wachtwoorden te onthouden om toegang te krijgen tot meerdere on-prem, Windows-gebaseerde bronnen.

Omdat AD echter op locatie werd gehost, binnen de grenzen van het netwerk van een organisatie, kon het de autorisatie van bronnen buiten het domein niet vergemakkelijken. Als zodanig stelde het groeiende aantal webgebaseerde applicaties dat in populariteit toenam in de jaren 2000 IT-beheerders voor de uitdaging om toegang tot deze applicaties op een vergelijkbare, veilige manier te beheren en te leveren. Dus de definitie van SSO veranderde na verloop van tijd omdat AD en on-prem infrastructuur de toegang tot webapplicaties en andere niet-Windows gebaseerde bronnen, waar veel gebruikers snel en veilig toegang toe nodig hadden, niet meer ondersteunden.

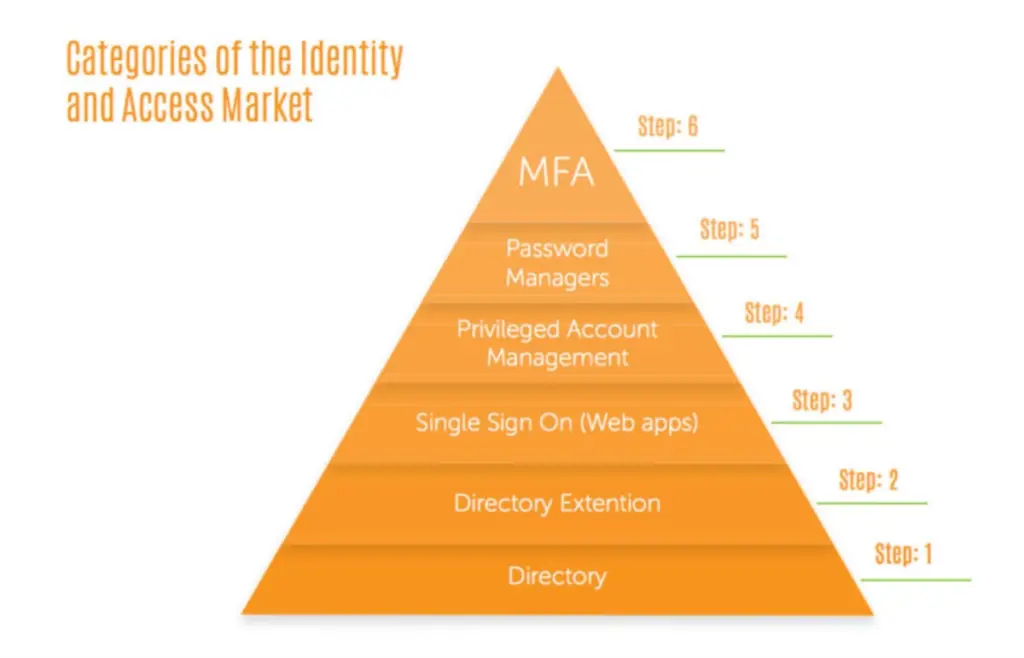

Nu de cloud steeds algemener, krachtiger en veiliger wordt, wordt SSO vaak geïmplementeerd als onderdeel van een grotere IAM-oplossing (Identity Access Management), zoals een directoryservice, in plaats van als een aparte add-on, waardoor IT-beheerders meer controle en overzicht hebben over waar gebruikers toegang toe hebben. SSO-oplossingen die in deze mal passen, bieden gebruikers toegang tot vrijwel al hun IT-bronnen (netwerken, apparaten, apps, bestandsservers en meer) via één enkele aanmelding.

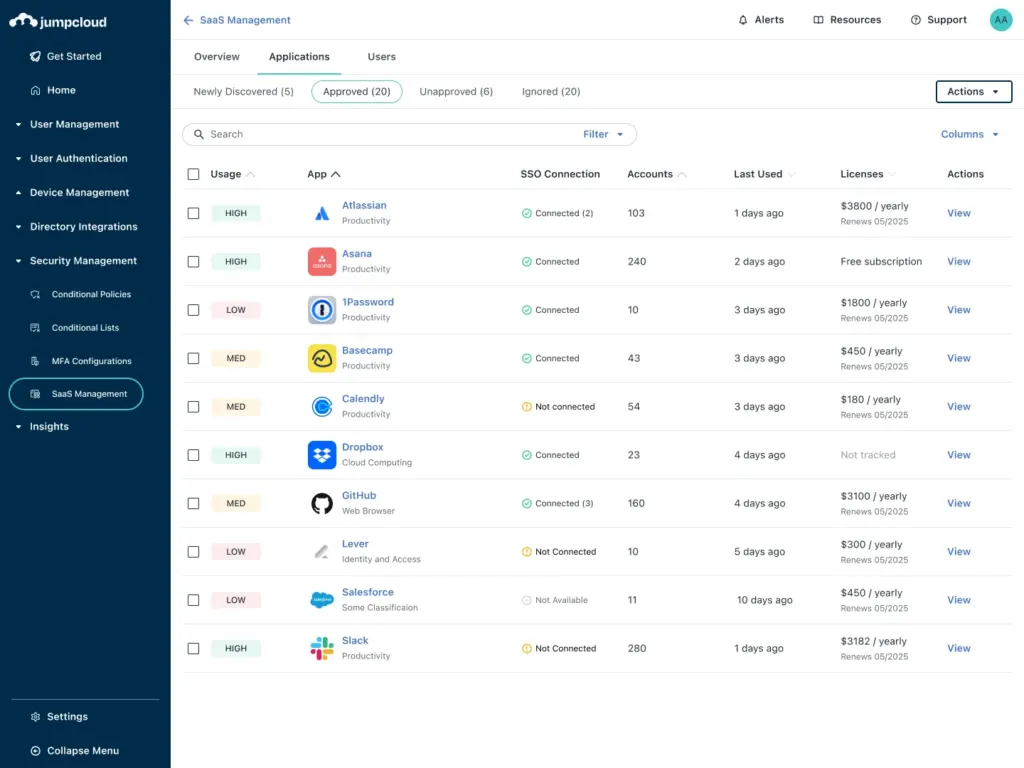

Shadow IT

U hebt al genoeg aan uw hoofd als het gaat om kritieke dagelijkse werkzaamheden. Onboarding en offboarding van werknemers en aannemers, het onderhouden van netwerken en gedeelde bronnen, het oplossen van technische problemen bij eindgebruikers, het bestrijden van beveiligingsrisico’s… de lijst gaat maar door. Zolang je inzicht hebt in de problemen en de tools om erop te reageren, is er niet veel dat een goed georganiseerd team kan tegenhouden.

Tenzij IT zich natuurlijk in de schaduw afspeelt.

Het klinkt misschien als een slechte horrorfilm, maar shadow IT is a real phenomenon

dat gebeurt om (meestal) de juiste redenen; medewerkers zoeken oplossingen die hen helpen productiever, efficiënter en betrouwbaarder te zijn. Het probleem is dat ze deze oplossingen zoeken zonder toezicht en governance van IT. Omdat moderne schaduw-IT grotendeels bestaat uit SaaS-applicaties die buiten de organisatorische grenzen van IT bestaan, kan dit leiden tot operationele inefficiëntie, hoge kosten en onbekende beveiligingsproblemen.

Om u en uw organisatie te helpen meer grip te krijgen op het ongesanctioneerde (en gesanctioneerde) gebruik van SaaS-applicaties binnen uw gehele organisatie, kondigt JumpCloud de algemene beschikbaarheid (GA) aan van JumpCloud SaaS Management.

Contacteer ons voor een demo

Ben je benieuwd hoe JumpCloud je kan helpen met centraal management van zowel identiteit als toestel beheer? Neem contact met ons op voor een demo via onderstaande knop.