DNS Bescherming

DNS-bescherming is een belangrijke maatregel om het gebruik van webapplicaties te beveiligen, wat tegenwoordig steeds gebruikelijker is. DNS-bescherming blokkeert de toegang tot kwaadwillende DNS-servers voor gebruikers. Binnen de toeleveringsketen wordt cybercriminaliteit vaak opgezet met behulp van kwaadaardige DNS-servers. Op deze pagina leert u waarom DNS-bescherming een belangrijk middel is voor uw organisatie.

Vraag een demo

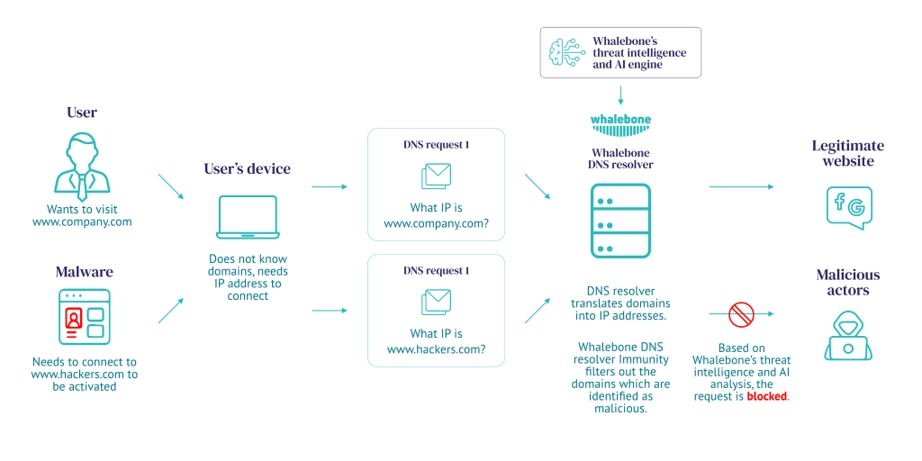

Bescherm de grijze zone van onbekende domeinen met Whalebone DNS Protection.

DNS-bescherming is een essentiële beveiligingsmaatregel geworden om gebruikers te beschermen tegen kwaadaardige en onbekende DNS-domeinen, oftewel de “grijze zone”.

Dit zijn de onontdekte gebieden van het internet waar potentiële dreigingen op de loer liggen, onopgemerkt door conventionele beveiligingssystemen totdat het te laat is. Maak kennis met Whalebone Immunity – een baanbrekende oplossing die uw verdediging tegen deze onzichtbare gevaren versterkt.

Whalebone Immunity maakt gebruik van geavanceerde AI-gestuurde dreigingsinformatie en realtime domeinanalyse om een robuuste bescherming te bieden tegen de vele gevaren in de grijze zone. In tegenstelling tot traditionele antivirus- en firewalloplossingen, die sterk afhankelijk zijn van bekende handtekeningen en vooraf gedefinieerde dreigingsdatabases, werkt Whalebone Immunity op het snijvlak van innovatie door dreigingen van onbekende domeinen te identificeren en te neutraliseren voordat ze schade kunnen aanrichten.

90% van cyberaanvallen gebeuren via DNS

U denkt misschien dat firewalls voldoende zijn om gebruikers te beschermen tegen toegang tot kwaadaardige domeinen op het internet, maar helaas is dat niet het geval.

Traditionele beveiligingstools zijn vaak reactief en afhankelijk van updates en patches om dreigingen te herkennen en te mitigeren. Ze vertrouwen sterk op een database van bekende dreigingen, wat betekent dat nieuwe of evoluerende dreigingen kunnen ontsnappen totdat ze worden geïdentificeerd en toegevoegd aan de database. Deze vertraging kan door cybercriminelen worden uitgebuit om aanzienlijke schade aan te richten.

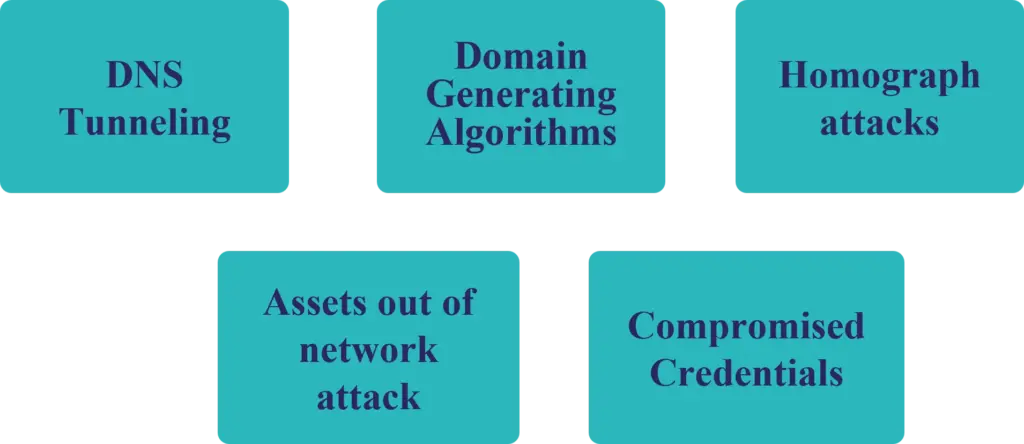

Cybercriminelen gebruiken vaak domeingenererende algoritmen (DGA) die in enkele seconden een groot aantal domeinen kunnen creëren. Hiermee veranderen ze regelmatig de domeinen die ze gebruiken voor het lanceren van malware-aanvallen.

Domain Generating Algorithms (DGA)

De domeinen fungeren als ontmoetingspunt voor malware C&C-servers. De generatoren moeten domeinen leveren die voorspelbaar zijn voor de twee communicerende entiteiten. Voor beveiligingsonderzoekers moeten deze domeinen echter zo onvoorspelbaar mogelijk zijn.

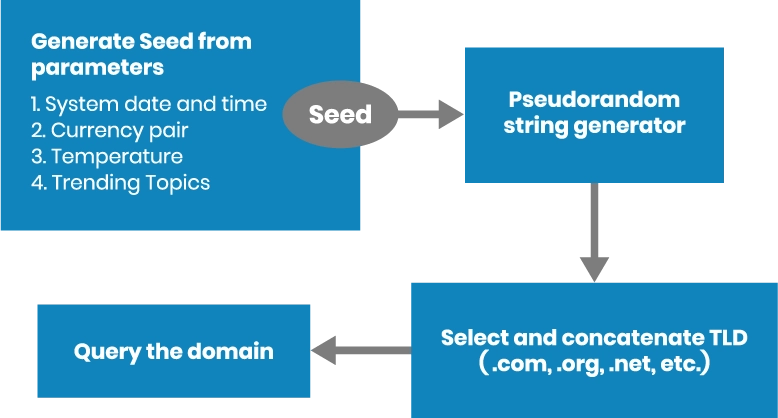

Domeingenererende algoritmen volgen een structuur met drie elementen:

-

Een basiselement, ook wel een seed genoemd. Dit kan een zin of een getal zijn dat hackers kunnen aanpassen wanneer dat nodig is. De seed moet bekend zijn bij beide communicatiepartijen: de client en de bron. Dit is essentieel omdat de dreigingsactoren van tevoren moeten weten welke domeinnaam de malware zal gebruiken.

-

Een element dat met de tijd verandert. Dit wordt gecombineerd met de seed in een algoritme. Het woord “tijd” verwijst hier niet naar een datum of uur, maar eerder naar een specifiek moment of gebeurtenis.

-

Top Level Domains (TLD’s). Het “lichaam,” bestaande uit de seed en het tijdelement, wordt gecombineerd met beschikbare TLD’s.

Homograph spoofing

Domeinen kunnen worden geregistreerd in meerdere alfabetten en tekensets. Bij homograaf-spoofing registreert een kwaadwillende een domein dat lijkt op een bekend domein door een ander alfabet te gebruiken of een letter te vervangen door een vergelijkbare.

Probeer te kopiëren en plakken: www.gооgle.com

Hoe werkt het?

- De kwaadwillende heeft een server waarop malware draait en wijst een domein hiernaar toe.

- De kwaadwillende infecteert een host met malware die een query uitvoert naar het door de aanvaller beheerde domein.

- Wanneer de DNS-resolver de query doorstuurt, ontstaat er een tunnel van de aanvaller naar het doelwit. Hiermee kan de aanvaller gegevens verkrijgen, de host op afstand besturen of een volgende stap in de aanvalsketen zetten.

Middelen buiten netwerkaanvallen.

Bedrijfseigendommen en beheerde apparaten verplaatsen zich tegenwoordig tussen verschillende netwerken. Hybride werknemers, buitendienstmedewerkers en reizende werknemers richten hun DNS-verkeer op hun ISP of openbare wifi. Hierdoor verliezen bedrijven de controle over de beveiliging van het DNS-verkeer op deze apparaten.

Hoe beïnvloedt dit u?

- Openbare wifinetwerken zijn ideaal voor het verspreiden van malware en man-in-the-middle-aanvallen.

- Werknemers die vanuit huis werken, vertrouwen op hun ISP. ISP’s filteren doorgaans geen DNS-verkeer, omdat dit leidt tot meer klantvragen.

- Deze apparaten keren terug naar uw netwerk en kunnen uw netwerk infecteren.

Gecompromitteerde inloggegevens.

Bedrijven hebben vaak geen beleid voor inloggegevens. Gebruikers hergebruiken hetzelfde wachtwoord op meerdere sites. Het dark web staat vol met sites die inloggegevens en persoonlijke data aanbieden.

Hoe beïnvloedt dit u?

- Een kwaadwillende kan via een gestolen inlognaam en wachtwoord toegang krijgen tot uw netwerk.

- Gelekte persoonlijke gegevens van uw klanten, werknemers, patiënten, enz. leiden vanzelfsprekend tot financiële en reputatieschade.

Beschermende DNS-bescherming.

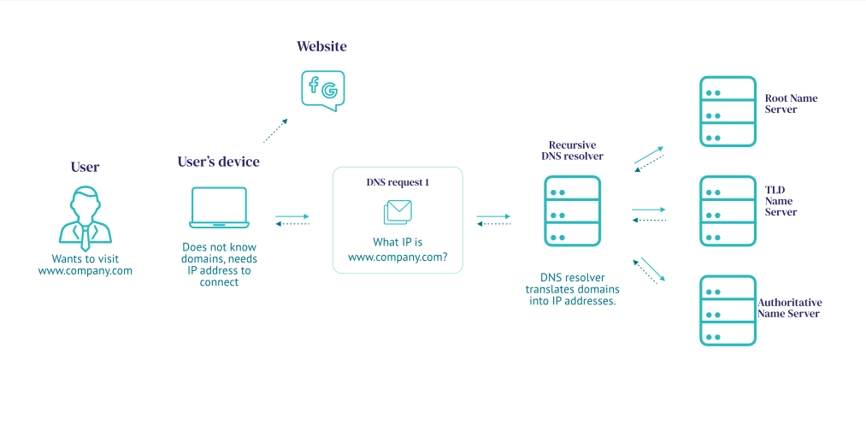

Protective DNS (PDNS) is een beveiligingsdienst die DNS-query’s analyseert om dreigingen te stoppen via het bestaande DNS-systeem. Het blokkeert toegang tot malware, ransomware, phishingaanvallen, virussen, schadelijke websites en spyware bij de bron, waardoor uw netwerk veiliger wordt.

PDNS maakt gebruik van Response Policy Zone (RPZ)-functionaliteit, een beleidsgestuurde DNS-resolver die reageert op basis van vastgestelde criteria. Het controleert zowel domeinnaamquery’s als teruggekeerde IP-adressen tegen dreigingsinformatie. Dit gebeurt met realtime data van openbare en particuliere bronnen om een lijst samen te stellen van sites met bekende kwaadaardige inhoud. De DNS-resolver blokkeert vervolgens verbindingen met deze gevaarlijke sites.

Wanneer PDNS een kwaadaardige of verdachte query tegenkomt, kan het op verschillende manieren reageren. Het kan de toegang tot het gevraagde domein blokkeren door een NXDOMAIN-reactie te retourneren, wat aangeeft dat er geen IP-adres voor het domein is. Ook kan het de aanvraag omleiden naar een alternatieve pagina die de gebruiker informeert dat het oorspronkelijke domein is geblokkeerd. Daarnaast kan PDNS het domein “sinkholen” door een aangepaste reactie te geven en verdere cyberdreigingen, zoals ransomware of command-and-control-protocollen, te voorkomen of vertragen. Deze aanpak stelt cybersecurityteams in staat om dreigingen te onderzoeken en erop te reageren terwijl ze nog actief zijn.

DNS Spoofing

DNS-spoofing verwijst naar elke vorm van kwaadaardige activiteit die DNS-records manipuleert en de gebruiker naar een kwaadwillend domein leidt. Dit omvat doorgaans DNS-hijacking, cache poisoning en man-in-the-middle-aanvallen.

- DNS-hijacking treedt op wanneer een DNS-query onjuist wordt opgelost en de gebruiker naar een kwaadaardig domein wordt gestuurd in plaats van naar het gewenste domein.

- Cache poisoning gebeurt wanneer een kwaadwillende een DNS-record aanpast om de gebruiker naar een kwaadwillende site te sturen die lijkt op de legitieme site. Dit wordt vaak gebruikt voor inlogpagina’s om inloggegevens te stelen.

- Man-in-the-middle is een aanval waarbij een kwaadwillende zich tussen twee partijen plaatst, zich voordoet als beide en toegang krijgt tot de informatie die zij delen.

Hoe werkt het?

Typisch zijn er drie stappen:

- Recon: Verzamelen van informatie zoals MAC-adres, softwareversies en bekende kwetsbaarheden, communicatieprotocollen, encryptie-algoritmen en gebruikte DNSSEC.

- Toegang: De kwaadwillende krijgt toegang tot de DNS-recursieve server en voegt valse DNS-invoeren toe om DNS-query’s naar zijn server om te leiden.

- Aanval: Gebruikers worden nu doorgestuurd naar een valse inlogpagina van bijvoorbeeld hun bank. De kwaadwillende steelt vervolgens de inloggegevens en begint de rekening leeg te halen.

IoT aanvallen

Printers, cameras, servers, medical materiaal, industriële machines — alles geconnecteerd met het internet is beiden kwetsbaar en een kwetsbaar item voor het netwerk.

Hoe werkt het?

In de overgrote meerderheid van de gevallen kunt u geen end-pointbescherming op deze apparaten installeren. Hackers maken hier vaak misbruik van door de apparaten toe te voegen aan een C&C-netwerk voor DDoS-aanvallen of door de ingebouwde legacysoftware te gebruiken voor een supply chain-aanval.

Malware in het algemeen

Malware is elke kwaadaardige software

Hoe werkt het?

Malware is elke vorm van schadelijke software. Het moet het netwerk binnendringen, een basis krijgen, zich verspreiden en vervolgens actie ondernemen — geen enkele aanval is een eenvoudig proces. Een succesvolle aanval betekent dat de beveiligingsmaatregelen van het netwerk op meerdere punten hebben gefaald.

Het toevoegen van een DNS-laag aan de beveiligingsperimeter zorgt ervoor dat, als malware door de standaardbeveiligingsstack heen komt, er nog steeds een kans is om de verspreiding te stoppen en schade te voorkomen.

Phishing

Het gebruik van valse berichten, websites, banners, enz. om gebruikers te misleiden, vaak om hen hun inloggegevens te laten onthullen of malware te laten downloaden.

Hoe werkt het?

Om een phishingaanval te starten, hebben aanvallers een domein nodig. Als dit domein in een van de Whalebone-databases voorkomt en een gebruiker probeert er toegang toe te krijgen, bijvoorbeeld via een e-mail die eruitziet alsof deze van HR afkomstig is, wordt de toegang onmiddellijk geblokkeerd.

Supply Chain Aanvallen

Using a vulnerability of a trusted 3rd-party software to sneak behind the security perimeter to gain foothold in the target network, spread malware, etc.

How it works?

The attackers find a vulnerability in a software which is widely used and use it to smuggle malicious payload into the network. Unfortunately, given that the trusted software is trusted by security measures, there is little anyone can do to prevent the drop. Nevertheless, it is possible to stop the consequence via severing the communication of the payload with the attacker.

Whalebone Immunity oplossing als DNS Beveiliging

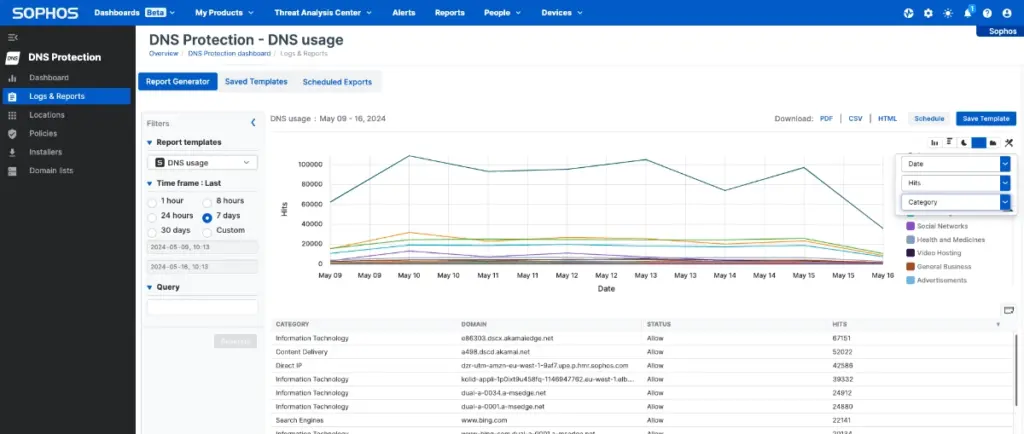

DNS Beveiliging met Sophos Firewalls

Sinds begin dit jaar heeft Sophos DNS-bescherming gelanceerd als onderdeel van hun Xstream-beveiligingslicentie voor XGS-firewalls.

Sophos DNS-bescherming voegt een belangrijke waarde toe voor bestaande of vernieuwende firewallklanten, die deze extra bescherming zonder extra kosten krijgen. Het stelt hen in staat om mogelijk te consolideren en te besparen door geen andere DNS-provider van derden meer te gebruiken of te beginnen met een uitstekende DNS-beschermingsoplossing zonder extra te betalen.

Wat voegt DNS Protection aan de XGS Firewalls?

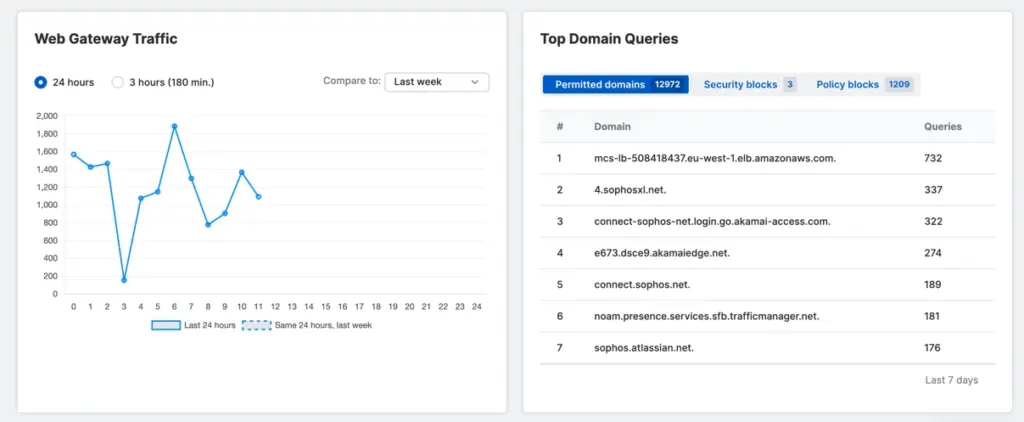

Sophos DNS-bescherming voegt een extra beveiligingslaag toe aan uw netwerk door direct toegang tot gevaarlijke en ongewenste domeinen te blokkeren, ongeacht poorten, protocollen of toepassingen, en zowel voor beheerde als onbeheerde apparaten. Het sluit naadloos aan op en verbetert uw huidige netwerkbeveiligingsmaatregelen en beleidscontroles, en kan binnen enkele minuten worden ingesteld.

Sophos DNS-bescherming biedt een wereldwijd toegankelijke domeinnaamoplossingsdienst met geïntegreerde beleidscontroles en rapportagemogelijkheden binnen Sophos Central. Het maakt gebruik van AI-gestuurde dreigingsinformatie van SophosLabs, waardoor realtime bescherming wordt geboden tegen risicovolle domeinen wereldwijd. Wanneer een kwaadaardig domein wordt gedetecteerd, wordt dit onmiddellijk gedeeld met alle gebruikers, wat directe bescherming voor iedereen garandeert. Door Sophos DNS-bescherming te gebruiken in plaats van uw bestaande openbare DNS-resolver, kunt u voorkomen dat apparaten in uw netwerk toegang krijgen tot domeinen die verband houden met beveiligingsdreigingen en ongewenste websites, allemaal beheerd via beleidscontroles.

Beveiliging netwerken met Sophos DNS Protection

Toegang tot de Sophos DNS-resolver is gebaseerd op het openbare IPv4-adres van waaruit de DNS-query’s afkomstig zijn. Daarom is het op dit moment niet haalbaar om individuele apparaten van externe werknemers te beschermen die van netwerk naar netwerk (of locatie naar locatie) verplaatsen.

Dynamische IP-adressen worden ondersteund wanneer ze worden gebruikt in combinatie met een DynamicDNS-provider.

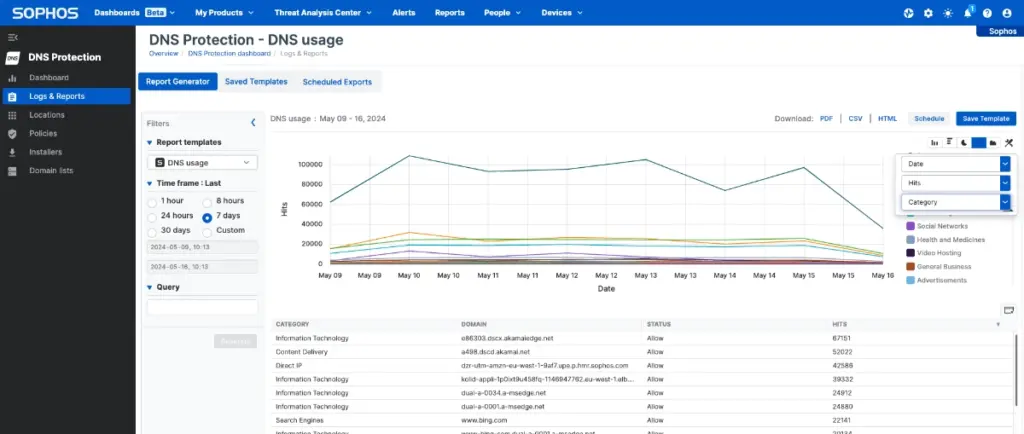

Geïntegreerde Dashboarden en Rapportage

Sophos DNS-bescherming biedt ook diepgaand inzicht in de domeinen die vanaf uw netwerk worden bezocht, met uitgebreide dashboards en rapportagemogelijkheden.

Cross product integratie

De loggegevens en intelligentie van Sophos DNS-bescherming worden ook gedeeld met het Sophos Data Lake, zodat Sophos XDR– en MDR-dreigingsanalisten kunnen helpen bij het opsporen van actieve tegenstanders en dreigingen binnen het netwerk.

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenWaarom zou een organisatie overwegen om Whalebone Immunity of Sophos DNS Protection te implementeren?

Een organisatie zou moeten overwegen om Whalebone Immunity of Sophos DNS Protection te implementeren om:

- Bedreigingspreventie te verbeteren: Bedreigingen tegenhouden voordat ze het netwerk bereiken en systemen compromitteren.

- Beveiligingshouding te verbeteren: De algehele verdediging tegen cyberbeveiliging versterken door een kritieke beschermingslaag toe te voegen.

- Beveiligingsbeheer vereenvoudigen: Gecentraliseerd beleid en rapportage stroomlijnen beveiligingsactiviteiten.

- De impact van cyberaanvallen verminderen: Het proactief blokkeren van bedreigingen minimaliseert de potentiële schade van cyberincidenten.

- Compliance waarborgen: Voldoe aan de wettelijke vereisten voor het beschermen van gevoelige gegevens en het onderhouden van veilige netwerkactiviteiten.

Waarom is DNS protection belangrijk voor cyberbeveiliging?

DNS-bescherming is van cruciaal belang voor cyberbeveiliging omdat het fungeert als de eerste verdedigingslinie tegen internetgebaseerde bedreigingen. Door DNS-verzoeken te filteren en de toegang tot schadelijke domeinen te blokkeren, voorkomt DNS-bescherming dat bedreigingen het netwerk bereiken, waardoor het risico op infecties en gegevensinbreuken wordt verkleind.

Welke soorten organisaties hebben het meeste baat bij het gebruik van DNS-beschermingsoplossingen zoals Whalebone Immunity en Sophos DNS Protection?

Organisaties van alle groottes en industrieën kunnen profiteren van oplossingen voor DNS-bescherming, met name organisaties die:

- Gevoelige gegevens verwerken: Zoals financiële instellingen, zorgverleners en overheidsinstanties.

- Gedistribueerde werknemers hebben: Inclusief externe en hybride werkomgevingen.

- Sterke naleving van regelgeving vereisen: Organisaties die moeten voldoen aan standaarden zoals GDPR, HIPAA en PCI DSS.

- Hebben te maken met grote hoeveelheden webverkeer: E-commerce, onderwijsinstellingen en grote ondernemingen.

Wat is Whalebone Immunity?

Whalebone Immunity is een DNS-gebaseerde cyberbeveiligingsoplossing die is ontworpen om netwerken te beschermen tegen cyberbedreigingen door schadelijke domeinen te blokkeren en te voorkomen dat gebruikers toegang krijgen tot schadelijke websites. Het werkt op DNS-niveau om verkeer te filteren en te beschermen tegen phishing, malware, ransomware en andere cyberbedreigingen.

Wat zijn de belangrijkste kenmerken van Whalebone Immunity?

De belangrijkste functies van Whalebone Immunity zijn onder andere:

- Informatie over bedreigingen in realtime: Maakt gebruik van actuele bedreigingsgegevens om schadelijke domeinen te blokkeren.

- Uitgebreide DNS-filtering: Bewaakt en filtert al het DNS-verkeer om te beschermen tegen cyberbedreigingen.

- Aanpasbare beleidslijnen: Stelt organisaties in staat om beleidsregels in te stellen voor verschillende gebruikersgroepen en blokkeringsregels aan te passen.

- Gedetailleerde rapportage: Biedt inzicht in geblokkeerde bedreigingen en DNS-verkeerpatronen.

- Eenvoudige integratie: Kan eenvoudig worden geïntegreerd in bestaande netwerkinfrastructuur zonder dat er grote wijzigingen nodig zijn.

Wat zijn de belangrijkste functies van Sophos DNS Protection?

De belangrijkste kenmerken van Sophos DNS Protection zijn:

- Geavanceerde informatie over bedreigingen: Maakt gebruik van bedreigingsinformatie van SophosLabs om schadelijke domeinen te blokkeren.

- Inhoud filteren: Blokkeert de toegang tot ongepaste of schadelijke inhoud op basis van aanpasbare categorieën.

- Bescherming tegen phishing en malware: Voorkomt toegang tot phishingsites en malwaredistributiepunten.

- Overzicht gebruikers en apparaten: Biedt gedetailleerde rapportage en inzicht in DNS-verzoeken van gebruikers en apparaten.

- Integratie met Sophos Central: Biedt gecentraliseerd beheer en rapportage via het Sophos Central-platform.

Hoe verbetert Whalebone Immunity de netwerkbeveiliging?

Whalebone Immunity verbetert de netwerkbeveiliging door het continu bewaken en filteren van DNS-verkeer om de toegang tot bekende schadelijke domeinen te blokkeren. Het maakt gebruik van informatie over bedreigingen en realtime gegevensanalyse om cyberbedreigingen te identificeren en te voorkomen, zodat gebruikers niet onbedoeld schadelijke websites kunnen bezoeken.

Hoe werkt Sophos DNS Protection om organisaties te beveiligen?

Sophos DNS Protection werkt door DNS-verzoeken te onderscheppen en deze te vergelijken met een continu bijgewerkte lijst van bekende kwaadaardige domeinen. Wanneer een gebruiker probeert een schadelijke site te bezoeken, wordt het verzoek geblokkeerd en wordt de gebruiker doorgestuurd naar een veilige pagina. Deze proactieve aanpak voorkomt dat bedreigingen het netwerk bereiken en beschermt gebruikers tegen phishing, malware en andere cyberaanvallen.

Hoe kunnen DNS Protection oplossingen zoals Whalebone Immunity en Sophos DNS Protection de algehele cyberbeveiliging vergroten?

DNS Protection oplossingen vergroten de algehele cyberbeveiliging door:

- Toegang tot kwaadaardige sites te voorkomen: Schadelijke domeinen blokkeren op DNS-niveau stopt bedreigingen voordat ze het netwerk kunnen bereiken.

- Het risico op infecties te verminderen: Door malware- en ransomware-domeinen te onderscheppen en te blokkeren, vermindert DNS-bescherming de kans op infecties van eindpunten.

- Bescherming tegen phishingaanvallen: Toegang tot phishingwebsites blokkeren voorkomt dat gebruikers per ongeluk gevoelige informatie onthullen.

- De zichtbaarheid te verbeteren: Gedetailleerde rapporten over DNS-verzoeken bieden organisaties inzicht om verdachte activiteiten te identificeren en erop te reageren.

- Het beheer te vereenvoudigen: Gecentraliseerd beheer en beleidsafhandeling maken het gemakkelijker om consistente beveiliging in de hele organisatie te handhaven.