NIS2 Verplichtingen

De NIS2 directieven brengen voor elke lidstaat een reeks van verplichtingen mee voor elke onderneming die aan deze maatregelen moet voldoen.

Deze pagina zal ingaan op elke verplichting die reeds in de Belgische lidstaat zijn gecommuniceerd en die wellicht als leidraad kunnen gelden voor de komende NIS2 wetgeving in Nederland.

De NIS2 publicatie van deze wetten wordt verwacht in de loop van Q3 2025 en kunnen kleine wijzingingen voorkomen bij de finale versie van de wetgeving

Welke NIS2 verplichtingen zijn bekend?

Elk van deze zaken worden hieronder extra toegelicht wat deze zaken reeds inhouden binnen de Belgische wetgeving

Registratie

De termijn voor registratie hangt af van het soort entiteit. In principe hebben essentiële en belangrijke entiteiten en aanbieders van domeinnaamregistratiediensten 5 maanden vanaf de inwerkingtreding van de wet om zich te registreren.

In België is de NSI2 wet al van kracht sinds 18 oktober 2024, en moet daardoor de registratie uiterlijk 18 maart 2025 zijn voltooid.

Bij registratie moeten bedrijven de volgende informatie verstrekken:

- hun naam, registratienummer bij de Kruispuntbank van Ondernemingen (KBO) of een gelijkwaardige registratie in de Europese Unie;

- hun huidig adres en contactgegevens, waaronder e-mailadres, IP-bereiken en telefoonnummer;

- indien van toepassing, de relevante sector en deelsector waarnaar wordt verwezen in bijlage I of II van de wet; en

- indien van toepassing, een lijst van de lidstaten waar zij diensten verlenen die binnen het toepassingsgebied van de wet vallen.

Er is een uitzondering voor entiteiten die deze informatie al hebben doorgegeven aan een NIS2-sectorautoriteit. In dit geval hoeft de informatie alleen te worden bijgewerkt indien nodig. Als de informatie verandert, moeten alle entiteiten het CCB daarvan onmiddellijk op de hoogte stellen.

Voor de volgende soorten entiteiten bestaat een licht aangepaste regeling:

- DNS-dienstverleners;

- registers voor topleveldomeinnamen;

- entiteiten die domeinnaamregistratiediensten verlenen;

- aanbieders van cloudcomputingdiensten;

- aanbieders van datacentra;

- aanbieders van netwerken voor de levering van inhoud;

- aanbieders van beheerde diensten;

- aanbieders van beheerde beveiligingsdiensten;

- aanbieders van onlinemarktplaatsen;

- aanbieders van onlinezoekmachines; en

- aanbieders van platforms voor sociale netwerkdiensten.

Ze moeten zich registreren binnen 2 maanden na de inwerkingtreding van de wet, d.w.z. uiterlijk op 18 december 2024, en de volgende informatie verstrekken:

- hun naam;

- hun relevante sector, deelsector en soort entiteit bedoeld in bijlage I of II, waar van toepassing;

- het adres van hun hoofdvestiging en hun andere wettelijke vestigingen in de Unie of, indien deze niet in de Unie zijn gevestigd, van hun vertegenwoordiger;

- hun actuele contactgegevens, met inbegrip van e-mailadressen en telefoonnummers en, indien van toepassing, deze van hun vertegenwoordiger;

- de lidstaten waar ze hun diensten verlenen die tot het toepassingsgebied van deze wet behoren; en

- hun IP-bereiken.

Elke entiteit, al dan niet onder de uitzondering vallend, is verplicht om het CCB onmiddellijk op de hoogte te brengen van wijzigingen in deze informatie.

In de praktijk wordt een deel van deze informatie rechtstreeks van de Kruispuntbank van Ondernemingen (KBO) verkregen tijdens het registratieproces.

Maatregelen voor het beheer van cyberbeveiligingsrisico's

Essentiële en belangrijke entiteiten moeten passende en evenredige technische, operationele en organisatorische maatregelen nemen om de risico’s voor de beveiliging van de netwerk- en informatiesystemen die zij voor hun activiteiten of voor het verlenen van hun diensten gebruiken, te beheren en om incidenten te voorkomen of de gevolgen van incidenten voor de afnemers van hun diensten en voor andere diensten te beperken.

Bovendien moeten de getroffen maatregelen zorgen voor een beveiligingsniveau voor netwerken en informatiesystemen dat in verhouding staat tot het bestaande risico, rekening houdend met de stand van de techniek en, indien van toepassing, de desbetreffende Europese en internationale normen, alsook met de uitvoeringskosten. Bij de beoordeling van de evenredigheid van deze maatregelen moet terdege rekening worden gehouden met de mate waarin de entiteit aan risico’s is blootgesteld, de omvang van de entiteit en de kans dat zich incidenten voordoen en de ernst ervan, met inbegrip van de maatschappelijke en economische gevolgen.

De maatregelen moeten dus zo goed mogelijk worden afgestemd op de concrete situatie van de betrokken entiteit.

In de NIS2-wet staat ook dat deze maatregelen zijn gebaseerd een benadering die alle gevaren omvat en tot doel hebben netwerk- en informatiesystemen en hun fysieke omgeving te beschermen tegen incidenten. In de wet worden 11 minimummaatregelen genoemd die elke NIS2-entiteit moet implementeren:

- Beleid voor risicoanalyse en beveiliging van informatiesystemen;

- incidentenbehandeling;

- bedrijfscontinuïteit, zoals back-upbeheer, noodvoorzieningenplannen en crisisbeheer;

- beveiliging van de toeleveringsketen, met inbegrip van beveiligingsgerelateerde aspecten met betrekking tot de relaties tussen elke entiteit en haar rechtstreekse leveranciers of dienstverleners;

- beveiliging bij het verwerven, ontwikkelen en onderhouden van netwerk- en informatiesystemen, met inbegrip van de respons op en bekendmaking van kwetsbaarheden;

- Beleid en procedures om de effectiviteit van maatregelen voor risicobeheer op het gebied van cyberbeveiliging te beoordelen;

- Basispraktijken op het gebied van cyberhygiëne en opleiding op het gebied van cyberbeveiliging;

- Beleid en procedures inzake het gebruik van cryptografie en, in voorkomend geval, encryptie;

- Beveiligingsaspecten ten aanzien van personeel, toegangsbeleid en beheer van activa;

- Wanneer gepast, het gebruik van multifactorauthenticatie- of continue-authenticatieoplossingen, beveiligde spraak-, video- en tekstcommunicatie en beveiligde noodcommunicatiesystemen binnen de entiteit;

- Een beleid voor de gecoördineerde bekendmaking van kwetsbaarheden.

Om de praktische implementatie van deze maatregelen te vergemakkelijken, adviseert het Centrum voor Cybersecurity België alle NIS2-entiteiten gebruik te maken van het CyberFundamentals (CyFun®) Framework, dat al deze punten omvat. Een gevalideerde implementatie van het CyFun Framework geeft NIS2-entiteiten een vermoeden van conformiteit. Ga voor meer informatie naar onze pagina over het CyFun Framework en zie ons hoofdstuk over toezicht hieronder.

Voor DNS-dienstverleners, registers voor topleveldomeinnamen, aanbieders van cloudcomputingdiensten, aanbieders van datacentrumdiensten, aanbieders van netwerken voor de levering van inhoud, aanbieders van beheerde diensten, aanbieders van beheerde beveiligingsdiensten, aanbieders van onlinemarktplaatsen, van onlinezoekmachines en van platforms voor socialenetwerkdiensten, en verleners van vertrouwensdiensten, heeft de Europese Commissie uitvoeringsverordening 2024/2690 aangenomen waarin de technische en methodologische vereisten van de 11 minimummaatregelen voor cyberbeveiliging waarnaar in NIS2 wordt verwezen, in detail worden beschreven.

Bron : CCB Belgium

Melding van significante incidenten

De NIS2-wet bepaalt dat essentiële en belangrijke entiteiten het nationale CSIRT (in België het CCB) in kennis moeten stellen van elk significant incident dat gevolgen heeft voor de verlening van hun diensten in de (sub)sectoren die in de bijlagen van de wet worden opgesomd, met inbegrip van, indien van toepassing, informatie aan de hand waarvan kan worden vastgesteld of het incident in kwestie een grensoverschrijdend effect heeft.

Om aan deze verplichting te voldoen, moet men begrijpen wat wordt bedoeld met “incident” en met “significant”.

De NIS2-wet definieert “incident” als een gebeurtenis die de beschikbaarheid, authenticiteit, integriteit of vertrouwelijkheid van opgeslagen, verzonden of verwerkte gegevens of van de diensten die worden aangeboden door of toegankelijk zijn via netwerk- en informatiesystemen, in gevaar brengt.

Een “significant” incident is elk incident bedoeld dat significante gevolgen heeft voor de verlening van een van de diensten in de sectoren of deelsectoren van de bijlagen I en II van de wet en dat:

- een ernstige operationele verstoring van een van de diensten in de sectoren of deelsectoren van de bijlagen I en II of financiële verliezen voor de betrokken entiteit heeft veroorzaakt of kan veroorzaken; of

- andere natuurlijke of rechtspersonen heeft getroffen of kan treffen door aanzienlijke materiële of immateriële schade te veroorzaken.

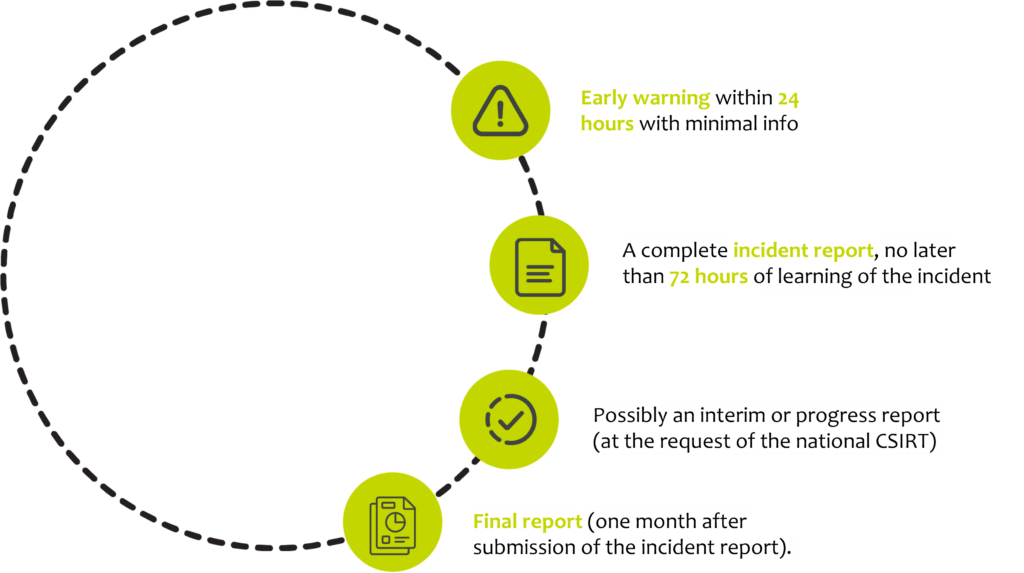

Als het incident in kwestie aan deze definitie voldoet, moet de melding aan het nationale CSIRT in verschillende stappen worden gedaan:

- onverwijld en uiterlijk binnen 24 uur nadat zij kennis heeft gekregen van het significante incident, geeft de entiteit een vroegtijdige waarschuwing door;

- onverwijld en uiterlijk binnen 72 uur (24 uur voor verleners van vertrouwensdiensten) nadat zij kennis heeft gekregen van het significante incident, communiceert de entiteit een incidentmelding;

- op verzoek van het nationale CSIRT of, indien van toepassing, van de betrokken sectorale overheid, bezorgt de entiteit een tussentijds verslag;

- uiterlijk één maand na de in punt 2 bedoelde incidentmelding, bezorgt de entiteit een eindverslag;

- Indien het eindverslag niet kan worden ingediend omdat het incident nog aan de gang is, bezorgt de entiteit een voortgangsverslag en, binnen één maand nadat zij het incident definitief heeft afgehandeld, het eindverslag.

In de praktijk vindt de melding plaats via onze notificatieplatform. Meer informatie over het melden van incidenten vindt je in onze gids.

Naast de kennisgeving aan het nationale CSIRT brengen de betrokken entiteiten, in voorkomend geval, de ontvangers van hun diensten op de hoogte van alle significante incidenten die een negatieve invloed kunnen hebben op de levering van de voornoemde diensten. De entiteiten informeren ook de ontvangers van hun diensten die mogelijk getroffen worden door een significante cyberdreiging over alle maatregelen en correcties die kunnen worden genomen om hierop te reageren, en zelfs over de cyberdreiging zelf.

Voor DNS-dienstverleners, registers voor topleveldomeinnamen, aanbieders van cloudcomputingdiensten, aanbieders van datacentrumdiensten, aanbieders van netwerken voor de levering van inhoud, aanbieders van beheerde diensten, aanbieders van beheerde beveiligingsdiensten, aanbieders van onlinemarktplaatsen, van onlinezoekmachines en van platforms voor socialenetwerkdiensten, en verleners van vertrouwensdiensten, heeft de Europese Commissie een uitvoeringsverordening 2024/2690 aangenomen waarin de criteria worden gespecificeerd om te beoordelen of een incident als significant wordt beschouwd. Voor de entiteiten waarop de uitvoeringsverordening betrekking heeft, gelden deze bijzondere regels. In het geval van tegenstrijdigheden tussen de gids van het CCB en de uitvoeringshandeling, prevaleert de laatste voor deze entiteiten

Bron : CCB Belgium

Verplichtingen en verantwoordelijkheden voor het management

De bestuursorganen van NIS2-entiteiten moeten maatregelen voor het beheer van cyberbeveiligingsrisico’s goedkeuren en toezicht houden op de uitvoering ervan. Als de entiteit haar verplichtingen met betrekking tot risicobeheersmaatregelen niet nakomt, is het bestuursorgaan aansprakelijk.

Leden van de bestuursorganen zijn verplicht om opleidingen te volgen om ervoor te zorgen dat hun kennis en vaardigheden voldoende zijn om risico’s te identificeren en maatregelen voor het beheer van cyberbeveiligingsrisico’s en de impact ervan op de diensten die door de betreffende entiteit worden verleend, te beoordelen.

De memorie van toelichting bij de NIS2-wet definieert “lid van een bestuursorgaan” als:

|

Iedere natuurlijke persoon of rechtspersoon die:

Indien de entiteit in kwestie een vennootschap naar Belgisch recht is, wordt deze controle bepaald overeenkomstig artikel 1:14 tot 1:18 van het Wetboek van vennootschappen en verenigingen. Wanneer de persoon wiens rol wordt onderzocht, een rechtspersoon is, wordt het begrip “lid van een bestuursorgaan” ruim geïnterpreteerd en omvat het zowel de rechtspersoon in kwestie als elk lid van een bestuursorgaan van die rechtspersoon. |

De verantwoordelijke personen en/of wettelijke vertegenwoordigers van een entiteit moeten de bevoegdheid hebben om ervoor te zorgen dat de entiteit de wet nakomt. Ze zijn aansprakelijk als ze dit nalaten.

De aansprakelijkheid van bestuursorganen, verantwoordelijke personen en wettelijke vertegenwoordigers doet geen afbreuk aan de aansprakelijkheidsregels die gelden voor overheidsinstanties, alsook voor ambtenaren en verkozen of benoemde overheidsfunctionarissen.

Samenwerking met de autoriteiten

De NIS2-wet vereist dat entiteiten die binnen zijn toepassingsgebied vallen, samenwerken met de nationale autoriteiten die verantwoordelijk zijn voor de uitvoering ervan.

Deze samenwerking neemt meestal de vorm aan van een uitwisseling van informatie over de beveiliging van netwerken en informatiesystemen, maar omvat ook samenwerking tussen de entiteit en de bevoegde cybersecurity centers of de sectorale inspectiedienst.

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenWelke rol spelen Computer Security Incident Response Teams (CSIRT's) onder de NIS2-richtlijn?

CSIRT’s zijn verantwoordelijk voor het monitoren, detecteren en reageren op incidenten. Ze bieden mogelijkheden voor vroegtijdige waarschuwing, risicobeoordeling en incidentrespons om exploitanten van essentiële diensten en leveranciers van digitale diensten bij te staan.

Wat is de NIS2-richtlijn?

De NIS2-richtlijn heeft tot doel het algemene niveau van cyberbeveiliging in de EU te verhogen door maatregelen vast te stellen die moeten zorgen voor een hoog gemeenschappelijk niveau van cyberbeveiliging in de lidstaten. De richtlijn is een bijwerking en uitbreiding van de oorspronkelijke richtlijn inzake netwerk- en informatiebeveiliging.

Welke toekomstige ontwikkelingen kunnen worden verwacht met betrekking tot de NIS2-richtlijn?

Toekomstige ontwikkelingen zijn onder andere de verfijning van nationale wetten om volledig te voldoen aan de richtlijn, het opzetten van robuustere kaders voor cyberbeveiliging, voortdurende updates om nieuwe bedreigingen aan te pakken en verbeterde samenwerking op EU-niveau om te zorgen voor een uniforme en effectieve cyberbeveiligingshouding.

Welke samenwerkingsmechanismen stelt de NIS2-richtlijn vast?

De NIS2-richtlijn richt samenwerkingsgroepen op om de strategische samenwerking en informatie-uitwisseling tussen de lidstaten te vergemakkelijken. De richtlijn creëert ook een netwerk van nationale CSIRT’s om effectieve operationele samenwerking te garanderen.

Wat zijn de NIS2-richtlijnen?

De NIS2-richtlijnen (Network and Information Security) zijn een reeks verordeningen die de Europese Unie heeft ingevoerd om de cyberveiligheid van kritieke infrastructuur en essentiële diensten in alle lidstaten te verbeteren. De richtlijnen zijn bedoeld om een hoog gemeenschappelijk niveau van cyberbeveiliging in de EU te waarborgen door organisaties te verplichten robuuste beveiligingsmaatregelen te implementeren en significante incidenten te melden.

Wat zijn de vereisten voor het melden van incidenten volgens de NIS2-richtlijn?

Entiteiten moeten incidenten met een significante impact op de levering van hun diensten zonder onnodige vertraging melden aan de relevante nationale autoriteit. De eerste melding moet worden gevolgd door een definitief rapport zodra de oorzaak en de impact volledig zijn begrepen.

Verplichtingen voor exploitanten

De NIS2-richtlijn heeft betrekking op een breed scala aan sectoren, waaronder energie, vervoer, bankwezen, infrastructuur voor de financiële markt, gezondheidszorg, drinkwatervoorziening en -distributie, digitale infrastructuur, openbare en particuliere infrastructuur, enzovoort.

NIS2 Toepassingsgebied en dekking

Exploitanten van essentiële diensten moeten passende en proportionele technische en organisatorische maatregelen treffen om de risico’s voor de beveiliging van netwerk- en informatiesystemen te beheren. Dit omvat incidentafhandeling, bedrijfscontinuïteit, monitoring, auditing en controle.

Hoe wordt naleving van de NIS2-richtlijn afgedwongen en welke sancties kunnen worden opgelegd?

Nationale autoriteiten zijn bevoegd om audits en inspecties uit te voeren. Sancties voor niet-naleving kunnen bestaan uit boetes, administratieve sancties en reputatieschade. De exacte sancties worden bepaald door elke lidstaat.

Hoe kan een SOC, organisaties helpen, om te voldoen aan de NIS2-richtlijnen?

Een SOC kan organisaties helpen te voldoen aan de NIS 2-richtlijnen door:

Monitoring en detectie: Het bieden van continue monitoring om beveiligingsincidenten in realtime te detecteren en erop te reageren.

Reactie op incidenten: Het implementeren van effectieve incidentresponsprocedures om de impact van beveiligingslekken te beperken.

Rapportage: Zorgen voor tijdige en accurate rapportage van significante incidenten aan de relevante autoriteiten.

Informatie over bedreigingen: De organisatie op de hoogte houden van nieuwe bedreigingen en kwetsbaarheden.

Beveiligingsaudits: Regelmatige beveiligingsaudits en -beoordelingen uitvoeren om ervoor te zorgen dat wordt voldaan aan de NIS 2-vereisten.