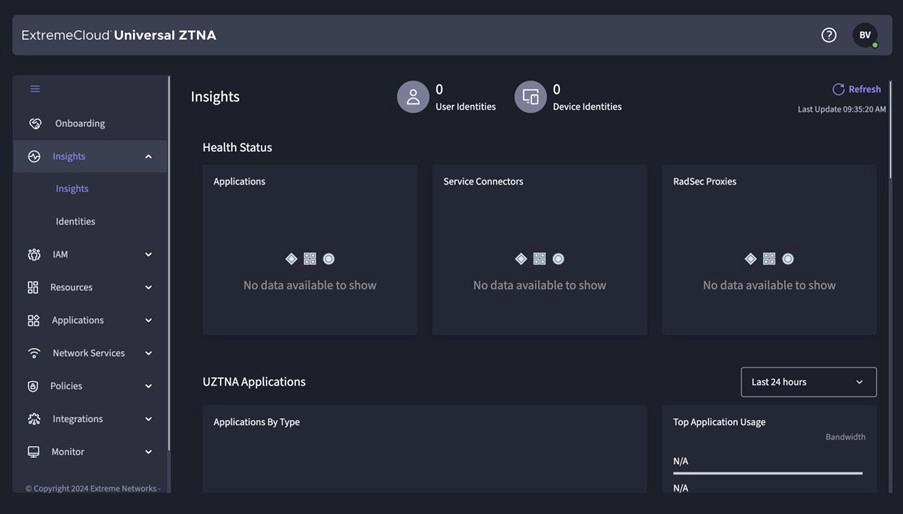

Universal ZTNA

Universal Zero Trust Network Access van Extreme Networks combineert de functies van een Network Access Control (NAC)-systeem met Zero Trust Network Access (ZTNA).

UZTNA, combinatie van ZTNA en NAC

Op onze pagina Network Access Control (NAC) hebben we de voordelen en controlemechanismen uitgelegd om de echte identiteit van een gebruiker te controleren en toegang te verlenen tot specifieke delen van het netwerk.

In dit artikel gaan we een stap verder.

Wat als we Zero Trust Network Access (ZTNA) toevoegen aan een NAC-systeem?

NAC + ZTNA = 3

We zijn in 2024. Cybersecurity is een integraal onderdeel geworden van onze samenleving. Veel bedrijven schakelen daarom voortdurend om hun cybersecurityniveau te verhogen.

Dit jaar staat ook NIS2 voor de deur, dat verschillende kaders definieert waarbinnen een bedrijf moet opereren om te voldoen aan de cybersecuritymaatregelen die door overheden zijn opgelegd.

Dit vormt een grote uitdaging voor netwerk-/beveiligingsingenieurs die omgevingen moeten opzetten zodat iedereen in de organisatie veilig en efficiënt toegang heeft tot de benodigde applicaties, of deze nu on-premises of in de cloud draaien.

Binnen dit connectiviteitscomponent sta je voor twee uitdagingen. Enerzijds: hoe zorg ik ervoor dat mijn gebruikers die op locatie zijn, veilig en geauthenticeerd verbinding maken met het netwerk? Anderzijds: hoe zorg ik ervoor dat mijn gebruikers, waar ze zich ook bevinden (thuis, bij klanten, in een koffiebar, enz.), veilig verbinding kunnen maken met de benodigde applicaties?

Oplossingen zoals Network Access Control (NAC) en Zero Trust Network Access (ZTNA) bestaan al voor deze uitdagingen. Het probleem ligt echter meer in het feit dat dit aparte producten zijn en er geen mogelijkheid is om één uniform beleid te introduceren dat beide uitdagingen oplost en centraal beheerd kan worden.

Omdat verschillende leveranciers dit probleem erkenden, werd een nieuwe term geïntroduceerd: Universal Zero Trust Network Access. Universal ZTNA zorgt ervoor dat er één beleid wordt geïntroduceerd voor gebruikers, ongeacht waar ze zich bevinden.

Universal ZTNA wordt echter door verschillende leveranciers op uiteenlopende manieren gepresenteerd. Sommige leveranciers gaan ervan uit dat je, waar je ook bent, een client instelt die verbinding maakt met een centraal punt (full-tunnel) en dat al het netwerkverkeer door die tunnel gaat.

Centraal wordt al het verkeer geïnspecteerd en verwerkt volgens een set beleidsregels, en je verkeer wordt ook gerouteerd naar het relevante netwerk (IPSec, SaaS, enz.). Andere leveranciers hanteren in plaats daarvan het hierboven besproken principe, waarbij zowel een Cloud NAC als een ZTNA-oplossing voor externe medewerkers wordt aangeboden.

In dit artikel bespreken we de oplossing van Extreme Networks in meer detail.

Extreme Networks heeft onlangs Universal ZTNA toegevoegd aan zijn portfolio. Deze oplossing combineert Cloud NAC voor de campus met ZTNA voor externe medewerkers. Hieronder wordt in detail beschreven hoe de verschillende oplossingen zijn samengesteld en hoe het uniforme beleid precies werkt.

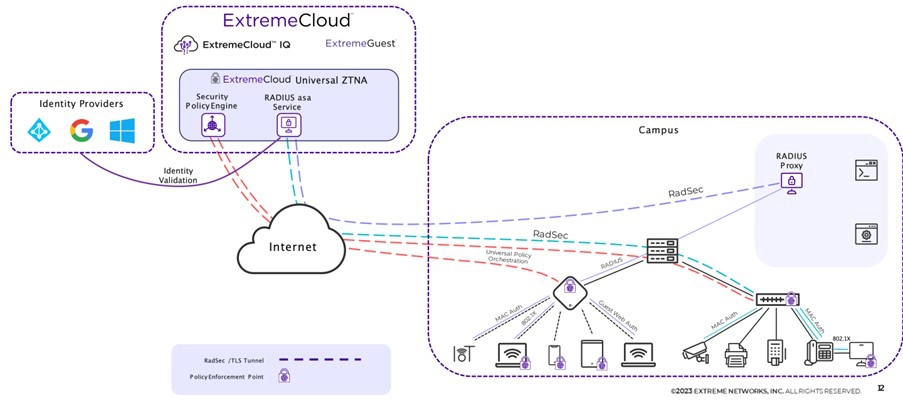

Cloud NAC

Het bovenstaande diagram toont hoe de Cloud NAC correct werkt en welke componenten aanwezig zijn.

Binnen de Cloud NAC zijn er verschillende componenten:

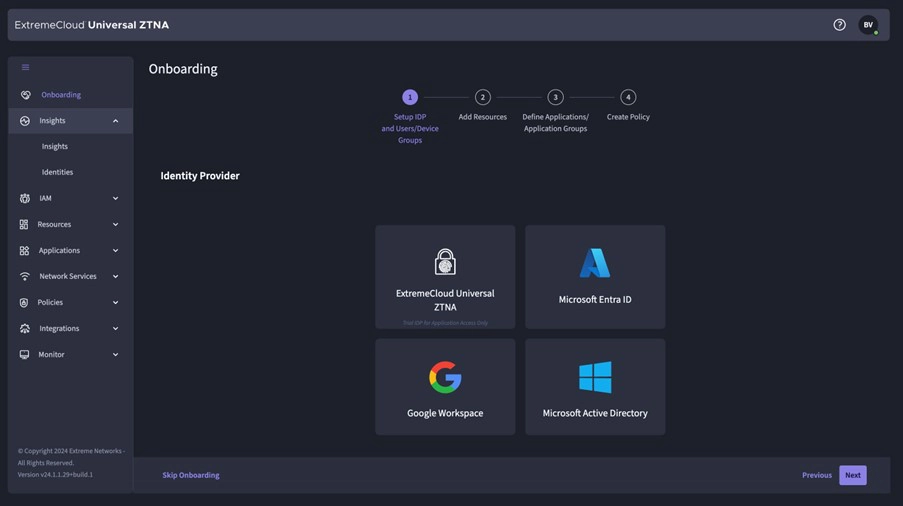

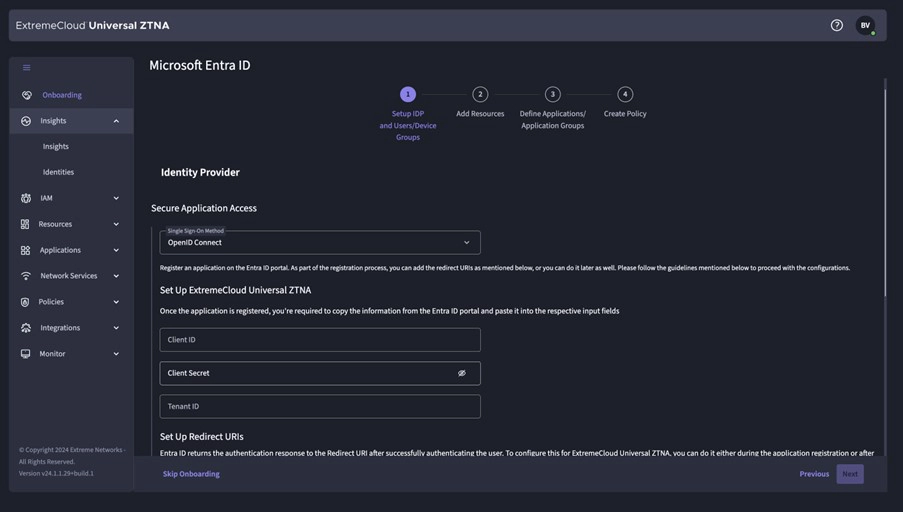

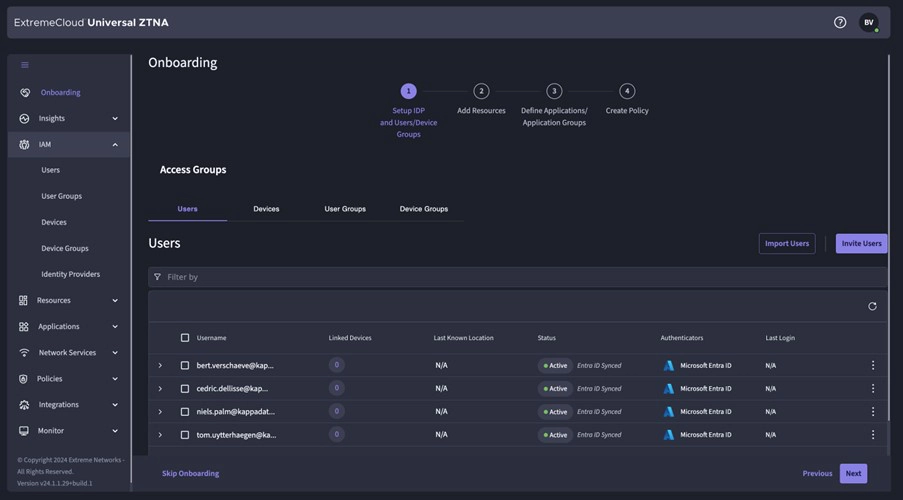

Identity Providers:

Een Identity Provider is nodig om de gebruikers te importeren die de UZTNA-oplossing gaan gebruiken. Binnen Cloud NAC worden deze gebruikt als de backend-authenticatieserver voor 802.1X Radius. Een gebruiker die verbinding maakt met het netwerk (draadloos of bedraad) wordt via de Radius-service geauthenticeerd aan de hand van de inloggegevens die bekend zijn bij de Identity Provider (Entra ID, Google Workspace, On-prem AD).

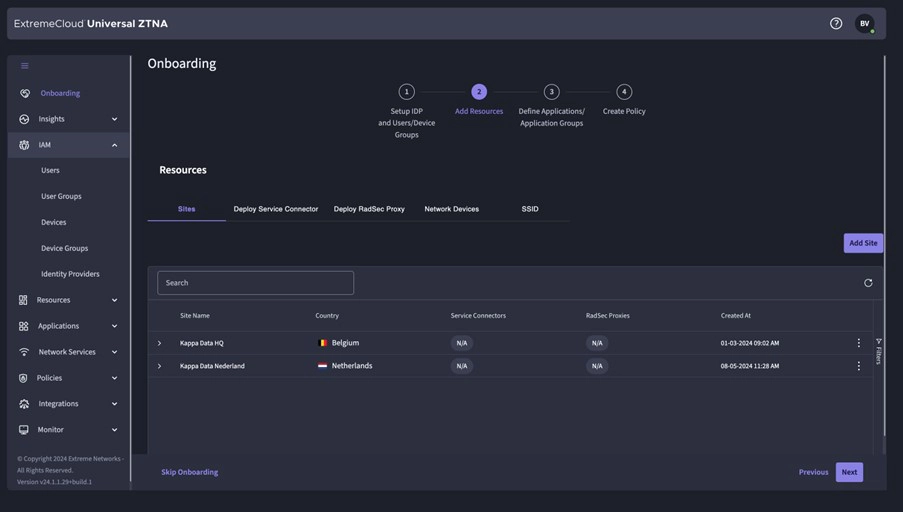

ExtremeCloud:

Binnen ExtremeCloud zijn er twee applicaties:

- ExtremeCloud IQ: De SaaS-netwerkbeheeroplossing van Extreme Networks waarmee switches en access points worden beheerd. Voor deze oplossing configureer je de koppeling tussen LAN/WLAN en de UZTNA Cloud NAC binnen ExtremeCloud IQ.

- ExtremeCloud Universal ZTNA: Dit is de UZTNA-applicatie waarin je alle beleidsregels, regels, enz. configureert.

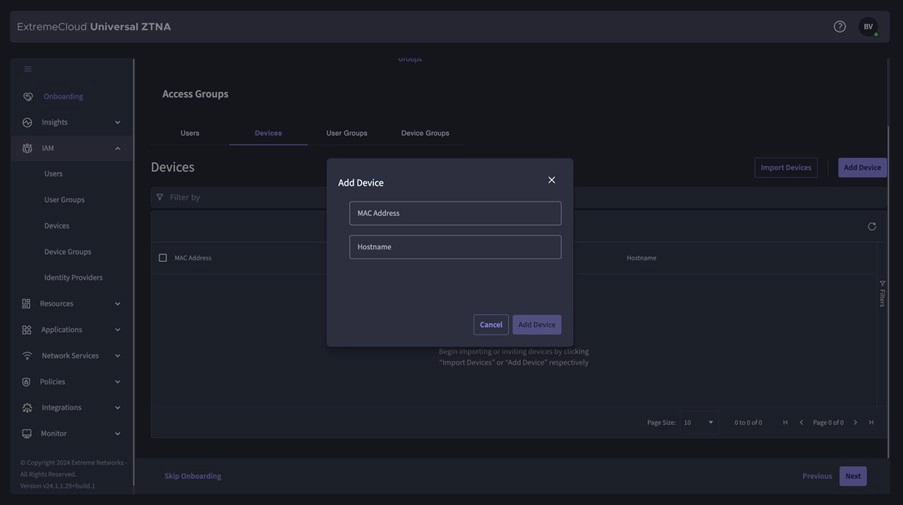

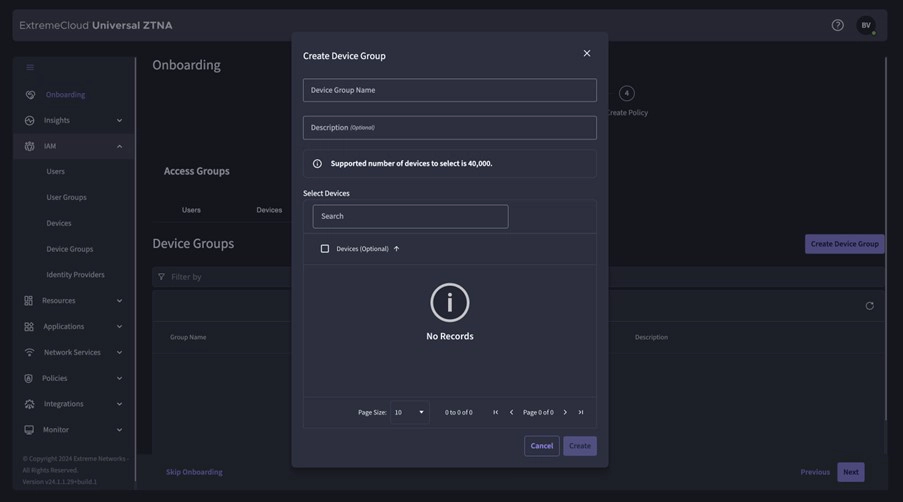

Campus:

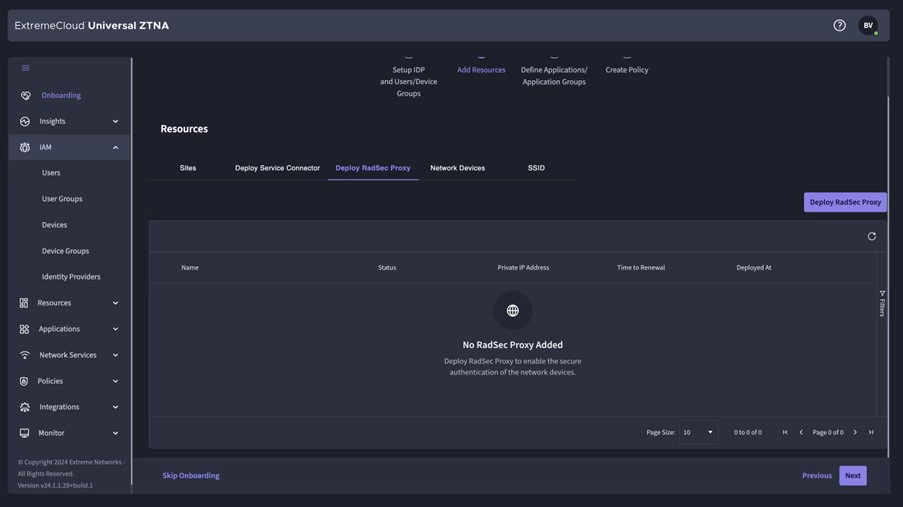

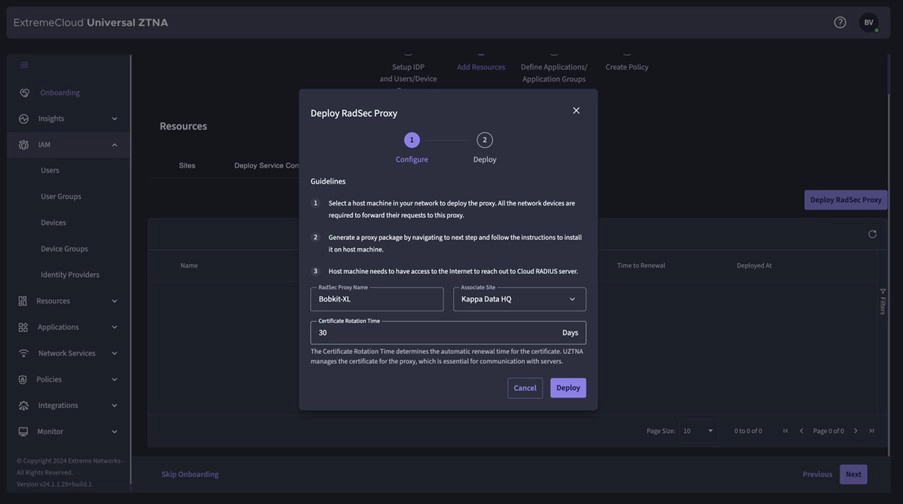

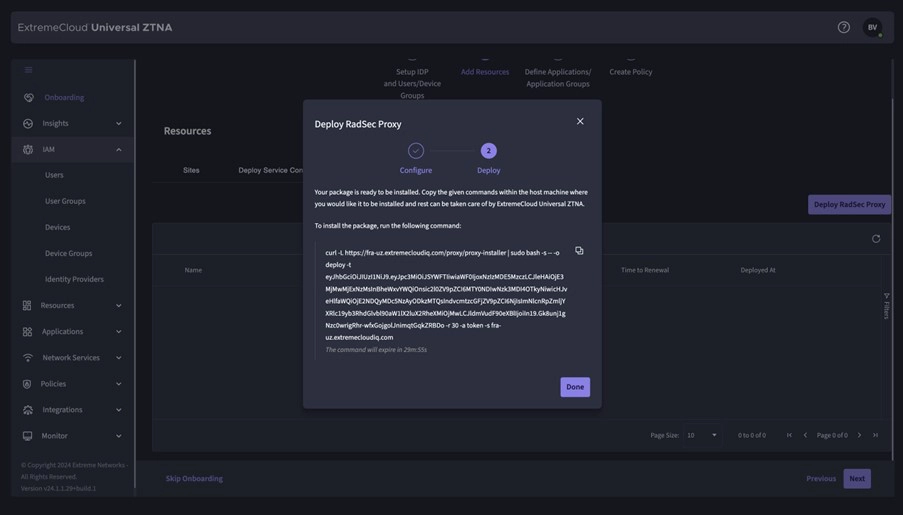

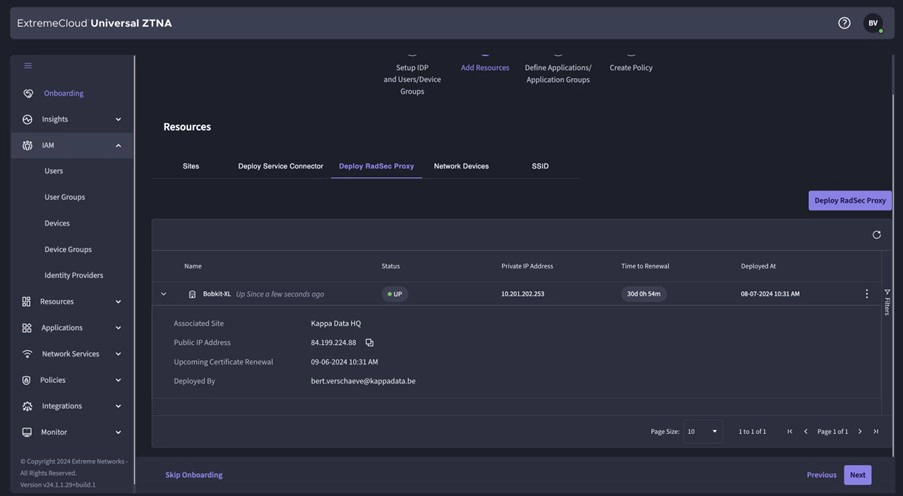

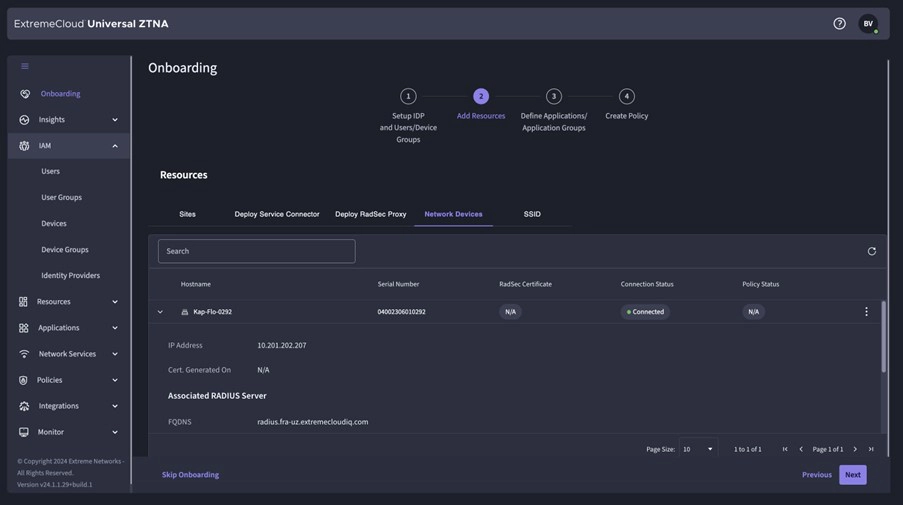

Binnen de campus draaien de switches en AP’s die een RADSEC-tunnel naar ExtremeCloud creëren. ExtremeCloud verwerkt de authenticatie en stuurt een reactie terug. Er zijn switches en AP’s die RADSEC rechtstreeks naar ExtremeCloud sturen. Oudere switches en latere 3rd-party switches sturen eerst Radius naar een Radius Proxy die lokaal aanwezig is, en deze stuurt vervolgens RADSEC naar ExtremeCloud.

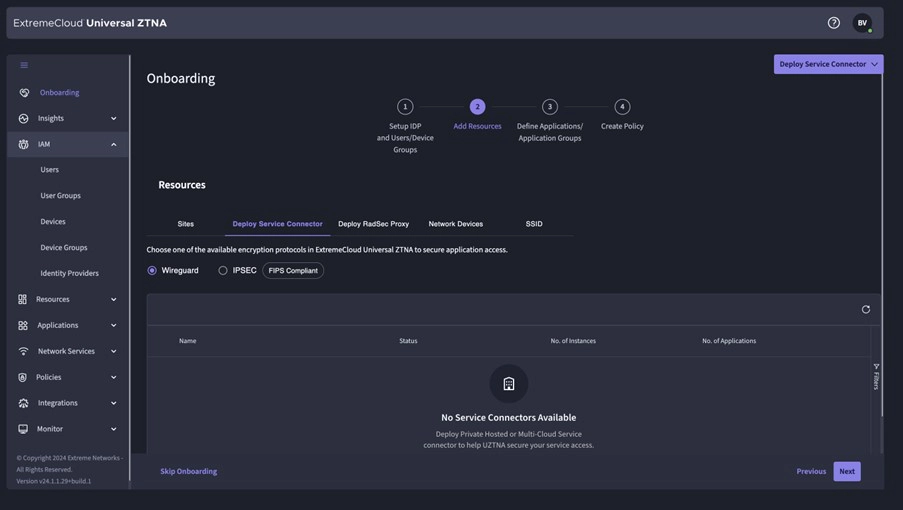

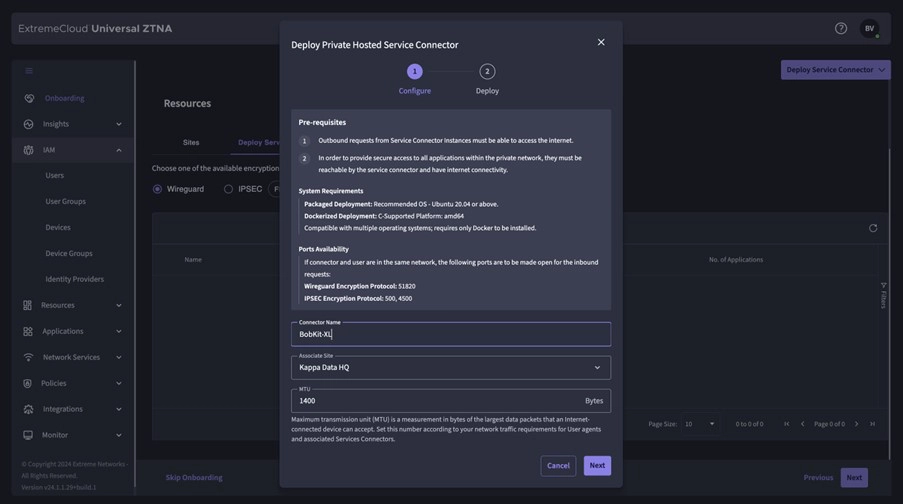

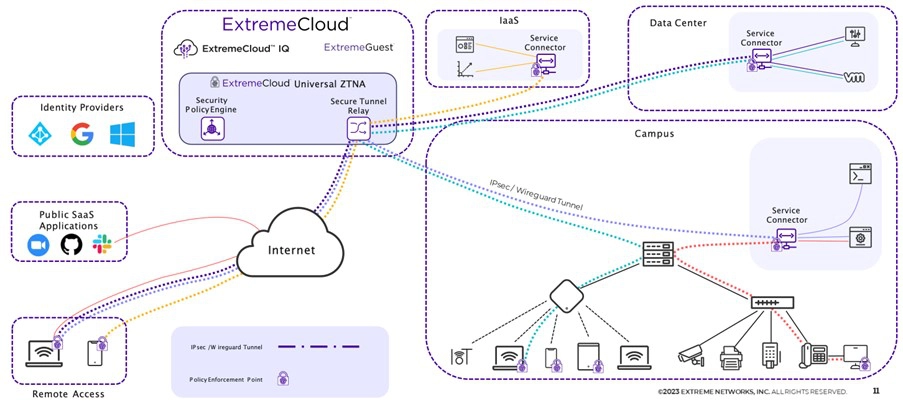

UZTNA - Applicatie Toegang

Binnen ExtremeCloud heb je twee applicaties:

- ExtremeCloud IQ

- Universal ZTNA

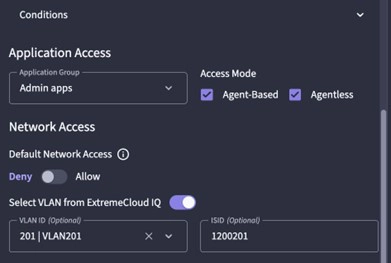

Applicatietoegang is ook opgedeeld in twee delen:

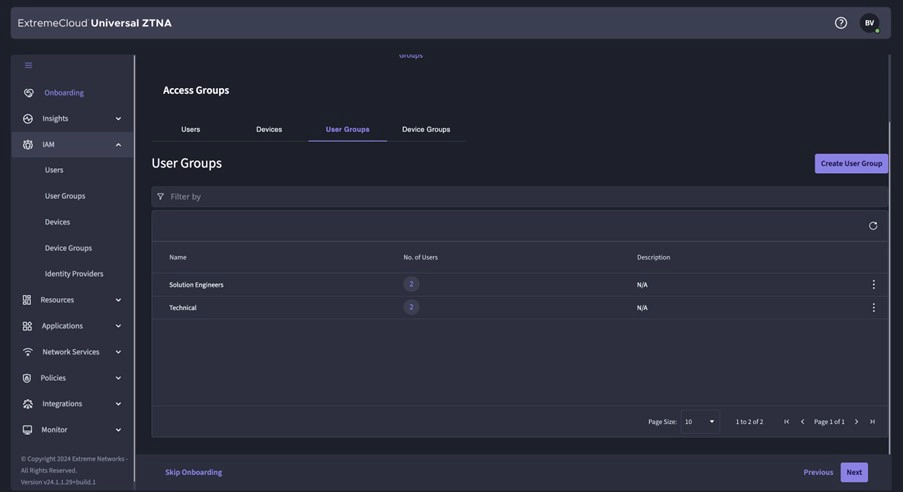

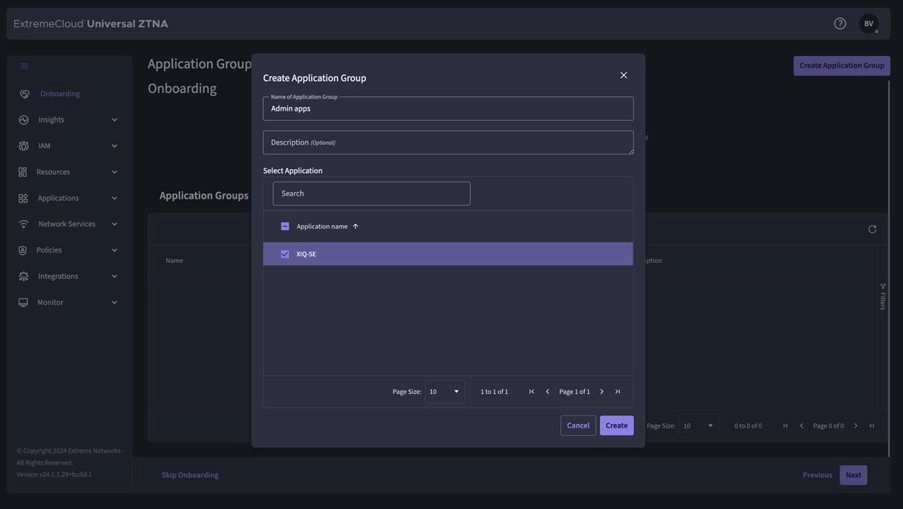

- Identity Provider: Dit is dezelfde Identity Provider als besproken binnen Cloud NAC. De Identity Provider bevat groepen die je kunt gebruiken in beleidsregels om bepaalde applicaties beschikbaar te maken voor een groep gebruikers.

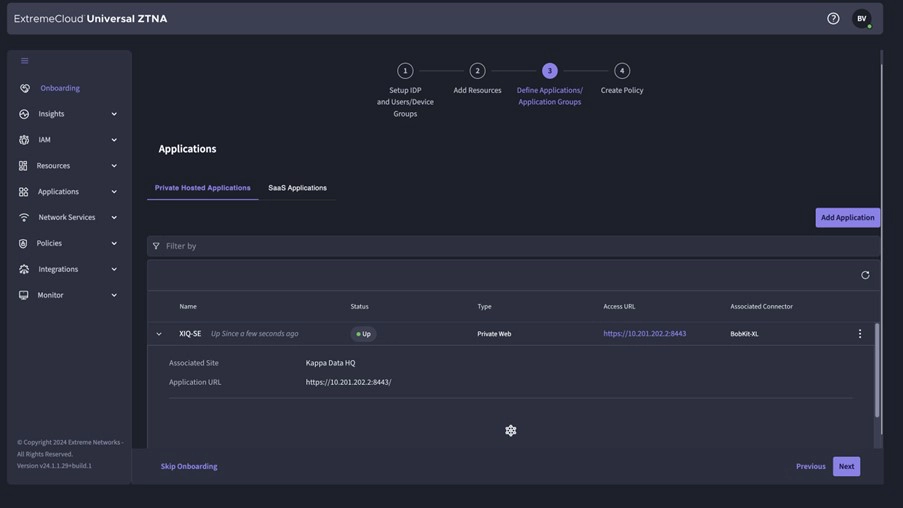

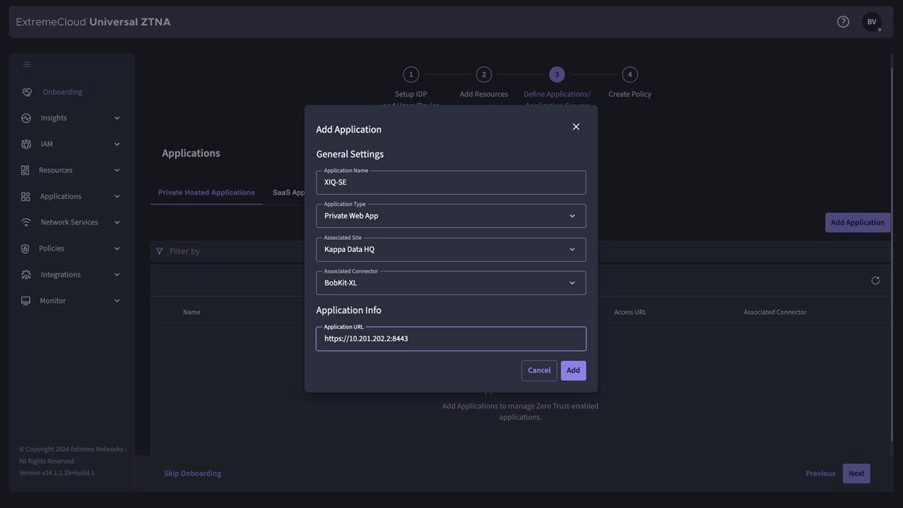

- Public SaaS-applicaties: Dit zijn applicaties die je kunt configureren zodat ze alleen via een UZTNA-verbinding kunnen worden gebruikt. Wanneer een gebruiker verbinding maakt via UZTNA, kan hij de applicatie gebruiken; zonder UZTNA-verbinding wordt toegang geweigerd. Op het moment van schrijven omvatten deze: Mulesoft, Salesforce, Slack, G Suite, Splunk, Github, Atlassian, Dropbox en Zoom.

Remote Access:

Dit is een gebruiker met de UZTNA-agent op zijn apparaat waarmee hij verbinding maakt met ExtremeCloud. Dit kan agent-based of mogelijk ook agentless zijn.

ExtremeCloud:

Dit is de Universal ZTNA-applicatie waar de beleidsregels worden gedefinieerd. De Secure Tunnel Relay zorgt ervoor dat de binnenkomende verbindingen via de agents naar de juiste applicaties worden gestuurd.

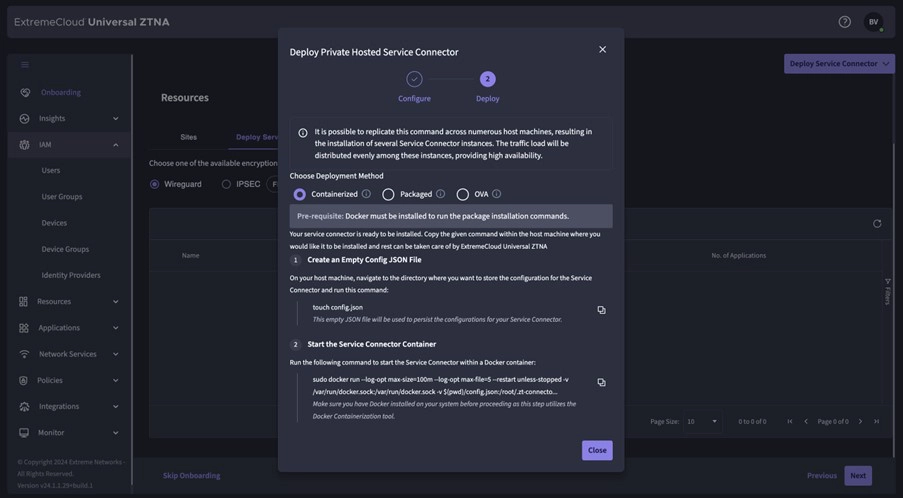

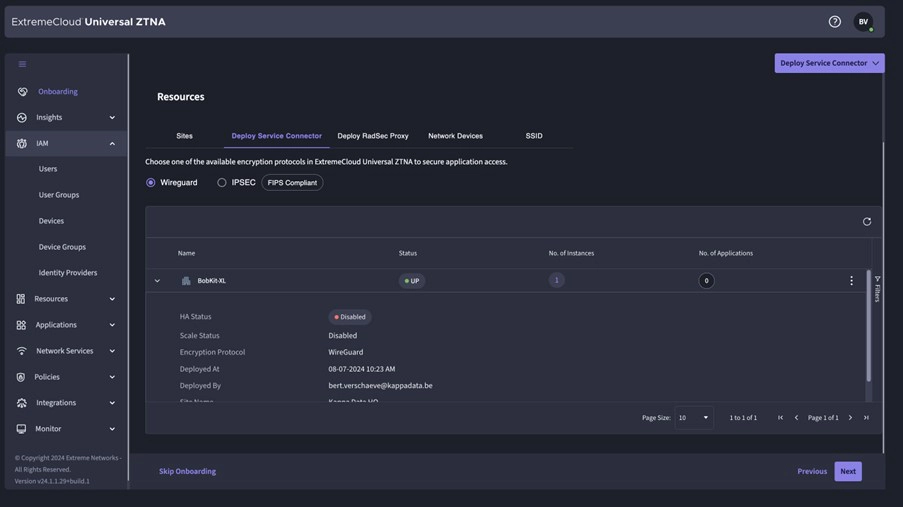

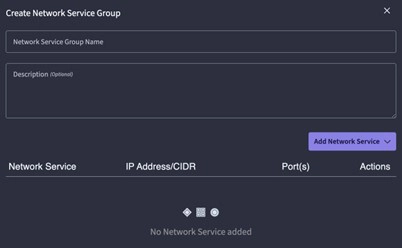

- IaaS (Infrastructure as a Service): Applicaties die draaien in de Public Cloud (AWS, Azure, Google Cloud).

- Data Center: Applicaties die draaien in een Private Data Center (een serviceconnector is geïnstalleerd op de hypervisor).

- Campus: Applicaties die draaien op de campus (een serviceconnector is geïnstalleerd in het campusnetwerk).

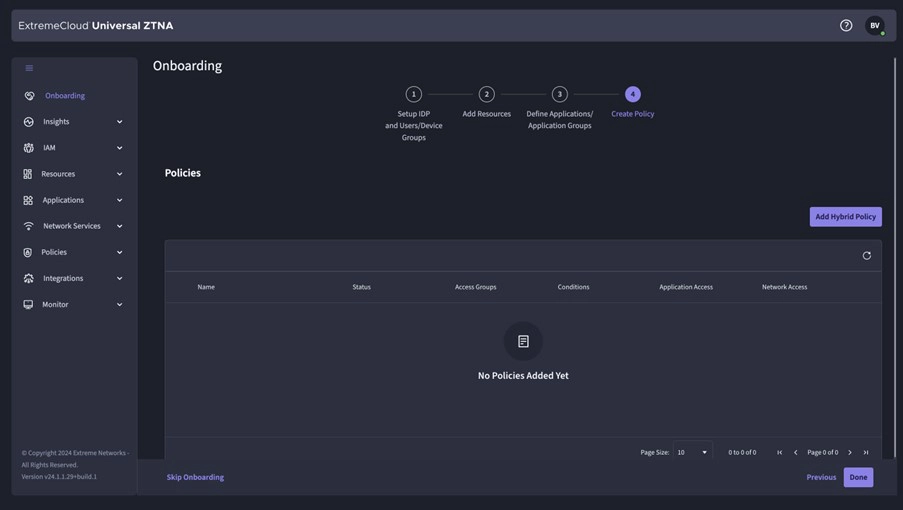

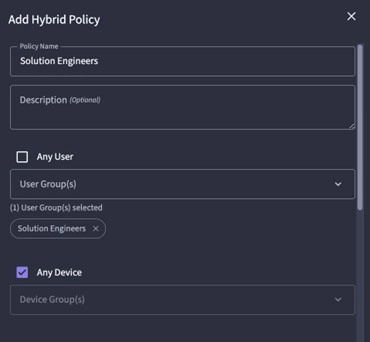

UZTNA Policies

Extreme Universal ZTNA flow

Stap 1

Stap 2

Stap 3

Stap 4

Condities

Er is ook een vorm van Conditional Access voor Cloud NAC ingebouwd in UZTNA. Op deze manier kan toegang worden geweigerd of toegestaan op basis van:

- Locatie

- Tijd

- Authenticatie (EAP-TLS, EAP-TTLS, MBA, …)

Apparaathouding

Toegang tot applicaties kan worden geweigerd als de agent merkt dat bepaalde zaken niet in orde zijn.

Mobile Device Managament (MDM)

Er is ook een integratie met Microsoft Intune, zodat je alleen compliant apparaten toegang kunt geven via UZTNA

Switch Configuratie

Binnen ExtremeCloud IQ kun je de optie “Instant Secure Port” selecteren om de switchpoort een “NAC”-poort te maken. Op deze manier worden Radius-verzoeken op die poort doorgestuurd naar UZTNA

Veel gestelde vragen

Bekijk hier onze vragen en antwoorden voor het organiseren van een Security Operations Center en waarom je het zou moeten gebruiken voor het voorkomen van cyberincidenten. Als je meer wilt weten over Managed Services die wij aanbieden, aarzel dan niet om contact met ons op te nemen.

Contacteer onsHoe ondersteunt Extreme UZTNA de naleving van cyberveiligheidsregels?

Extreme UZTNA ondersteunt de naleving van cyberveiligheidsregels door gedetailleerde toegangscontroles, continue monitoring en uitgebreide rapportagemogelijkheden te bieden. Dit helpt organisaties te voldoen aan eisen voor gegevensbescherming, toegangsbeheer en auditmogelijkheden, die vaak worden voorgeschreven door regelgeving zoals de AVG, HIPAA en de NIS 2-richtlijn. Door strikte beveiligingsbeleid af te dwingen en uitgebreide logboeken van toegangsactiviteiten bij te houden, helpt ZTNA organisaties om naleving van deze regelgeving aan te tonen.

Hoe verschilt Extreme UZTNA van de traditionele netwerkbeveiliging?

Extreme UZTNA verschilt van traditionele netwerkbeveiliging door de verschuiving van een op de perimeter gebaseerd beveiligingsmodel naar een model dat beveiligingscontroles afdwingt op individueel gebruikers- en apparaatsniveau. In plaats van brede toegang te verlenen op basis van de netwerklocatie (bijv. binnen de bedrijfsfirewall), vereist ZTNA voortdurende verificatie van identiteit en apparaatgezondheid, waarbij het principe van minimale privileges wordt toegepast om alleen toegang te verlenen tot specifieke resources.

Waarom is Extreme UZTNA belangrijk voor het verbeteren van cyberbeveiliging?

Extreme UZTNA is belangrijk voor het verbeteren van cybersecurity omdat het:

- Het aanvalsoppervlak verkleint: door de toegang te beperken tot alleen de noodzakelijke bronnen en gebruikers en apparaten continu te verifiëren, minimaliseert ZTNA potentiële toegangspunten voor aanvallers.

- Zijwaartse beweging voorkomt: zelfs als een aanvaller initiële toegang krijgt, voorkomt ZTNA dat ze zich zijwaarts over het netwerk verplaatsen door strikte toegangscontroles voor elke bron af te dwingen.

- Aanpasbaar aan moderne IT-omgevingen: ZTNA is ontworpen om toegang tot zowel on-premises als cloudgebaseerde applicaties te beveiligen, waardoor het ideaal is voor hybride en externe werkomgevingen.

- Verbetert incidentrespons: met gedetailleerde controle en zichtbaarheid over toegangsaanvragen kunnen beveiligingsteams snel verdachte activiteiten identificeren en erop reageren.

Waarom zouden organisaties Extreme UZTNA moeten overwegen als onderdeel van hun cybersecuritystrategie?

Organisaties moeten overwegen om Extreme UZTNA te implementeren als onderdeel van hun cybersecuritystrategie, omdat het een schaalbare, flexibele en robuuste beveiligingsoplossing biedt die zich aanpast aan moderne bedreigingen en IT-omgevingen. Door ZTNA te implementeren, kunnen organisaties:

- De beveiliging in alle omgevingen verbeteren: Of het nu on-premises, in de cloud of in hybride opstellingen is, ZTNA zorgt voor consistente beveiliging.

- De veerkracht tegen geavanceerde bedreigingen vergroten: Continue verificatie en het principe van de minste privileges verminderen het risico op inbreuken en de impact van potentiële beveiligingsincidenten.

- De gebruikerservaring verbeteren: Met contextbewuste toegangscontroles biedt ZTNA veilige toegang zonder afbreuk te doen aan de bruikbaarheid, en ondersteunt het de productiviteit in externe en mobiele werknemers.

- Toekomstbestendige beveiliging: Nu organisaties steeds vaker cloudservices en extern werk implementeren, biedt ZTNA een beveiligingsframework dat met deze trends meegroeit en zorgt voor bescherming op de lange termijn.

Wat is Extreme Universal Zero Trust Network Access (ZTNA)?

Extreme Universal Zero Trust Network Access (UZTNA) is een cybersecurityoplossing die het Zero Trust-beveiligingsmodel implementeert, dat ervan uitgaat dat geen enkele gebruiker of apparaat standaard vertrouwd mag worden, ongeacht of deze zich binnen of buiten de netwerkperimeter bevindt. Deze oplossing verifieert continu de identiteit van gebruikers en de beveiligingshouding van apparaten voordat toegang tot applicaties en gegevens wordt verleend, om ervoor te zorgen dat de toegang is gebaseerd op strikte beveiligingsbeleidsregels.

Contacteer ons voor meer info

Ben je benieuwd hoe UZTNA een belangrijke rol kan spelen in de beveiliging bij jouw klanten? Neem contact met ons op voor een demo via de onderstaande knop