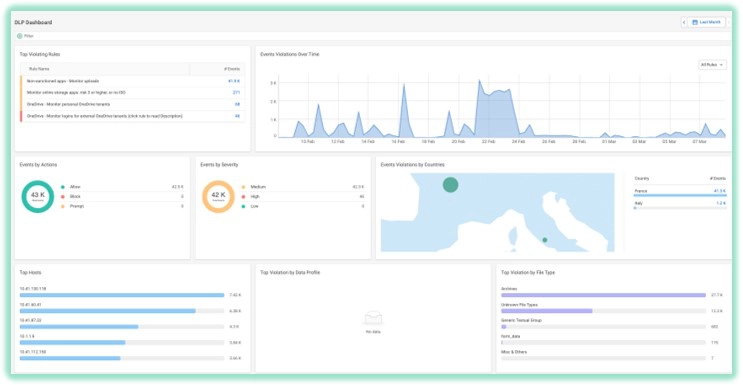

NIS2 stelt ook eisen aan gegevensbeveiliging. Cato Networks blijft zijn CASB– en DLP-oplossingen verbeteren om best-in-class te zijn, met meer mogelijkheden om gegevenstypen te definiëren, gebruik te maken van ML-gebaseerde classificatiemodellen, OCR- en EDM-technieken, en integraties met diensten van derden.

Secure Access Service Edge (SASE)

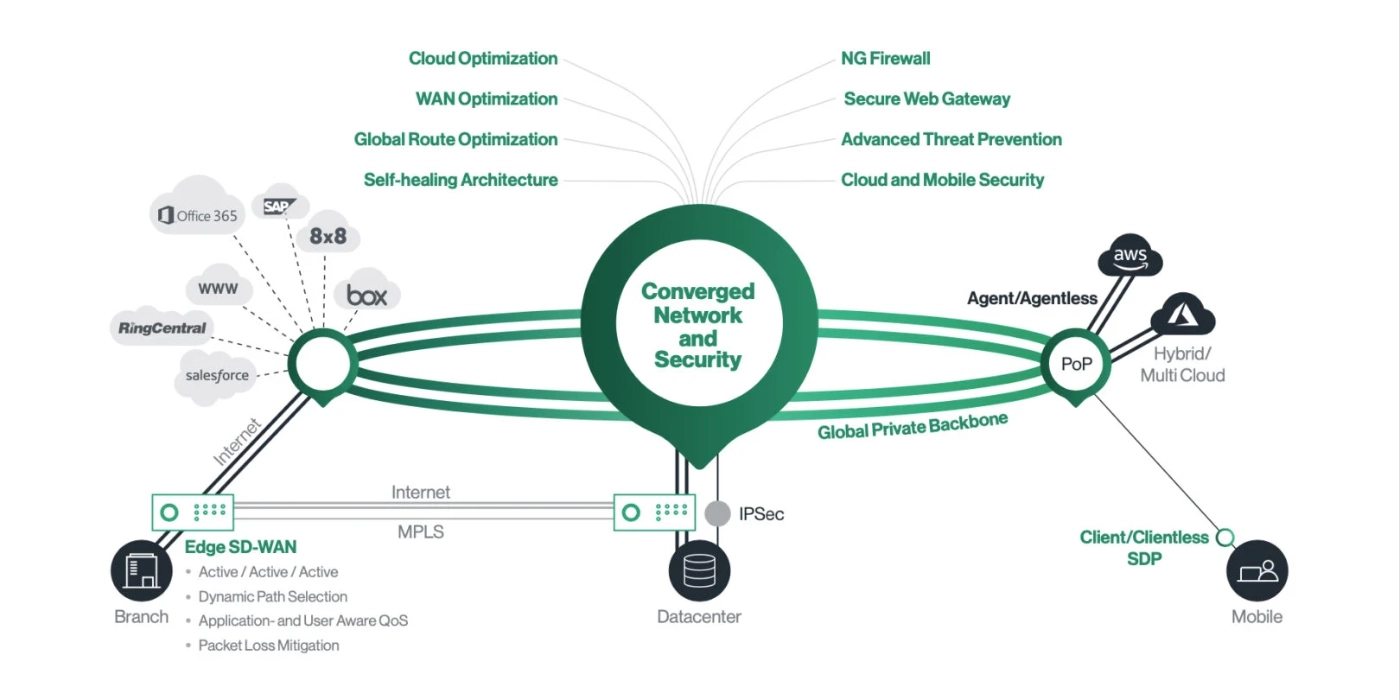

SASE stands for Secure Access Service Edge. It is a network architecture model that integrates wide area networking (WAN) and network security services, such as secure web gateways (SWG), cloud access security brokers (CASB), firewalls as a service (FWaaS), and zero trust network access (ZTNA), into a single, cloud-delivered service model.

Bekijk "What is SASE" video

Wereldwijd Gedistribueerd

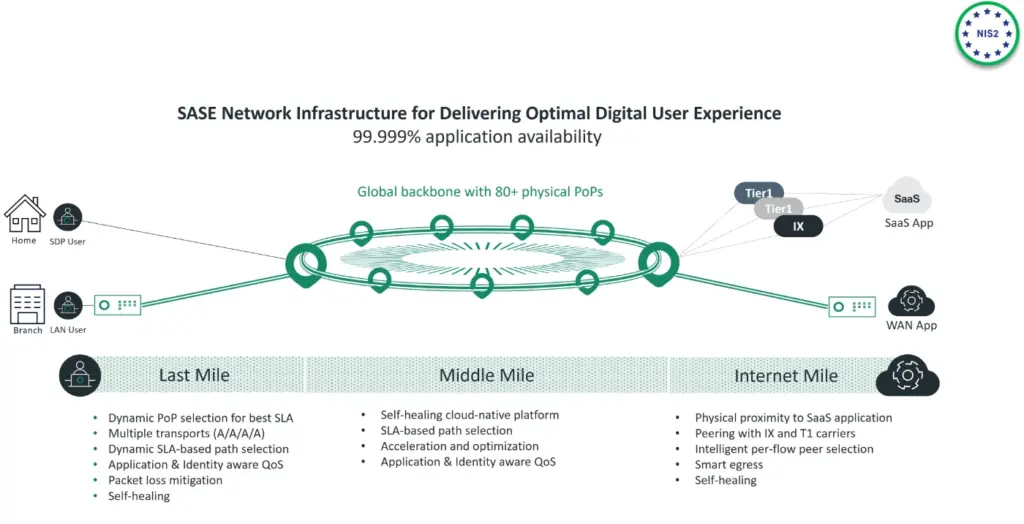

Een cloud-native backbone verdeeld over ongeveer 100 Points of Presence (POP), waarbij elke POP is uitgerust met netwerk- en beveiligingsinfrastructuur. Het Local Area Network (LAN) van een bedrijf kan via een socket of IP-sec verbinding maken met de dichtstbijzijnde POP in de regio om toegang te krijgen tot SaaS-toepassingen of andere applicaties overal ter wereld. Ook eindapparaten, zoals laptops of mobiele telefoons, kunnen via een ZTNA-client verbinding maken met de dichtstbijzijnde POP en toegang krijgen tot dezelfde applicaties via de cloud-backbone van Cato Networks.

Wereldwijde beveiliging

De beveiliging is op dezelfde manier georganiseerd als het netwerkonderdeel. Alle beveiligingssoftware is ook geïnstalleerd op de POP en toegankelijk voor de eindpunten. Bij Cato Networks worden uitgebreide maatregelen genomen om de veiligheid van Cato Cloud te waarborgen. Alle communicatie — zowel tussen PoPs als met Cato Sockets of Cato Clients — wordt beveiligd met AES-256-versleutelde tunnels. Om het aanvalsoppervlak te minimaliseren, kunnen alleen geautoriseerde locaties en mobiele gebruikers verbinding maken en verkeer naar de backbone sturen. De externe IP-adressen van de PoPs zijn beschermd met specifieke anti-DDoS-maatregelen. De Cato-service is ISO 27001-gecertificeerd.

Hoge schaalbaarheid

Omdat zowel het netwerk als de beveiliging bij elke POP is geïnstalleerd, is schaalbaarheid een van de belangrijkste redenen om te kiezen voor oplossingen zoals Cato Networks. Stel je voor dat je de bandbreedtecapaciteit van de lijn voor een locatie in Amsterdam moet upgraden van 100 Mbps naar 200 Mbps. Met alleen het activeren van een nieuwe licentie krijg je meer bandbreedte! Wat als je een licentie kunt krijgen waarmee je de controle hebt over de bandbreedte van meerdere locaties?

Secure Access Security Edge door Gartner bekeken

Gartner is een wereldwijde leider op het gebied van onderzoek en advies binnen de technologiesector, met als doel bedrijven te helpen bij het nemen van cruciale IT-beslissingen. De Magic Quadrants (MQ’s) van Gartner spelen een belangrijke rol in de acquisitieprocessen van veel organisaties, omdat ze een duidelijke en objectieve evaluatie bieden van de voordelen en nadelen van verschillende technologische oplossingen.

Gartner richt zich echter niet alleen op evaluaties van bestaande technologie, maar kijkt ook naar de toekomst en biedt organisaties advies over hoe ze de netwerken van de toekomst kunnen opbouwen en beveiligen. In 2019 introduceerde Gartner eindelijk een naam voor wat Cato Networks al vier jaar deed: SASE (Secure Access Service Edge).

SASE vandaag de dag

SASE is inmiddels een prioriteit geworden voor veel organisaties die willen profiteren van wat Gartner “de toekomst van netwerkbeveiliging” noemt. Het onlangs gepubliceerde Single-Vendor SASE Magic Quadrant biedt sterke richtlijnen voor essentiële capaciteiten en leveranciers, zodat organisaties het maximale uit hun SASE-investering kunnen halen.

De componenten van SASE-architectuur

Volgens Gartner wordt Single-Vendor SASE gedefinieerd als de wereldwijde levering van geïntegreerde netwerk- en beveiligingsfunctionaliteiten (zoals SD-WAN, SWG, CASB, FWaaS en ZTNA) door één leverancier, geschikt voor alle netwerken (niet alleen filialen of mobiele gebruikers). De standaardfunctionaliteiten zijn:

- Secure Web Access: Bescherming tegen malware, phishing en andere bedreigingen voor gebruikers en locaties, ongeacht de locatie.

- In-Line SaaS Access Controls: Gedetailleerde controle op basis van activiteitstype of risiconiveau voor cloudapplicaties.

- Identity, Context en Policy Based Remote Access: Toegang voor gebruikers of locaties op basis van het minste-rechtenprincipe, met continue evaluatie per geval.

- Dynamisch verkeersbeheer: Applicatiebewuste SD-WAN-functionaliteit voor veerkrachtige en geoptimaliseerde routing via meerdere ISP-verbindingen.

- Firewall as a Service (FWaaS): Een essentieel onderdeel van elke netwerkbeveiligingsoplossing, met sterke bescherming en minimale overhead.

Optionele beveiligingsfuncties zijn onder andere:

- Remote Browser Isolation: Extra beveiliging door toegang tot onbekende internetbronnen in een geïsoleerde omgeving.

- Bescherming tegen Zero-Day- en Polymorfe Malware: Analyse van onbekende bestanden om kwaadaardige intenties te detecteren.

- DNS-bescherming: Voorkoming van bedreigingen door verdachte DNS-queries te blokkeren.

- API-gebaseerde Inspectie: Integratie met cloudapplicaties voor het scannen op malware, datalekken en ongewenste datadeling.

Optionele netwerkfuncties zijn onder andere:

- Global Private Backbone: Een betrouwbaar privaat netwerk dat prestaties optimaliseert en de onvoorspelbaarheid van het internet minimaliseert.

- Enhanced Internet: Netwerkoptimalisatie zoals TCP-proxy en QoS voor betere prestaties van kritieke applicaties.

Alternatieven en Gartner’s visie

Gartner gebruikt ook de term “SASE-alternatieven” voor oplossingen die enkele SASE-functies hebben, maar de volledige integratie van een echte SASE-oplossing missen. Deze “dual-vendor” of multivendor SASE-oplossingen koppelen beveiligingsproducten via API’s en servicechaining, maar zijn minder efficiënt en moeilijker te beheren dan een echte SASE-oplossing.

SASE in Gartner-rapporten

Sinds de introductie van SASE in 2019 heeft Gartner de categorie opgenomen in het Hype Cycle for Enterprise Networking-rapport. In deze rapporten wordt Cato Networks erkend als een “Sample Vendor” met een echte SASE-oplossing.

Daarnaast heeft Gartner rapporten uitgebracht, zoals de SASE Convergence Roadmap 2021 en de Market Guide for Single-Vendor SASE 2022, waarin organisaties advies krijgen over het implementeren van SASE, inclusief korte- en langetermijndoelen en aanbevelingen voor leveranciers.

In het eerste Single-Vendor SASE Magic Quadrant positioneerde Gartner Cato Networks als een van de belangrijkste leveranciers in deze categorie.

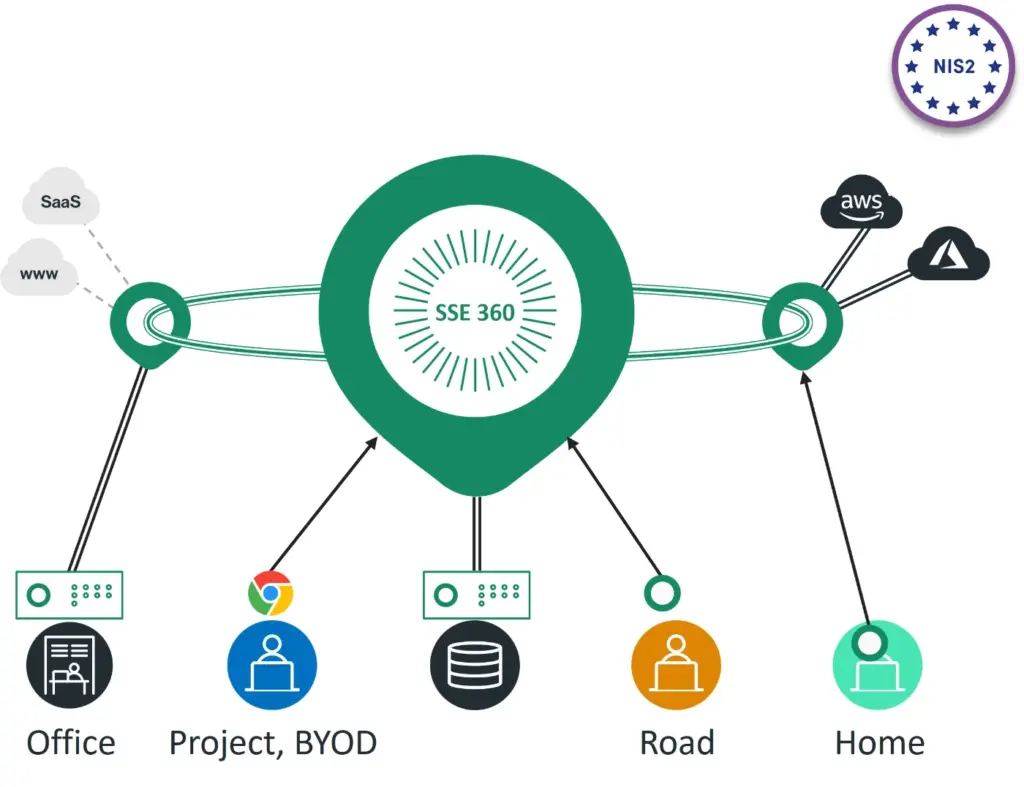

Verschillen tussen SASE en SSE

In 2021 introduceerde Gartner SSE (Security Service Edge), dat zich meer richt op beveiligingsmogelijkheden en minder op netwerkconnectiviteit en infrastructuur. SSE lijkt op SASE, maar bevat geen SD-WAN-functionaliteit. Dit geeft de voorkeur aan traditionele ZTNA-, CASB- en SWG-aanbieders met sterke cloud-brokeropties, vaak zonder achtergrond in netwerkbeheer.

Veel huidige SSE-oplossingen zijn voortgekomen uit CASB-, ZTNA- en SWG-producten. Sommige aanbieders hebben daarnaast SD-WAN verworven of uitgebreid, wat in sommige gevallen tot een overgang van SSE naar SASE kan leiden.

Kernaspecten van SSE

SSE omvat ZTNA, SWG, CASB en netwerkverkeersbeheer, ook wel bekend als firewall as a service (FWaaS).

Zero-Trust Network Access (ZTNA)

ZTNA richt zich op hoe eindgebruikers toegang krijgen tot cloud- en onlinediensten en gegevens. Het omvat beleid dat beoordeelt wie toegang heeft tot welke bronnen, vanaf welk systeem en of gedragsaspecten van toegang verdacht of kwaadaardig zijn.

Belangrijke elementen van ZTNA zijn:

- Sterke authenticatie en autorisatie van eindpunt-systemen en gebruikersaccounts.

- Adaptieve toegangsregels die groepslidmaatschap, privileges, toegangsgedrag en bekende verdacht of kwaadaardige indicatoren evalueren.

- Browserisolatie en sandboxing om infecties met malware en andere browser-gebaseerde bedreigingen te voorkomen.

Secure Web Gateway (SWG)

SWG-functionaliteit omvat contentfiltering, URL-gebaseerde toegangscontrole, DNS-monitoring en browserbeveiliging. De meeste SWG-platformen bieden ook monitoring van content en tools voor beleid rond data loss prevention (DLP). Geavanceerde opties bevatten tools voor browserisolatie en sandboxing om gebruikers te beschermen bij toegang tot bepaalde websites.

Cloud Access Security Broker (CASB)

Een CASB onderzoekt cloudservices — voornamelijk SaaS, maar ook applicaties en diensten in PaaS- en IaaS-omgevingen — om API-aanroepen en gedrag op verdachte activiteiten te analyseren.

CASB-services bieden een diepere analyse van interacties binnen een enkele cloudapplicatiecontext, wat helpt bij het identificeren van ongewone activiteiten in complexe webdiensten.

Netwerkverkeersbeheer (FWaaS)

FWaaS vervangt traditionele firewalls door een cloud-gebaseerd model. Het controleert toegang tot protocollen zoals SSH en Remote Desktop Protocol, en andere niet-webgerelateerde kwaadaardige activiteiten.

SASE versus SSE: Kies SASE voor uitgebreide dekking

Bij het vergelijken van SASE en SSE wordt SSE beschouwd als een subset van SASE. SSE omvat veel van dezelfde beveiligingsfuncties, behalve netwerkbandbreedtebeheer en WAN-optimalisatie.

SASE is geschikter voor ondernemingen die een uitgebreide cloudgebaseerde connectiviteitsoplossing nodig hebben, samen met beveiligingsbeleid dat zowel eindgebruikers als volledige locaties dekt. Voor externe gebruikers biedt SSE dezelfde beveiligingsopties, zonder SD-WAN en SDN-verkeersbeheer toe te voegen, wat in sommige situaties overbodig kan zijn.

Veel organisaties hebben vandaag de dag baat bij wat SSE biedt: een reeks controles om een externe workforce te beschermen tegen kwaadaardige activiteiten, gebaseerd op een zero-trustmodel. Dit omvat toegangscontrole, monitoring, browser- en cloudservicebeveiliging en gegevensbescherming.

Veel leveranciers bieden zowel SASE als SSE aan, waarbij SSE beschikbaar is via een licentiemodel dat organisaties in staat stelt om indien nodig over te stappen naar SASE.

NIS2-naleving met Cato Networks

De publicatie van de NIS2-wetgeving staat gepland op 18 oktober 2024, en organisaties zoeken naar oplossingen om te voldoen aan de IT-eisen die binnen elke wet worden gecommuniceerd.

In dit hoofdstuk leggen we uit hoe Cato Networks met zijn SASE-oplossing alle lacunes binnen de NIS2-richtlijnen invult.

“Organisaties die onder NIS2 vallen, zijn verplicht om passende en proportionele technische, operationele en organisatorische maatregelen te nemen om de risico’s voor de beveiliging van netwerk- en informatiesystemen die zij gebruiken voor hun activiteiten of voor de levering van hun diensten te beheren, en om de impact van incidenten op ontvangers van hun diensten en andere diensten te voorkomen of te minimaliseren.”

Met dank aan Armis

NIS2 maakt het niet eenvoudig

Belangrijkste verplichtingen:

-

Preambule (83) – Uitbesteding:

Volledige verantwoordelijkheid voor risicobeheersmaatregelen, ongeacht eigendom van netwerk- en informatiesystemen. -

Preambule (125) – Bekwaamheid van toezichthouders (voor lidstaten):

Opgeleide professionals voor toezicht ter plaatse, inclusief identificatie van zwakke punten in databases, firewalls, encryptie en netwerken. -

Artikel 20 – Governance:

- Bestuursorganen van essentiële en belangrijke entiteiten moeten de genomen cybersecurity risicobeheersmaatregelen goedkeuren volgens artikel 21 (zie hieronder).

- Bestuursorganen zijn verplicht training te volgen en regelmatig soortgelijke trainingen aan te moedigen voor hun werknemers.

-

Artikel 21 – Cybersecurity Risicobeheer:

Technische, operationele en organisatorische maatregelen om de risico’s voor de beveiliging van netwerk- en informatiesystemen te beheren en om de impact van incidenten op ontvangers van diensten en andere diensten te voorkomen of te minimaliseren.

Terkortkomingen NIS2 naleving

Blind Spots

"60% van de middelen worden gemonitord,

40% wordt niet gemonitord en vormt de grootste bedreiging voor organisaties.”

Hoge complexiteit

“Mijn netwerkbeveiliging is een chaos. Te veel apparaten en modellen.”

Threat Intelligence Data Overload

“45% meldt dat ze 10 of meer verschillende bronnen gebruiken om gegevens over dreigingsinformatie te verzamelen. 29% van de respondenten geeft aan dat hun cybersecurityteam overbelast is.”

Update uitdagingen

“Slechts 54% van de organisaties slaagde erin om minder dan 50% van de kwetsbaarheden in hun achterstand te patchen.”

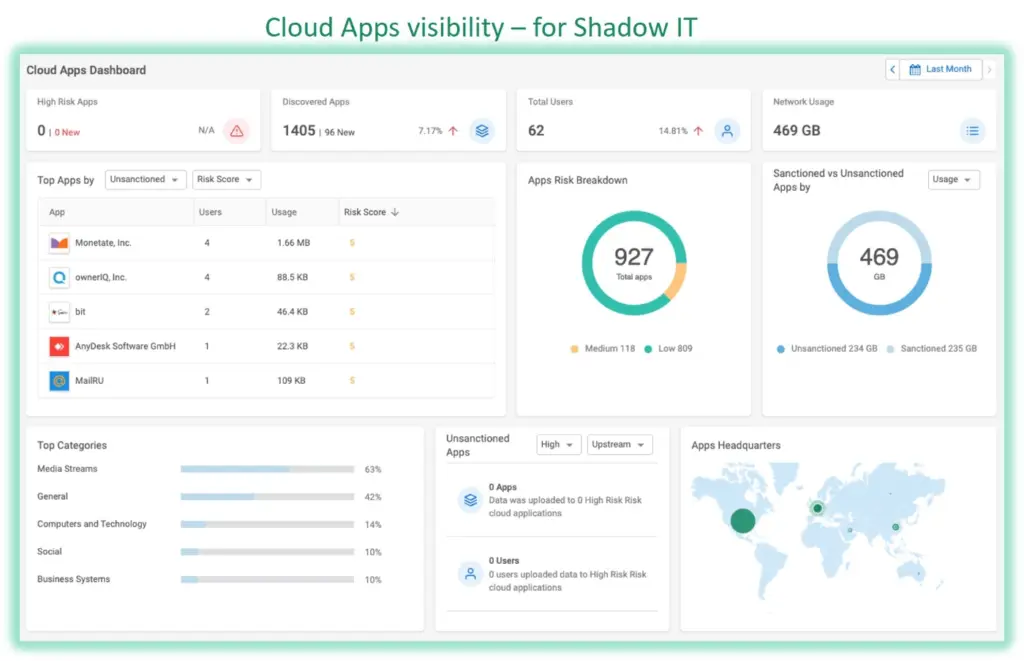

Wijdverspreide Shadow IT

“75% meldt dat werknemers Shadow IT downloaden naar verbonden middelen in de werkomgeving.”

Verdeelde Teams

“Netwerk- en beveiligingsteams werken in silo's, en het coördineren van gezamenlijke inspanningen is bijna onmogelijk.”

Gegevens afkomstig uit verschillende rapporten van asset intelligence-bedrijven zoals Armis en Ponemon Institute.

Het in kaart brengen van NIS2-richtlijnen met Cato SASE Cloud

Identify : Asset Management met Cato

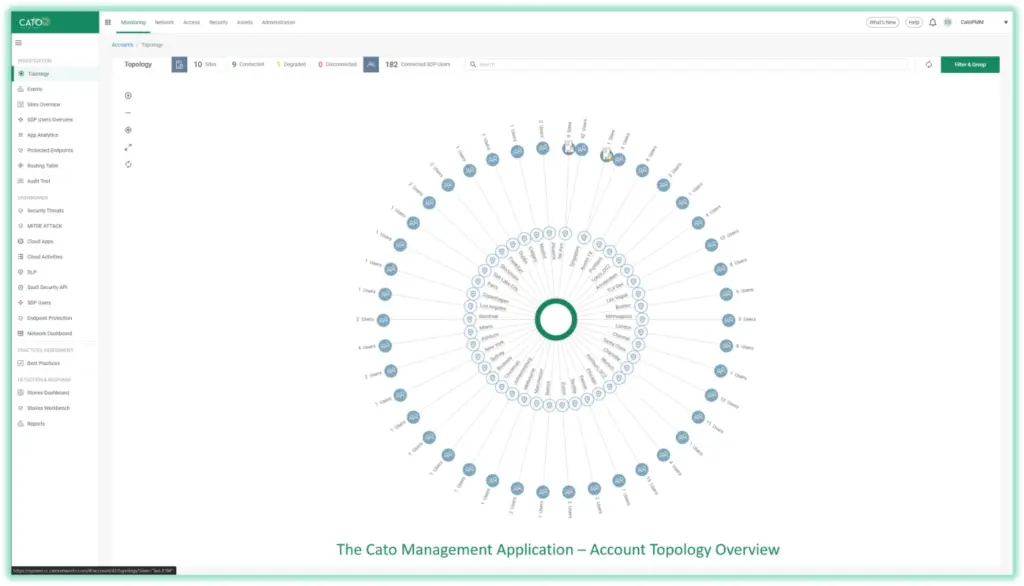

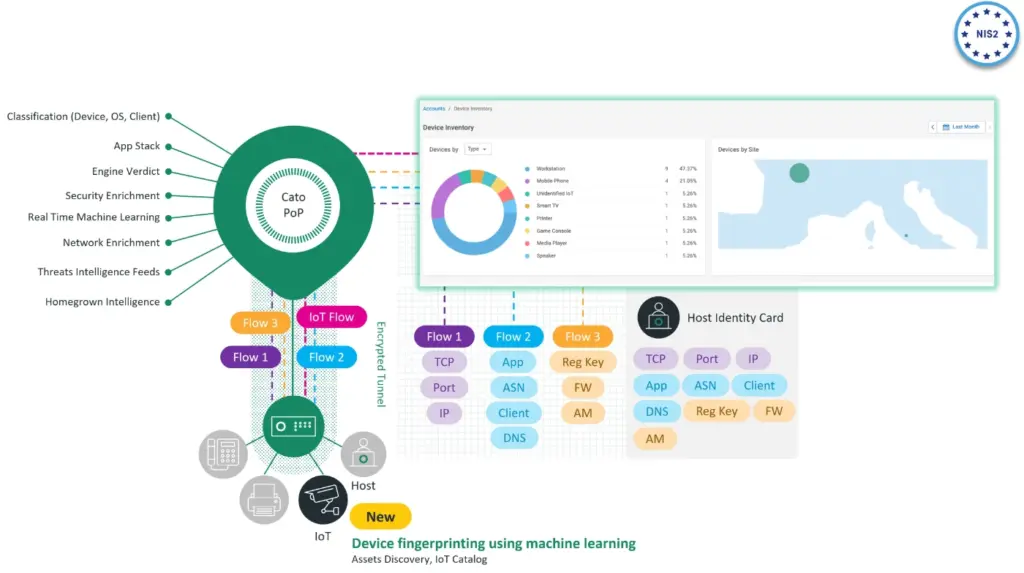

Cato Single Shared Context – Volledig Inzicht in de IT-omgeving

De eerste vereiste draait om assetbeheer en zichtbaarheid.

Dankzij de Single Pass Software-stack kan Cato alle datastromen met honderden verschillende attributen verwerken, waardoor het platform volledig zicht biedt op de digitale assets binnen de organisatie.

Ons platform creëert als het ware een identiteitskaart voor hosts, gebruikers, IoT- en OT-apparaten, en alles wat verbinding maakt met onze cloud.

Het geautomatiseerde dashboard voor apparaatbeheer toont een inventaris van alle gedetecteerde apparaten op basis van passieve scanning van de datastromen die onze POP-locaties binnenkomen.

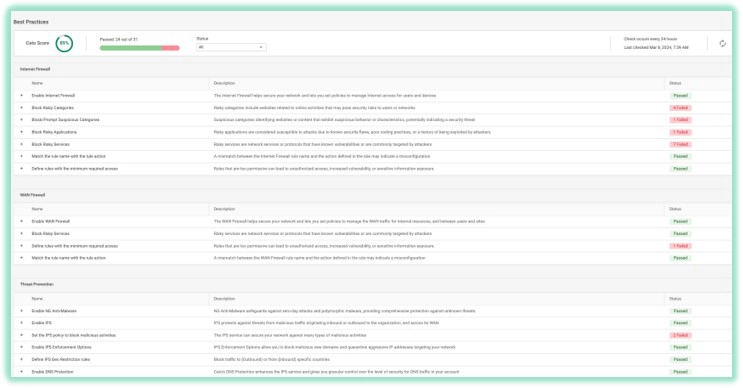

Identify : Risico analyse met Cato

Protect : Netwerk Security

Als het gaat om netwerkbeveiliging, maakt het concept van een enkele context en een enkel pad-architectuur Cato Networks uniek.

Denk aan alle intelligentie die Cato Networks in het systeem stopt. Al het onderzoek dat wordt gedaan naar elke datastroom — van elk apparaat, elke gebruiker, elke locatie of applicatie — wordt direct bij de bron verrijkt.

Zodra de stroom een POP bereikt, verrijkt Cato Networks de context met honderden gegevensvelden rondom de gebruiker, de applicatie, de omgeving en de locatie. Dit biedt een globale context.

In real-time wordt deze context gedeeld tussen alle beveiligingslagen van Cato Networks, wat de ontwikkeling en implementatie versnelt.

Cato Networks hoeft niets helemaal opnieuw te bouwen, omdat dezelfde engine tegelijkertijd op dezelfde datastroom werkt.

De gedeelde context onderscheidt hoe Cato Cloud de gegevens van klanten beschermt in vergelijking met andere leveranciers, die gebruikmaken van servicechaining of verschillende bedrijven aankopen om vergelijkbare functionaliteiten te bieden.

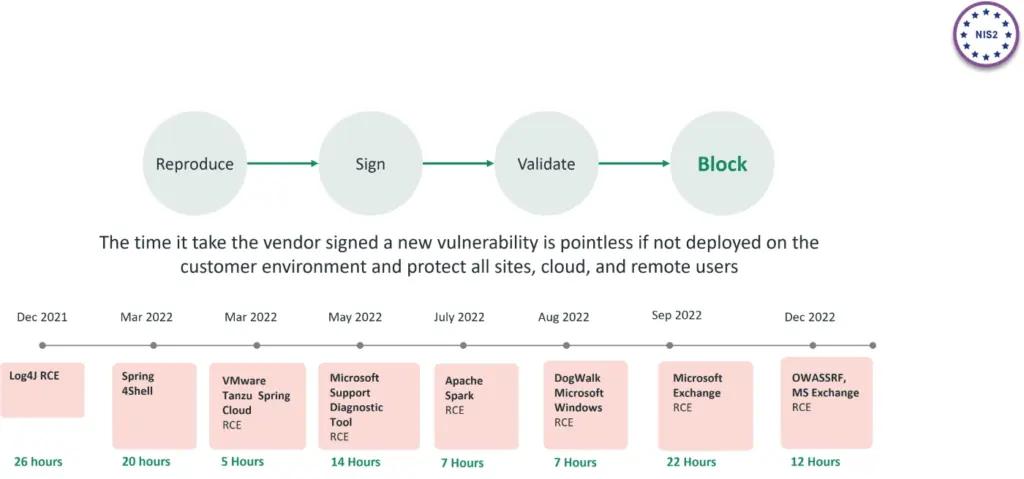

Een andere unieke aanpak van Cato Networks is het bieden van een snelle en nauwkeurige reactie op kwetsbaarheden.

Wanneer een nieuwe kwetsbaarheid wordt ontdekt, reproduceert Cato deze, maakt een signature, valideert deze en schakelt automatisch een blokkeringsmodus in.

Cato Networks stuurt deze niet naar de klant om zelf te configureren, maar informeert hen alleen.

Feiten:

Als we kijken naar de bekendste kwetsbaarheden van het afgelopen jaar, duurde het bij Cato Networks slechts enkele uren om een signature te ontwikkelen en deze in preventiemodus toe te passen op al hun POP-locaties. Hierdoor worden klanten direct beschermd.

Cato ontwikkelt niet alleen een signature, maar test deze ook in een gecontroleerde omgeving en implementeert deze automatisch in alle POP’s in preventiemodus. Zelfs na implementatie monitort Cato het gedrag van de klantomgeving om verstoringen te voorkomen.

Dit proces noemt Cato “IPS as a Service”.

************************

Voorbeelden van snelle reacties op kwetsbaarheden:

- Feb. 2021: VMware VCenter RCE – Reactietijd: 48 uur

- Mrt. 2021: MS Exchange SSRF – Reactietijd: 3 dagen

- Mrt. 2021: F5 Vulnerability – Reactietijd: 2 dagen

- Mei 2021: vSphere Client RCE – Reactietijd: 6 dagen

- Jul. 2021: PrintNightmare Spooler RCE – Reactietijd: 3 dagen

- Aug. 2021: VMware VCenter RCE – Reactietijd: 24 uur

- Sep. 2021: Microsoft Exchange Credentials Leak – Reactietijd: 24 uur

- Nov. 2021: Bescherming tegen urgente exploits geïdentificeerd door CISA – Op tijd geleverd

- Dec. 2021: Log4J RCE (CVE-2021-44228) – Reactietijd: 26 uur

Sinds 1 januari 2022 heeft Cato’s IPS wereldwijd 952 unieke signatures geactiveerd.

Protect : Data Security

Protect : Access Control Zero Trust

Consistent beleid voor gebruikers overal

- Identiteit gedreven

- Globale dekking

ZTNA: Vertrouw maar Verifieer

- Toegangscontrole met apparaatstatuscontroles

- Gebruikersvertrouwensniveau met MFA

- Dreigingspreventie (FWaaS, SWG, IPS, AM)

- Bescherming van gevoelige gegevens (DLP)

- Risicogebaseerde toegangscontrole voor applicaties (CASB)

Detect: Supply Chain Security

Een ander belangrijk aandachtspunt in NIS2 is de beveiliging van de toeleveringsketen. Organisaties zijn verantwoordelijk voor het implementeren van passende technische, operationele en organisatorische maatregelen om de beveiliging van hun toeleveringsketen te waarborgen.

De Cato SASE Cloud helpt bij het identificeren van beveiligingsrisico’s in de toeleveringsketen, vooral voor diensten die via de cloud worden ingezet, door de beveiligingsstatus van alle cloudapplicaties die door gebruikers worden gebruikt te evalueren.

Met behulp van het Cato SASE cloud-appdashboard kunnen beheerders ongeautoriseerde applicaties snel opsporen.

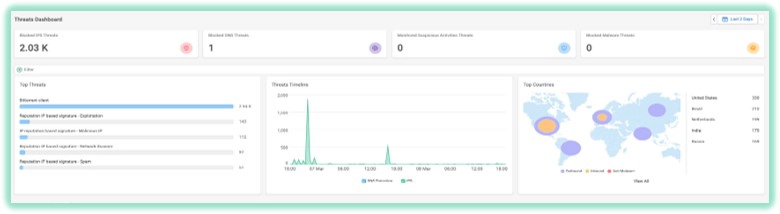

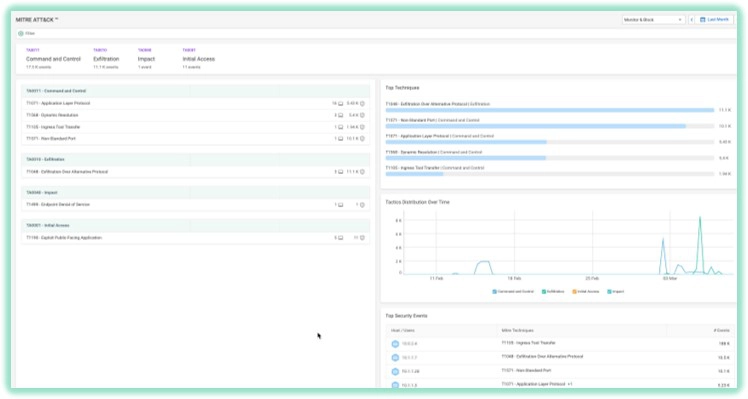

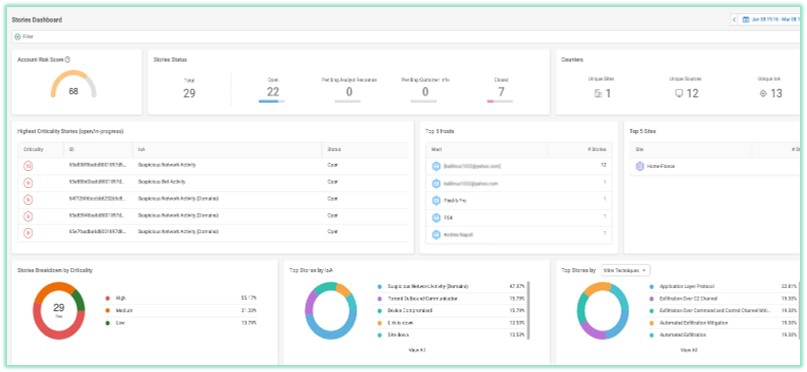

Response: Incident Response en Rapporteringng

Zodra een incident wordt gedetecteerd, hoe snel kun je het dan oplossen en rapporteren? Dit is een andere belangrijke eis van NIS2.

Cato XDR maakt soepele samenwerking mogelijk tussen SOC- en NOC-teams om netwerk- en beveiligingsincidenten effectief aan te pakken via Cato’s geïntegreerde beheerconsole. Deze console combineert een breed scala aan engines voor mitigatie en herstel, zonder dat integratie nodig is – alles in dezelfde gebruikersinterface.

Bij detectie van een incident kun je de continuïteit van bedrijfsprocessen behouden door een geïnfecteerd apparaat te isoleren of de kwaadaardige bestemming binnen een minuut te blokkeren. Dit kan zonder het hele netwerk stil te leggen, door met een firewallbeleid het uitgaande verkeer van het apparaat te blokkeren.

Met behulp van Cato Endpoint Protection kun je een EPP-trigger activeren om al je eindpunten direct vanuit de beheerconsole te scannen. Ook kun je zoeken naar vergelijkbare Indicators of Compromise (IoC’s), wederom zonder de UI te verlaten.

Daarnaast kun je eenvoudig geplande of on-demand detectie- en netwerkrapporten genereren met slechts een paar klikken.

Met Cato’s XDR beschik je over een snelle route naar detectie, herstel en rapportage om aan je NIS2-verplichtingen te voldoen op dit gebied.

Recover: Business Contuiteit en Disaster Recovery

Continuïteit van bedrijfsvoering en disaster recovery-procedures zijn van cruciaal belang voor organisaties die essentiële diensten leveren, en dit is een belangrijke eis binnen NIS2.

Zoals eerder beschreven, is de Cato SASE Cloud een cloudservice die netwerk- en beveiligingsmogelijkheden samenbrengt. Door specifieke architecturale ontwerpkeuzes biedt de Cato SASE Cloud een hoge beschikbaarheid, terwijl de behoefte aan een gedetailleerd high-availability (HA) ontwerp door IT wordt verminderd.

Kort gezegd levert Cato HA-as-a-Service, wat het mogelijk maakt een SLA van 99,999% beschikbaarheid voor applicaties te bieden.

Architectonische ontwerpkeuzes die dit mogelijk maken:

- Het creëren van een enkele software-engine voor het routeren, optimaliseren en beveiligen van al het WAN- en internetverkeer.

- De verdeling van de verwerkingsengine over een wereldwijd netwerk van cloud-gebaseerde Points of Presence (PoPs).

- Het vermijden van een centrale controller voor de verwerkingsengines, en in plaats daarvan de creatie van een slim gedistribueerd dataplatform op engine-niveau.

- Het minimaliseren van bedrijfslogica aan de rand, om het ontwerp van HA aan de edge te vereenvoudigen.

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenWaarom zouden organisaties de SASE-oplossing van Cato Networks moeten overwegen om te voldoen aan de NIS2-richtlijnen?

Organisaties moeten de SASE-oplossing van Cato Networks overwegen om aan te sluiten bij de NIS2-richtlijnen, omdat het een uitgebreide, schaalbare en cloud-native aanpak biedt voor het beveiligen van moderne, gedistribueerde netwerken. Door het SASE-platform van Cato te adopteren, kunnen organisaties ervoor zorgen dat ze voldoen aan de strenge beveiligingsvereisten van NIS2, waaronder beveiligde toegang, continue monitoring en robuuste incidentrespons, terwijl ze ook profiteren van de efficiëntie van een uniforme netwerk- en beveiligingsoplossing.

Waarom is de integratie van netwerken en beveiliging belangrijk voor NIS2-naleving?

De integratie van netwerken en beveiliging is belangrijk voor NIS2-naleving omdat het ervoor zorgt dat beveiligingsmaatregelen consistent worden toegepast in het hele netwerk, waardoor het risico op kwetsbaarheden wordt verminderd en wordt gegarandeerd dat alle aspecten van de infrastructuur worden beschermd. SASE, zoals geïmplementeerd door Cato Networks, biedt deze integratie, waardoor het eenvoudiger wordt om het netwerk te beheren en beveiligen in overeenstemming met NIS2-vereisten.

Waarom is SASE belangrijk voor moderne organisaties?

SASE is belangrijk voor moderne organisaties omdat het de complexiteit van het beheren van meerdere, uiteenlopende beveiligings- en netwerkoplossingen vereenvoudigt. Door deze services te convergeren naar één platform, zorgt SASE ervoor dat beveiligingsbeleid consistent wordt afgedwongen in het hele netwerk, wat de beveiliging verbetert, de prestaties verbetert en de operationele kosten verlaagt.

Welke rol speelt SASE van Cato Networks bij het voldoen aan de NIS2-vereisten?

Cato Networks’ SASE speelt een cruciale rol bij het voldoen aan de NIS2-vereisten door robuuste beveiligingsmaatregelen te bieden die kritieke infrastructuur en services beschermen. De NIS2-richtlijn benadrukt de noodzaak van uitgebreide cybersecuritypraktijken, waaronder beveiligde toegang, gegevensbescherming en continue monitoring. Cato’s SASE-oplossing speelt in op deze behoeften door geïntegreerde beveiligings- en netwerkmogelijkheden te leveren die aansluiten bij NIS2-mandaten.

Wat is Secure Access Service Edge (SASE)?

Secure Access Service Edge (SASE) is een netwerkarchitectuur die wide-area networking (WAN)-mogelijkheden combineert met uitgebreide beveiligingsservices, zoals secure web gateways (SWG), cloud access security brokers (CASB), firewalls as a service (FWaaS) en zero trust network access (ZTNA), in één enkel, cloud-delivered servicemodel. SASE maakt veilige en efficiënte connectiviteit mogelijk voor gebruikers, apparaten en applicaties, ongeacht de locatie.

Op welke manieren vereenvoudigt SASE van Cato Networks de naleving van de NIS2-richtlijn?

SASE van Cato Networks vereenvoudigt de naleving van de NIS2-richtlijn door een uniform platform te bieden dat beveiligings- en netwerkfuncties integreert. Deze integratie zorgt ervoor dat beveiligingsbeleid consistent wordt afgedwongen en gecontroleerd in alle netwerksegmenten, waardoor het voor organisaties eenvoudiger wordt om te voldoen aan de vereisten van de richtlijn voor cyberbeveiliging en incidentrapportage.

Hoe verbetert SASE de beveiliging voor gedistribueerde teams?

SASE verbetert de beveiliging voor gedistribueerde teams door veilige, directe toegang te bieden tot cloudapplicaties en bronnen, ongeacht de locatie van de gebruiker. Met de SASE-oplossing van Cato Networks worden beveiligingsbeleid consistent toegepast op alle gebruikers, of ze nu op kantoor, thuis of op afstand werken, waardoor gegevens worden beschermd en naleving wordt gewaarborgd.

Hoe ondersteunt de SASE-oplossing van Cato Networks de focus van de NIS2-richtlijn op continue monitoring?

De SASE-oplossing van Cato Networks ondersteunt de focus van de NIS2-richtlijn op continue monitoring door realtime inzicht te bieden in netwerkverkeer, gebruikersactiviteiten en beveiligingsgebeurtenissen in de hele organisatie. Deze continue monitoring maakt vroege detectie van potentiële dreigingen mogelijk en zorgt voor een snelle respons, waardoor organisaties kunnen voldoen aan de NIS2-vereiste voor proactief incidentbeheer.

Hoe draagt de SASE-oplossing van Cato Networks bij aan de bescherming van kritieke infrastructuur zoals vereist door NIS2?

De SASE-oplossing van Cato Networks draagt bij aan de bescherming van kritieke infrastructuur door end-to-end beveiliging te bieden over het hele netwerk. Dit omvat veilige toegang, dreigingspreventie, gegevensversleuteling en realtime monitoring, die allemaal essentieel zijn voor het beschermen van kritieke infrastructuur tegen cyberdreigingen, zoals vereist door NIS2.

Hoe implementeert Cato Networks SASE?

Cato Networks SASE implementeert SASE door netwerk- en beveiligingsdiensten te leveren via zijn wereldwijde cloudplatform. Het Cato Cloud-platform integreert SD-WAN, netwerkbeveiliging en toegangsbeheer in één oplossing, waardoor veilige en geoptimaliseerde connectiviteit wordt geboden naar elke applicatie of bron, of deze nu in de cloud, on-premises of aan de edge is.