Zero Trust Network Access (ZTNA)

Zero Trust Network Access of ZTNA is een nieuwe manier om je applicaties op een veilige manier met elkaar te verbinden. Via ZTNA bepaal je wie toegang heeft tot welke applicatie(s). ZTNA brengt meer controle over de cyberbeveiliging binnen organisaties. In dit artikel lees je welke ZTNA oplossingen Kappa Data kan bieden.

Zero Trust Network Access, wat is het?

Verifieer Elke Gebruiker

De gebruiker moet zichzelf identificeren. Het gebruik van verschillende applicaties betekent ook dat gebruikers verschillende inloggegevens hebben. Sommige applicaties vereisen complexe wachtwoorden, andere maken gebruik van multi-factor authenticatie (MFA), maar het wordt ingewikkelder wanneer een eenvoudig wachtwoord de enige vereiste is. Brute-force-aanvallen of rainbow table-aanvallen liggen dan al snel op de loer.

In een perfecte wereld zou je verwachten dat elke applicatie gekoppeld kan worden aan een identiteitsprovider. Maar geen enkele legacy-applicatie is daarop voorbereid. Zelfs nieuwe bedrijven (greenfield) lopen vroeg of laat tegen het probleem aan van incompatibele applicaties die ze willen of moeten gebruiken.

Het opbouwen van een tunneling-netwerk rond de gebruikers en de applicaties voegt een extra beveiligingslaag toe aan de applicaties. Gebruikers en applicaties moeten zichzelf identificeren, nog voordat de applicatie kan worden gestart. Als Single Sign-On (SSO) wordt ondersteund door zowel ZTNA als de applicatie, is slechts één keer inloggen nodig. Maar als de applicatie geen SSO ondersteunt, heb je iets zoals ZTNA nodig om beveiligingsregels af te dwingen die voldoen aan de eisen van het bedrijf.

Controle Toestel

Het zou zoveel makkelijker zijn als iedereen alleen op de door het bedrijf beheerde laptop werkte. Helaas is dat vaak niet het geval. Vaak gebruiken mensen hun privécomputer, misschien alleen voor een kleine taak, maar hetzelfde geldt voor contractanten en leveranciers.

Zij verbinden via een onbeheerd apparaat. Afhankelijk van het product kun je controleren of de computer die verbinding maakt voldoet aan het bedrijfsbeleid (bijvoorbeeld controle op antivirussoftware). Je kunt ook eerst het apparaat registreren en een certificaat op het apparaat installeren, zodat het een vertrouwd apparaat wordt en deel kan uitmaken van het authenticatieproces. Sommige leveranciers ondersteunen toegang via een webbrowser zonder een agent te installeren. Of dit mogelijk is, hangt af van de applicatie zelf, maar dit zou handig kunnen zijn voor toegang door derden.

Gebruik van applicaties

Publieke applicaties

Deze moeten worden beschermd, hetzij via een publieke bron-IP of via authenticatieredirectie. De laatste methode is technisch gezien geen ZTNA, maar de eerste methode wel. Je kunt alleen toegang krijgen tot de cloudgerichte applicatie via je ZTNA-omgeving, zodat aan compliance-regels kan worden voldaan en vereiste authenticatie kan worden afgedwongen.

Applicaties gehost in een datacenter

Deze kunnen op twee manieren worden geconfigureerd, afhankelijk van het ZTNA-systeem dat wordt ondersteund:

-

Reverse proxy (gateway)

De meest gebruikelijke methode is het installeren van een reverse proxy vóór de applicatie, vaak aangeduid als een gateway. Sommige leveranciers staan toe dat deze gateway wordt ingeschakeld op hun firewall of zelfs wordt geïnstalleerd als een container. Deze gateway beëindigt de microtunnel (mTLS) die de clientagent met deze gateway verbindt. Voor deze methode is een vast IP-adres nodig. -

Reverse verbinding

Een alternatieve methode is het initiëren van de verbinding vanaf de serverzijde. Dit kan via een agent op de server of een gateway die verbinding maakt met een POP of backend-server. Hierdoor is een vast IP-adres niet nodig, wat in sommige gevallen de installatie kan vereenvoudigen.

Interne applicaties

Voor interne applicaties zou je verwachten dat ZTNA niet nodig is, maar het probleem is dat deze openstaan voor iedereen in het netwerk. Aangezien segmentatie en segregatie vereist zijn door NIS2, wordt het aantrekkelijk om de ZTNA-aanpak uit te breiden naar het LAN. Een van je leveranciers biedt deze mogelijkheid, maar in alle andere gevallen wordt een Network Access Control (NAC) aanbevolen.

Locatie

Over het algemeen maakt het niet uit vanaf welke locatie je verbinding maakt. Dat is immers het hele idee achter ZTNA. In sommige gevallen kan het echter interessant zijn om controles uit te voeren, zoals het detecteren van plotselinge locatieveranderingen die niet mogelijk zijn, of het blokkeren van toegang vanuit specifieke regio’s. Op deze manier kun je toegang tot gevoelige gebieden beperken tot vertrouwde locaties, terwijl minder belangrijke diensten overal toegankelijk blijven.

Zero Trust Network Access oplossingen bij Kappa Data

Bij Kappa Data zien we dat verschillende leveranciers Zero Trust Network Access oplossingen hebben, die op elk apparaat afzonderlijk kunnen werken. Afhankelijk van uw wensen of eisen kan Kappa Data u advies geven over elke oplossing.

Zero Trust Network Access van Barracuda Networks

Een paar jaar geleden heeft Barracuda het bedrijf Fyde overgenomen en het product omgedoopt tot CloudGen Access. Tegenwoordig wordt dit product herschreven en geïntegreerd in SecureEdge, hun SASE-oplossing (Secure Access Service Edge). Dankzij de verschillende implementatiemogelijkheden van SecureEdge biedt het een grote flexibiliteit om de beste optie te kiezen die past bij jouw specifieke gebruikssituatie.

Barracuda biedt ook een “lichte” versie van deze oplossing aan, die is inbegrepen in hun Email Protection Plan, om de toegang tot Office 365-omgevingen te beveiligen.

Als de omgeving al gebruikmaakt van Barracuda CloudGen-firewalls, kan de gateway rechtstreeks op de firewall zelf worden geactiveerd. Dit maakt de implementatie bijzonder eenvoudig.

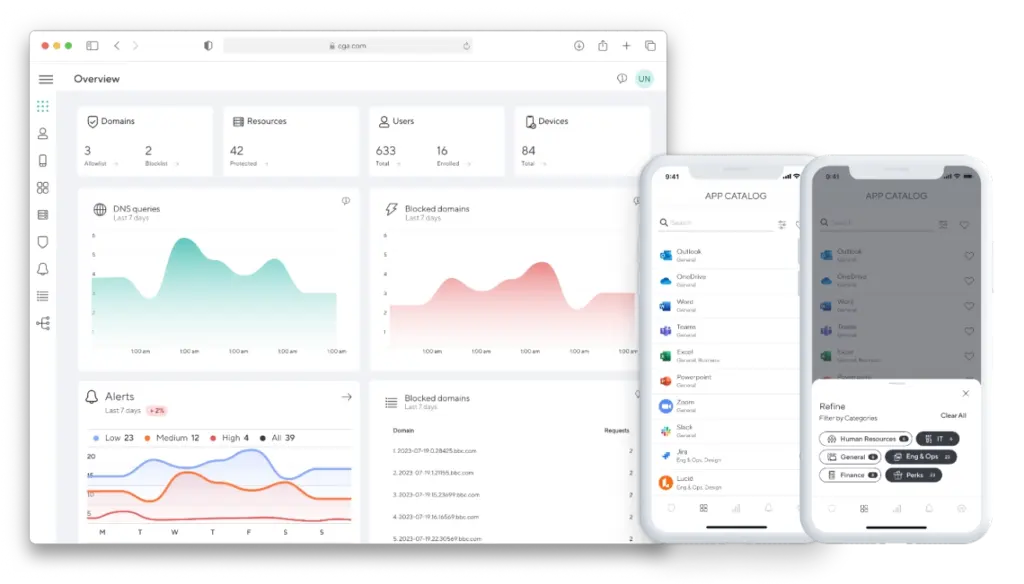

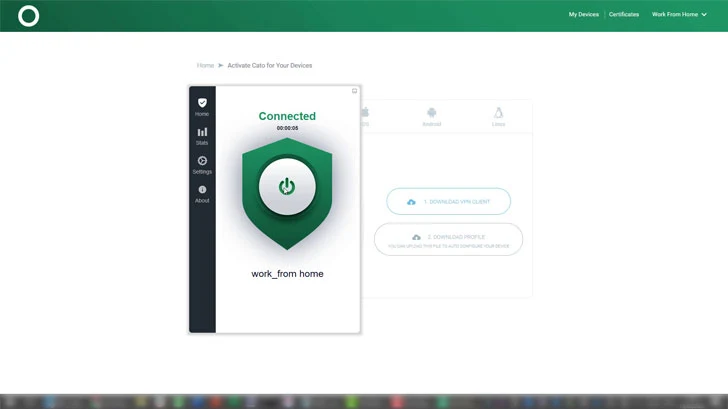

Zero Trust Network Access Cato Networks

Als je ervoor kiest om ZTNA op een SASE-manier te implementeren, is het verstandig om naar CATO Networks te kijken. Vanuit een ZTNA-perspectief plaatsen zij een (virtuele of hardwarematige) socket vóór een applicatie, maar dit kan net zo goed een IPSEC-tunnel zijn.

Gebruikers verbinden hun agent nooit direct met een socket of gateway, maar altijd met de CATO-backbone (via een POP – Points of Presence). Deze POP’s bevinden zich wereldwijd en zijn met elkaar verbonden via een laag-latentie glasvezelverbinding.

Dit garandeert zeer snelle verbindingen met lage latentie tussen gebruikers en hun applicaties. De agents selecteren automatisch de best beschikbare POP, volledig transparant voor de gebruikers. Alles wordt beheerd vanuit dezelfde portal als de firewallregels, endpointbescherming, XDR, en alle andere CATO-componenten.

Extreme Networks Universal Zero Trust Network Access

Bij een gecombineerde beveiligde lokale LAN-oplossing met publieke en gehoste applicaties is UZTNA van Extreme Networks een product dat zeker het bekijken waard is. Naast de traditionele ZTNA-technologie voegt Extreme een cloud-NAC-technologie toe, waarmee het interne netwerk kan worden beveiligd door een dynamische VLAN-selectie op basis van de gebruiker of het apparaat.

De kracht zit in de combinatie: ongeacht of een gebruiker zich op het interne LAN of extern bevindt, krijgt de gebruiker altijd de snelste verbinding en volledige beveiliging.

Meer informatie over Universal ZTNA is te vinden op de pagina die aan UZTNA is gewijd.

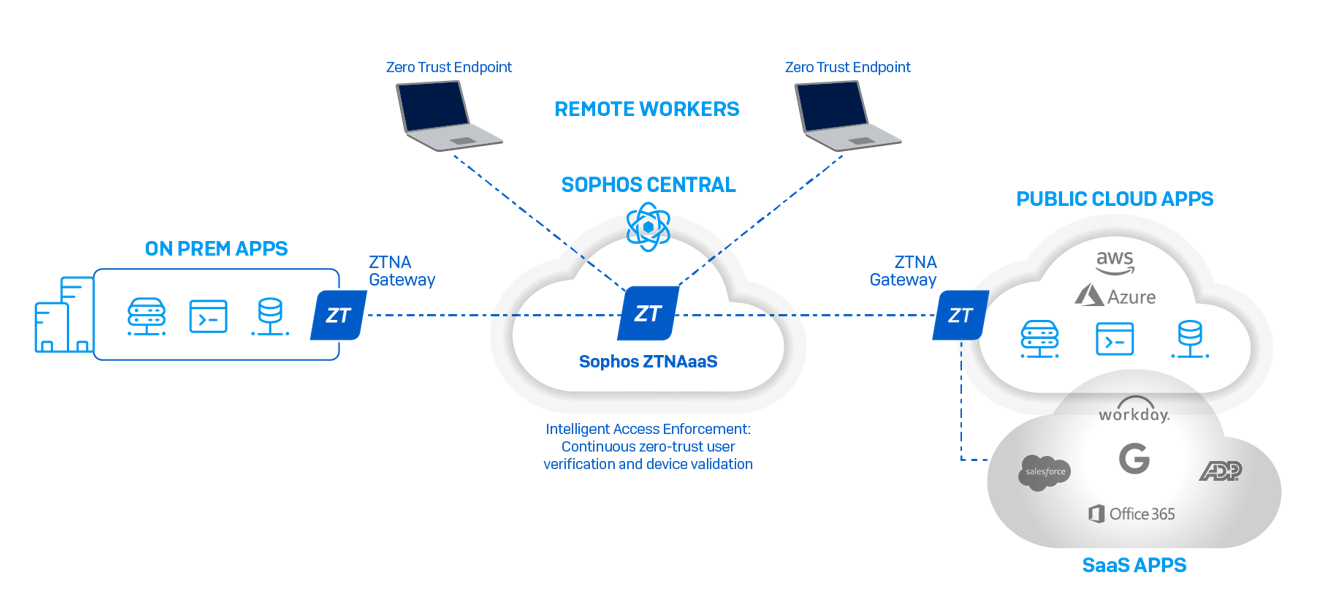

Sophos Zero Trust Network Access

Sterk in kleine en middelgrote ondernemingen en met een duidelijke focus op beheerde beveiliging, breidt Sophos zijn beveiligde connectiviteitsaanbod uit met ZTNA. Zoals we van Sophos gewend zijn, wordt alles centraal in de cloud beheerd via hun portal genaamd “Sophos Central”.

Omdat de Sophos-firewalls kunnen worden gebruikt als gateway en de Intercept X-agents als client, is de implementatie bijna net zo eenvoudig als het aanvinken van een vakje.

Je kiest voor Sophos als je op zoek bent naar een eenvoudig te beheren en betaalbare alles-in-één-oplossing.

Waarom kiezen voor Zero Trust Network Access?

Zero Trust Network Access (ZTNA) wint aan populariteit bij organisaties die hun cyberbeveiliging willen versterken. Deze aanpak verschuift het beveiligingsparadigma fundamenteel naar “nooit vertrouwen, altijd verifiëren”, waarbij elke toegangsaanvraag wordt geauthenticeerd, geautoriseerd en versleuteld voordat toegang tot middelen wordt verleend. Dit strenge verificatieproces vermindert aanzienlijk het risico op ongeautoriseerde toegang en laterale bewegingen binnen het netwerk.

Voordelen van ZTNA

-

Minimalisering van het aanvalsoppervlak

ZTNA verbergt netwerkbronnen voor ongeautoriseerde gebruikers, waardoor het voor aanvallers veel moeilijker wordt om kwetsbaarheden te ontdekken en uit te buiten. Alleen geauthenticeerde en geautoriseerde gebruikers kunnen gevoelige middelen zien en benaderen, wat de algehele beveiliging versterkt. -

Verbeterde zichtbaarheid en controle

ZTNA biedt gedetailleerde logging en monitoring van toegangsaanvragen, zodat organisaties inzicht krijgen in wie welke middelen benadert en wanneer. Deze verbeterde zichtbaarheid helpt bij het snel identificeren en aanpakken van verdachte activiteiten, wat de verdediging versterkt. -

Ondersteuning voor werken op afstand

In het tijdperk van werken op afstand zijn traditionele beveiligingsmodellen op basis van een netwerkperimeter minder effectief. ZTNA maakt veilige toegang tot bedrijfsbronnen mogelijk vanaf elke locatie en elk apparaat, zodat remote werknemers veilig kunnen opereren. Dit is cruciaal in een steeds mobielere en verspreide workforce. -

Fijngranulaire toegangscontrole

ZTNA maakt het mogelijk om gedetailleerde beleidsregels te implementeren op basis van de identiteit van de gebruiker, de status van het apparaat en de context van de toegangsaanvraag. Door gebruikers alleen minimale en noodzakelijke toegang te geven, vermindert ZTNA het risico op insider-dreigingen en ongeoorloofde toegang tot gevoelige informatie. -

Vereenvoudiging van de beveiligingsarchitectuur

Door de noodzaak van traditionele VPN’s en complexe netwerksegmentatie te elimineren, kan ZTNA de beveiligingsarchitectuur vereenvoudigen. Dit kan leiden tot kostenbesparingen op het gebied van infrastructuur en beheer, waardoor ZTNA een aantrekkelijke economische keuze wordt. -

Voldoen aan compliance-eisen

Veel sectoren hebben strikte regels rond gegevensbescherming en toegangscontrole. ZTNA helpt organisaties te voldoen aan deze eisen door robuuste toegangscontroles en gedetailleerde auditlogs te bieden, die essentieel zijn voor naleving van regelgeving. -

Geschikt voor moderne IT-omgevingen

ZTNA is bijzonder goed geschikt voor moderne IT-omgevingen die cloudservices, SaaS-applicaties en hybride infrastructuren omvatten. Het biedt consistente beveiligingsregels voor zowel on-premises als cloudomgevingen, wat zorgt voor uitgebreide bescherming. -

Verhoogde veerkracht tegen inbreuken

Door toegangsaanvragen continu te verifiëren en de blootstelling van gevoelige middelen te beperken, verhoogt ZTNA de veerkracht tegen beveiligingsinbreuken. Dit helpt bedreigingen effectiever te beheersen en minimaliseert de impact van beveiligingsincidenten. -

Verbeterde gebruikerservaring

ZTNA biedt naadloze en veilige toegang tot middelen zonder de noodzaak van omslachtige VPN-verbindingen. Dit zorgt ervoor dat gebruikers efficiënt kunnen werken, terwijl robuuste beveiligingsmaatregelen behouden blijven.

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenWat is Zero Trust Network Access (ZTNA)?

Zero Trust Network Access (ZTNA) is een beveiligingsmodel dat ervan uitgaat dat geen enkele gebruiker of apparaat, binnen of buiten het netwerk, standaard vertrouwd mag worden. In plaats daarvan verifieert ZTNA continu elk toegangsverzoek met behulp van strikte identiteitsverificatie, apparaatnalevingscontroles en contextgebaseerde beveiligingsbeleidsregels voordat toegang tot applicaties en gegevens wordt verleend.

Wat zijn de belangrijkste componenten van een ZTNA-oplossing?

Belangrijke componenten van een ZTNA-oplossing zijn onder meer:

- Identity and Access Management (IAM): zorgt ervoor dat gebruikersidentiteiten worden geverifieerd en dat toegangsbeleid wordt afgedwongen op basis van gebruikersrollen en -kenmerken.

- Device Posture Assessment: evalueert de beveiligingsstatus van apparaten voordat toegang wordt verleend om naleving van het organisatiebeleid te garanderen.

- Micro-segmentatie: verdeelt het netwerk in kleinere, geïsoleerde segmenten om nauwkeurigere beveiligingscontroles toe te passen en toegang te beperken.

- Contextuele toegangsbeleid: dwingt toegangsbeleid af op basis van contextuele factoren zoals de locatie van de gebruiker, het type apparaat en het gedrag.

- Continue bewaking: bewaakt voortdurend de activiteit van gebruikers en apparaten om afwijkingen in realtime te detecteren en erop te reageren.

Hoe verbetert ZTNA de gebruikerservaring vergeleken met VPN-verbindingen?

ZTNA verbetert de gebruikerservaring op verschillende manieren:

- Naadloze toegang: biedt gebruikers naadloze toegang tot applicaties zonder dat ze een aparte VPN-verbinding hoeven te maken en te beheren.

- Verminderde latentie: verbindt gebruikers rechtstreeks met de applicaties die ze nodig hebben, wat vaak resulteert in een lagere latentie en snellere prestaties.

- Vereenvoudigde connectiviteit: elimineert de complexiteit van VPN-configuraties en -onderhoud, waardoor het voor gebruikers gemakkelijker wordt om veilig verbinding te maken.

- Adaptieve toegangsbeleidsregels: past toegangsbeleid dynamisch aan op basis van gebruikerscontext en -gedrag, wat zorgt voor een flexibelere en gebruiksvriendelijkere ervaring.

Waarin verschilt ZTNA van traditionele VPN-verbindingen?

ZTNA verschilt op verschillende belangrijke manieren van traditionele VPN-verbindingen:

- Granulaire toegangscontrole: ZTNA verleent alleen toegang tot specifieke applicaties of bronnen op basis van geverifieerde gebruikersidentiteiten en apparaatnaleving, in plaats van brede netwerktoegang te bieden zoals VPN’s.

- Continue verificatie: ZTNA verifieert continu gebruikers- en apparaatreferenties tijdens elke toegangspoging, terwijl VPN’s gebruikers doorgaans alleen aan het begin van de sessie authenticeren.

- Least Privilege Principle: ZTNA werkt op het principe van least privilege, waarbij de toegang van gebruikers wordt beperkt tot alleen de bronnen die ze nodig hebben, waardoor het risico op laterale verplaatsing binnen het netwerk wordt verminderd.

- Cloud Readiness: ZTNA is ontworpen om toegang tot zowel on-premises als cloudgebaseerde bronnen te beveiligen, waardoor het geschikter is voor moderne hybride en multi-cloudomgevingen.