Identificeer IoT en OT toestellen

IoT- en OT-apparaten zijn anders te beheren in vergelijking met laptops en servers. Hoe je IoT- en OT-apparaten kunt identificeren en beschermen tegen mogelijke hacks, wordt in dit artikel besproken.

Wat betekent IoT en OT?

Hoe vormt dit een bedreiging?

Zowel IoT- als OT-systemen kunnen een potentieel gevaar vormen voor een netwerk.

Niet-gepatchte en onbeveiligde systemen kunnen hackers toegang geven tot het netwerk en hen in staat stellen het geïnfecteerde systeem te gebruiken als springplank. Sommige van deze apparaten zijn direct cloud-beheerbaar en hebben standaardwachtwoorden. Dit kan een achterdeur vormen voor elk netwerk.

Ja ja, niets voor mij!

Misschien denk je dat dit wat overdreven klinkt. Misschien… Maar als je deze mening hebt, betekent dat waarschijnlijk dat je precies weet welke apparaten in je netwerk actief zijn. Misschien heb je ooit een ontdekking-scan uitgevoerd en heeft het bedrijf een beleid om geen onbeheerde systemen te koppelen. Maar mensen komen en gaan, en ze zijn creatief in het vinden van oplossingen voor hun problemen.

Denk aan die ontdekking-scan die je ooit hebt gedaan. Dat was een momentopname. Geen bezoeker, testmachine of uitgeschakeld apparaat zal op die lijst staan. Je inventaris is incompleet en na één dag mogelijk al verouderd.

Hoe kun je een netwerk beschermen als je geen nauwkeurige inventaris hebt van alle apparaten in je netwerk?

Wat biedt Kappa Data?

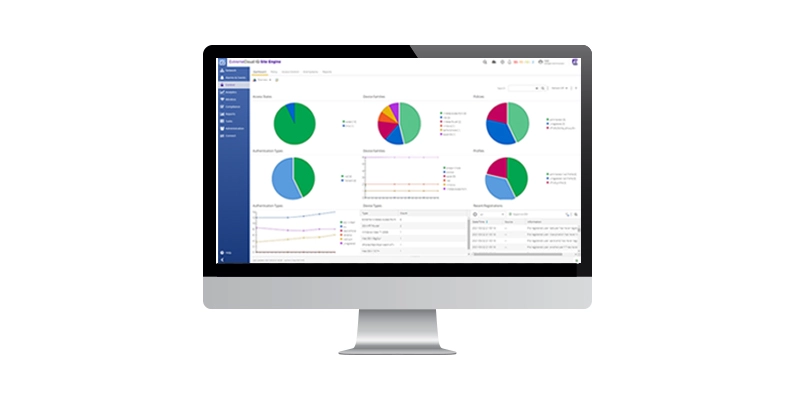

Armis is een product dat een volledige netwerk-inventaris kan opbouwen en alle apparaten identificeert op basis van hun functie. Een scanstation met Windows Embedded wordt bijvoorbeeld herkend als een scanstation.

De Armis Collector analyseert 24/7 al het netwerkverkeer via een span-poort. Elk apparaat dat online komt, zelfs maar voor een fractie van een seconde, en een datapakket verzendt of ontvangt, wordt gedetecteerd en geïdentificeerd. Dit gebeurt zonder dat Armis zelf een poortscan uitvoert of iets naar dat apparaat verzendt.

Op deze manier kun je niet alleen zien wat er gebeurt, maar ook welke andere “dingen” verbonden zijn met of in dat apparaat. Dit biedt volledige zichtbaarheid van elk netwerkonderdeel en zijn activiteiten.

De Armis-oplossing, genaamd Centric, komt in vier varianten:

- Voor reguliere IT-omgevingen

- Voor OT

- Voor IoT

- Voor medische omgevingen

De focus verschilt afhankelijk van de keuze of combinatie. Voor OT en IoT, het onderwerp van dit artikel, kan Armis bijvoorbeeld het netwerk in kaart brengen volgens het Purdue-model. Armis kan SCADA en andere industriële protocollen uitlezen en de communicatielagen van verschillende apparaten analyseren. Zelfs PLC’s met geïntegreerde interfacekaarten worden geïdentificeerd en geanalyseerd.

Wat gebeurt er na identificatie? Bescherming!

Nu je weet wat je moet beschermen, kun je beginnen met het opstellen van een segmentatieplan. Het eerste dat je moet doen om OT-netwerken te beschermen, is ze in een apart, geïsoleerd netwerk plaatsen. Lees hier meer over in ons artikel over NAC.

Helaas hebben de meeste OT-systemen geen mogelijkheid om een beschermingsagent te installeren. Door ze in een geïsoleerd VLAN te plaatsen, kunnen ze niet worden benaderd van buiten het productienetwerk.

Maar is dit voldoende?

Het antwoord is altijd: “dat hangt ervan af.” In beveiliging is niets ooit genoeg, alleen te duur. Wat we nodig hebben, is een betaalbare oplossing die zeer flexibel is en zich aan elk type netwerk kan aanpassen. Het probleem met de hierboven beschreven segmentatie is dat één apparaat nog steeds een ander kan infecteren, terwijl ze eigenlijk alleen met de server of engineering-station hoeven te communiceren.

De oplossing hiervoor is hyper-segmentatie of micro-segmentatie.

Kappa Data biedt dit aan met de Fabric-oplossing van Extreme Networks. Hiermee kun je een extra isolatielaag toevoegen bovenop een VLAN en beslissen wie toegang heeft tot wat. Bijvoorbeeld:

- Een PLC kan contact opnemen met de engineering-station, maar met niets anders.

- Een andere PLC kan hetzelfde doen, maar ze kunnen elkaar niet benaderen, zelfs niet als ze in hetzelfde VLAN zitten.

Dit is een zeer kosteneffectieve en relatief eenvoudige oplossing die in elk bestaand netwerk kan worden geïntegreerd met Extreme Networks Fabric-switches (ook bekend als VOSS).

Een andere manier om apparaten te beschermen

Houd apparaten up-to-date. Firmware- en OS-updates moeten regelmatig worden toegepast, en indien nodig met hoge prioriteit. Maar prioriteiten verschillen per netwerk, wat uitdagingen kan veroorzaken in grotere omgevingen. Het product VIPR van Armis kan kwetsbaarheden identificeren en prioriteren die uniek zijn voor elk netwerk. Dit helpt ingenieurs om apparaten in de juiste volgorde bij te werken.

Met deze aanpak kun je snel en effectief bescherming bieden in een minimale tijd. Wanneer er CVE’s (Common Vulnerabilities and Exposures) worden gepubliceerd, worden deze in het portaal opgenomen en meegenomen in de analyse.

Wat als er toch een aanval plaatsvindt?

Hoewel een netwerk zeer goed beveiligd kan zijn, weet je dat een aanval nooit ver weg is. In reguliere IT-netwerken hebben we al veel detectietools, zoals XDR, NDR, SIEM en andere effectieve oplossingen. Aangezien dit artikel over OT gaat, richten we ons opnieuw op Armis.

Zoals eerder vermeld, bouwt Armis het Purdue-model van een OT-netwerk op en kan het de verkeerslagen identificeren. Een regel in deze netwerken is dat een apparaat alleen mag communiceren met een andere laag direct boven of onder zich. Als er een laag wordt overgeslagen, kan dit wijzen op een inbreuk.

Dergelijke en vele andere specifieke aanvallen kunnen worden geïdentificeerd door Armis Centric. In Armis kun je beleidsregels opstellen over hoe met bepaalde situaties om te gaan, zoals het detecteren van een mogelijke inbreuk. Armis zelf zal geen directe actie ondernemen, maar kan iemand of iets waarschuwen via webhooks en API’s.

Waarom zou je IoT- en OT-bescherming overwegen?

Er zijn twee basisregels:

- Apparaten kunnen worden gebruikt als springplank naar het interne netwerk.

- OT-netwerken vormen het hart van je productienetwerk. Je wilt niet dat dit wordt aangevallen.

En onthoud: waarschijnlijk ken je niet alle apparaten die op je netwerk zijn aangesloten.

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenWelke specifieke functies van Armis helpen bij het beschermen van IoT- en OT-apparaten?

Specifieke functies van Armis die helpen bij het beschermen van IoT- en OT-apparaten zijn onder andere:

- Apparaatontdekking en -inventarisatie: Continue monitoring om een up-to-date inventaris van alle apparaten bij te houden.

- Risicobeoordeling: Kwetsbaarheden identificeren en het risico van elk apparaat beoordelen.

- Gedragsanalyse: Het gedrag van apparaten controleren om anomalieën en potentiële bedreigingen te detecteren.

- Bedreigingsdetectie en -respons: Real-time waarschuwingen en geautomatiseerde reacties bieden om risico’s te beperken.

- Integratie met bestaande beveiligingsinfrastructuur: Bescherming verbeteren door integratie met firewalls, SIEM-systemen en andere beveiligingstools.

Met welke uitdagingen worden organisaties geconfronteerd bij het beheren en beveiligen van IoT- en OT-apparaten?

Organisaties worden geconfronteerd met verschillende uitdagingen bij het beheren en beveiligen van IoT- en OT-apparaten, waaronder:

- Zichtbaarheid: Moeilijkheid bij het identificeren van alle apparaten die zijn aangesloten op het netwerk vanwege het enorme aantal en de verscheidenheid aan apparaten.

- Diverse protocollen: IoT- en OT-apparaten gebruiken vaak verschillende protocollen die niet gestandaardiseerd zijn.

- Legacy systemen: Veel OT-apparaten zijn legacysystemen die niet zijn ontworpen met beveiliging in gedachten.

- Beperkte controle: Moeilijk om traditionele beveiligingsmaatregelen toe te passen op apparaten die niet eenvoudig beheerd of bijgewerkt kunnen worden.

- Kwetsbaarheden: Verhoogd risico op kwetsbaarheden door gebrek aan regelmatige updates en patches.

Wat zijn de voordelen van het gebruik van Armis voor een netwerk met veel IoT- en OT-apparaten?

De voordelen van het gebruik van Armis voor een netwerk met veel IoT- en OT-apparaten zijn onder andere:

- Uitgebreide zichtbaarheid: Het bereiken van volledige zichtbaarheid van alle apparaten die op het netwerk zijn aangesloten, inclusief de apparaten die niet eenvoudig te beheren zijn.

- Verbeterde beveiliging: Proactief identificeren en beperken van risico’s in verband met IoT- en OT-apparaten.

- Operationele efficiëntie: Vermindering van de behoefte aan handmatig apparaatbeheer en -bewaking door geautomatiseerde processen.

- Compliance: Helpen te voldoen aan wettelijke vereisten door ervoor te zorgen dat alle apparaten worden bewaakt en beschermd.

- Schaalbaarheid: Gemakkelijk schaalbaar om een groeiend aantal IoT- en OT-apparaten te accommoderen naarmate het netwerk uitbreidt.

Hoe helpt Armis bij het identificeren van IoT- en OT-apparaten op een netwerk?

Armis helpt bij het identificeren van IoT- en OT-apparaten op een netwerk door uitgebreide zichtbaarheid te bieden via zijn agentless platform. Het gebruikt passieve monitoring om apparaten te detecteren en classificeren op basis van hun gedrag, communicatiepatronen en andere kenmerken. Hierdoor kunnen organisaties alle apparaten ontdekken, inclusief de apparaten die niet eenvoudig te beheren zijn, zonder de netwerkactiviteiten te verstoren.

Hoe kan Armis de beveiliging verbeteren van moeilijk te beheren IoT- en OT-apparaten?

Armis verbetert de beveiliging voor IoT- en OT-apparaten die moeilijk te beheren zijn door zijn agentless benadering te gebruiken om het gedrag van apparaten en netwerkverkeer te monitoren zonder dat er directe controle over de apparaten nodig is. Deze passieve bewaking zorgt ervoor dat zelfs onbeheerde apparaten voortdurend worden geëvalueerd op beveiligingsrisico’s en dat ongebruikelijke of verdachte activiteiten onmiddellijk worden gedetecteerd en aangepakt.