Smartfactor Authenticatie

Hoewel Multi-Factor Authenticatie (MFA) is uitgegroeid tot een veelgebruikt hulpmiddel voor de bescherming van en gevoelige bedrijfsgegevens te beschermen, zorgen traditionele oplossingen leiden tot ergernis bij eindgebruikers en en hebben een negatieve invloed op de productiviteit.

Nu cyberaanvallen toenemen, is het belangrijker dan ooit om je te

dan ooit om je te verdedigen tegen phishing en het in gevaar brengen van accounts.

Het Verizon 2022 Data Breach Investigations Report

geeft aan dat bij bijna 50% van de inbreuken gebruik wordt gemaakt van

gestolen referenties¹.

OneLogin Smartfactor authenticatie

Hoe SmartFactor Authenticatie werkt

OneLogin’s SmartFactor Authentication maakt gebruik van machine learning om een breed scala aan gegevens, zoals locatie, apparaat en gebruikersgedrag, te analyseren. Hiermee wordt een risicoscore berekend en de meest geschikte beveiligingsactie bepaald voor elke inlogpoging. Afhankelijk van het gedetecteerde risiconiveau past SmartFactor Authentication het aantal benodigde authenticatiefactoren aan om in te loggen.

Configureerbare authenticatiestromen

OneLogin stelt je in staat om authenticatiestromen te definiëren op basis van gebruikersbeleid, zodat je je kunt verdedigen tegen brute force-aanvallen, accountvergrendelingen kunt verminderen en frictieloze inlogprocessen kunt bieden voor gebruikers met een laag risico.

- Wachtwoordloze authenticatie inschakelen voor gebruikers op een vertrouwd apparaat

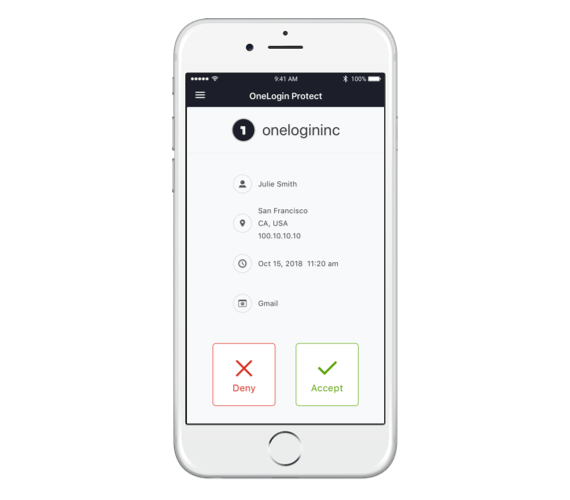

Controleer eerst de gebruikers-ID en het apparaat en vraag, afhankelijk van de risicoscore, alleen om een extra factor als dat nodig is. - Gebruik OneLogin Protect

Verwijder frictie door gebruikers eenvoudig te laten reageren op een MFA-pushmelding op hun mobiele apparaat.

Windows domein authenticatie

Applicatielaunchkoppelingen en deep linking

SMS authenticatie

Stem MFA

Meest Gestelde Vragen

Bekijk onze FAQ-sectie waar je de eerste vragen kunt vinden die de afgelopen maanden aan ons zijn gesteld.

Contact opnemenWat is SmartFactor Authentication in OneLogin?

SmartFactor Authentication in OneLogin is een geavanceerde beveiligingsfunctie die machine learning en gedragsanalyse gebruikt om het risico van een inlogpoging te beoordelen. Het past de authenticatievereisten dynamisch aan op basis van de risicoscore, wat zorgt voor een sterkere beveiliging zonder dat dit ten koste gaat van het gebruiksgemak.

Welke acties onderneemt SmartFactor Authentication op basis van de risicoscore?

Op basis van de risicoscore kan SmartFactor Authentication verschillende acties ondernemen:

- Laag risico: laat de gebruiker inloggen zonder aanvullende verificatie.

- Middelmatig risico: vraag de gebruiker om aanvullende authenticatie, zoals een eenmalig wachtwoord (OTP) of een tweede factor.

- Hoog risico: blokkeer de inlogpoging en waarschuw de beheerder voor verder onderzoek.

Hoe bepaalt SmartFactor Authentication het risico van een inlogpoging?

SmartFactor Authentication evalueert verschillende factoren om het risico van een inlogpoging te bepalen, waaronder gebruikersgedragspatronen, de reputatie van het apparaat, geolocatie, IP-adres en het tijdstip van toegang. Door deze factoren te analyseren, kan het afwijkingen detecteren en een risicoscore toewijzen aan elke inlogpoging.

Hoe kunnen organisaties profiteren van het gebruik van SmartFactor-authenticatie?

Organisaties profiteren van het gebruik van SmartFactor-authenticatie door de beveiliging te verbeteren en het risico op accountinbreuken te verminderen. Het biedt een naadloze gebruikerservaring door alleen extra verificatie te vereisen wanneer dat nodig is. Deze aanpak balanceert tussen veiligheid en gemak, vermindert gebruikersfrustratie en verhoogt de productiviteit.

Hoe kunnen beheerders SmartFactor-authenticatie configureren en beheren in OneLogin?

Beheerders kunnen SmartFactor-authenticatie configureren en beheren in OneLogin door:

- SmartFactor-authenticatie in te schakelen: De functie activeren in het OneLogin-beheerportaal.

- Risicodrempels instellen: Risicodrempels definiëren voor verschillende acties (bijv. wanneer om extra authenticatie gevraagd moet worden of wanneer de toegang moet worden geblokkeerd).

- Beleid aanpassen: Beleid op maat maken voor de beveiligingsbehoeften van de organisatie, waarbij wordt gespecificeerd welke factoren in overweging worden genomen en hoe verschillende risiconiveaus moeten worden behandeld.

- Monitoring en rapportage: Gebruik maken van OneLogin’s rapportagetools om inlogpogingen te monitoren, risicobeoordelingen te bekijken en het beleid indien nodig aan te passen om de beveiliging te verbeteren.